Лекция 1. Общие вопросы технологий сетей пакетной коммутации

1.1. Основные термины и определения

Сети и системы передачи информации представляют собой комплекс аппаратных и программных средств, обеспечивающих обмен информационными сообщениями между абонентами с заданными параметрами качества. По системам и сетям передаются телефонные сообщения фиксированной и подвижной (мобильной) связи, цифровые данные компьютеров, видеоинформация.

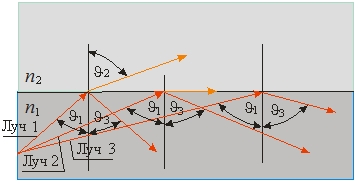

Сообщение - форма представления информации, удобная для передачи на расстояние. Отображение сообщения обеспечивается изменением какого-либо параметра информационного сигнала, который представляет собой определенный физический процесс. В сетях и системах передачи сообщений используются электромагнитные сигналы, передача и прием которых производится по направляющей среде: по медным проводам, по оптическому волокну или беспроводной среде распространения. Процесс обмена сообщениями посредством электромагнитных сигналов получили название электросвязь.

Множество источников и приемников сообщений, соединенных между собой аппаратными средствами и средой передачи сигналов (линиями связи), образуют сеть передачи информации (инфокоммуникационную сеть). Абоненты, получающие услуги инфокоммуникационных сетей по обмену сообщениями (компьютерными данными, аудио- и видеоинформацией), являются пользователями сетевых услуг.

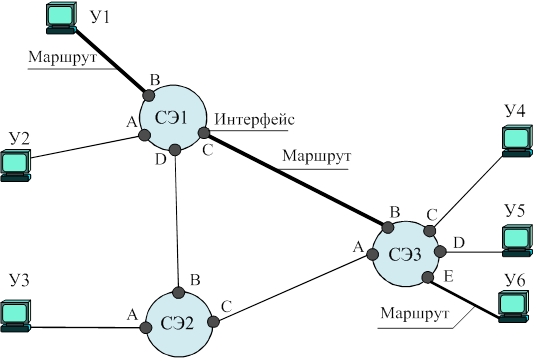

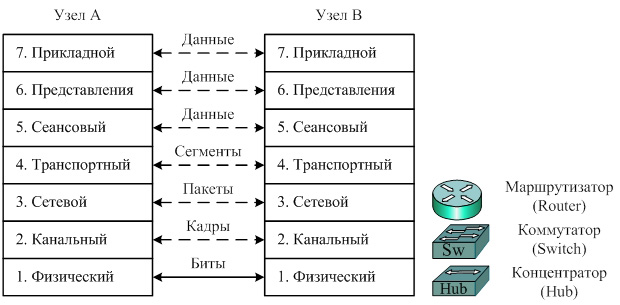

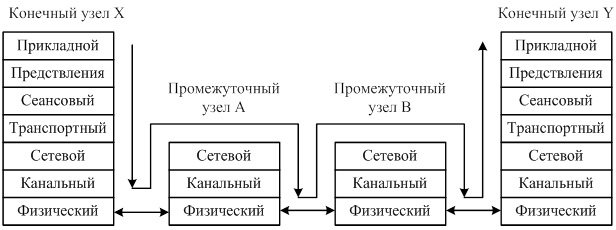

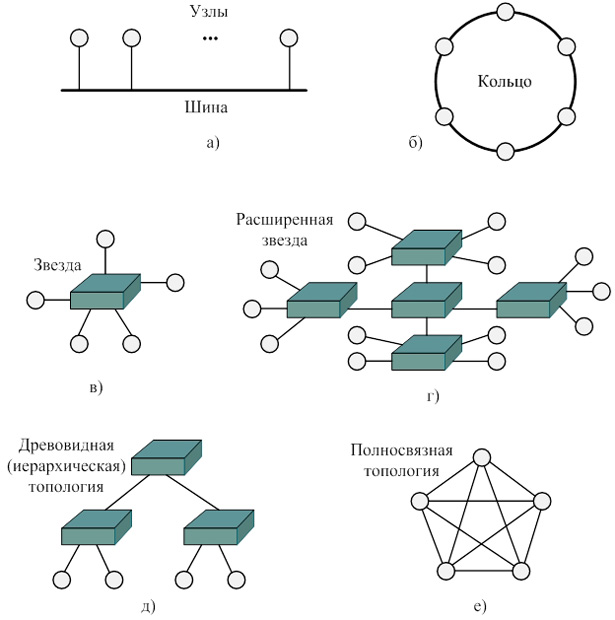

Аппаратура абонентов (рис. 1.1) представлена узлами (У) или, по-другому, конечными узлами сетей, которым соответствует широко распространенное англоязычное наименование Host (хост). Соединение многочисленных узлов, находящихся на большом расстоянии между собой, обычно производится через транзитные (промежуточные) сетевые элементы (СЭ) или пункты связи.

Рис. 1.1. Сеть передачи сообщений

Конечные узлы сетей (серверы, рабочие станции, персональные компьютеры, ноутбуки, планшеты, смартфоны, телефонные аппараты и т.д.) создают и принимают передаваемые сообщения, обычно в виде цифровых данных. Конечные узлы всех видов условно представлены на рис. 1.1 в виде компьютеров. Сетевые элементы направляют передаваемые сообщения по определенному пути (маршруту) от источника до получателя и управляют передаваемым потоком данных.

Таким образом, инфокоммуникационная сеть представляет собой совокупность узлов (У) и сетевых элементов (СЭ), соединенных линиями (каналами) связи. При этом сетевые элементы производят переключение (коммутацию) поступившего сообщения с входного порта (интерфейса) на выходной. Например, в сети рис. 1.1 при передаче сообщения от конечного узла У1 узлу У6 сетевой элемент СЭ1 производит коммутацию сообщения с входного интерфейса В на выходной интерфейс С, сетевой элемент СЭ3 - с входного интерфейса В на выходной Е. При этом формируется определенный канал (или маршрут), по которому передается сообщение. Процесс формирования канала и передачи сообщения с входного интерфейса на выходной получил название коммутация. В сетях с коммутацией каналов сформированный канал передается абонентам (пользователям) на определенное время или в постоянное пользование.

В некоторых сетях все возможные маршруты заранее созданы и необходимо только выбрать оптимальный. Процесс выбора оптимального маршрута получил название маршрутизация, а устройство ее реализующее - маршрутизатор. Таким образом, промежуточные сетевые элементы могут выполнять функции коммутаторов, которые формируют маршрут, и (или) маршрутизаторов, которые производят выбор оптимального маршрута.

Совокупность передаваемых сообщений, или последовательность информационных единиц, объединенных общими признаками, получила название информационный поток.

По отдельным соединениям (линиям связи) сети может одновременно передаваться несколько сообщений, которые не должны мешать друг другу. Поэтому для каждого сообщения в линии связи создается свой канал. Процесс формирования каналов и объединения (уплотнения) нескольких исходных (трибутарных) потоков на передающей стороне получил название мультиплексирование, а разделение объединенного (агрегированного) потока на его составляющие на приемной стороне называется демультиплексирование. Эти процессы реализуют сетевые элементы мультиплексоры, входящие в состав систем передачи информации.

В связи с большим разнообразием видов передаваемых сообщений и сигналов, среды распространения, методов и устройств коммутации или маршрутизации сигналов и информационных потоков существующие сети классифицируются согласно требованиям Единой сети электросвязи Российской Федерации (ЕСЭ РФ). Разнообразные классификационные признаки, характеристики, параметры обусловили большое количество видов (типов) сетей, примерами которых могут служить:

- сети транспортные и сети доступа;

- сети магистральные и местные;

- телефонные сети общего пользования (ТфОП), т.е. сети фиксированной связи, и сети подвижной связи (сотовые, спутниковые);

- сети передачи данных (компьютерные, телеграфные);

- сети с коммутацией каналов и сети с коммутацией пакетов;

- сети локальные и глобальные.

В настоящем курсе рассматриваются, в той или иной степени, все сети передачи информации с вышеприведенными классификационными признаками. За основу принята классификация сетей с коммутацией каналов и коммутацией пакетов. В сетях с коммутацией каналов предварительно сформированный канал предоставляется в распоряжение абонентов, обменивающихся сообщениями. Поэтому в таких сетях сравнительно легко обеспечиваются требования безопасности и качества передачи сообщений, однако эффективность использования канала сравнительно низкая. Формирование каналов реализуют коммутаторы.

В сетях с коммутацией пакетов все возможные маршруты заранее созданы (скоммутированы) и маршрутизатор выбирает оптимальный путь. Эффективность использования каналов в сетях с коммутацией пакетов выше, чем в сетях с коммутацией каналов. Поэтому сети с коммутацией пакетов стали основой при создании всемирной сети Интернет.

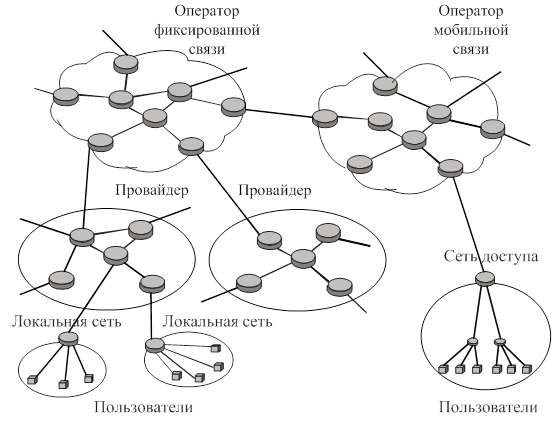

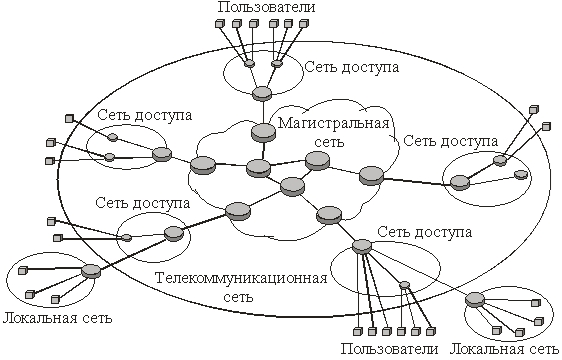

Всемирная сеть Интернет образована совокупностью сетей операторов и провайдеров (Internet Service Provider - ISP) фиксированной и мобильной связи (рис. 1.2). Провайдеры ISP предоставляют доступ в Интернет (и связанные с этим услуги) отдельным пользователям (абонентам), а также пользователям, объединенным в локальные сети, примером которых являются домашние сети, а также сети малых предприятий, компьютерные классы.

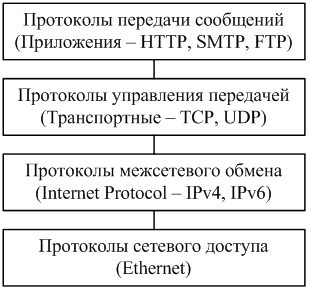

Интернет является глобальной сетью передачи информации на Земле, создавшей единое информационное пространство. Функционирование Интернета базируется на технологиях сетей с коммутацией пакетов, основу которых составляет разработанный набор (стек) протоколов TCP/IP (Transmission Control Protocol/Internet Protocol - Протокол управления передачей/Межсетевой протокол). Стек протоколов TCP/IP представляет собой совокупность правил, позволяющих абонентам совместно использовать сетевые ресурсы.

Рис. 1.2. Схематичное изображение сети Интернет

Как правило, сетевые ресурсы и услуги сосредоточены на выделенных серверах, которые представляют собой компьютеры с соответствующим серверным программным обеспечением, например, веб-серверы. На компьютерах пользователей сетевых услуг устанавливается клиентское программное обеспечение, например, веб-браузеры. Для получения требуемых услуг клиенты обращаются к серверам.

Создание Всеобъемлющего Интернета (Internet of Everything - IoE) предполагает объединение в рамках общего сетевого пространства не только всех видов компьютеров пользователей, но и бытовых приборов, а также технологических процессов.

При движении к созданию Всеобъемлющего Интернета (IoE) получил развитие целый ряд сетевых технологий:

- веб-журналы (блоги), представляющие собой персональные дневники;

- вики-ресурсы - дневники, создаваемые группой людей, например, википедия;

- подкасты - технологии, позволяющие предоставлять созданные пользователями аудио-файлы широкой аудитории через блоги и вики-ресурсы;

- технологии Tele Presence, которые позволяют в режиме реального времени проводить видеоконференции;

- системы обмена мгновенными сообщениями (Instant Messaging - IM) также относятся к технологии реального времени, когда общение обычно происходит между двумя собеседниками;

- одноранговые сети (peer-to-peer) и их приложения P2P, позволяющие пользователям обмениваться сообщениями без их загрузки и хранения на выделенном сервере.

Сравнивая между собой сети с выделенными серверами и одноранговые сети, следует отметить, что сети peer-to-peer проще. В них компьютеры могут выступать в роли, как серверов, так и клиентов. Однако в одноранговых сетях сложнее реализовать управление и безопасность, сети Р2Р плохо масштабируются. Поэтому в настоящее время большее распространение получили сети с выделенными серверами.

Новые инфокоммуникационные технологии позволяют студентам использовать на занятиях сетевые ресурсы учебных заведений через личные планшеты и смартфоны. Доступ к ресурсам учебного заведения может быть организован через проводную или беспроводную сеть. Использование собственных устройств сотрудников и учащихся получило специфическое название "принеси свое собственное устройство" (Bring Your Own Device - BYOD). При этом используются совместные ресурсы сети предприятия и устройств сотрудников. Однако в этом случае локальные сети предприятий и учебных заведений необходимо перестраивать, поскольку возрастает риск безопасности из-за того, что личные устройства не контролируются сотрудниками информационной службы предприятия или вуза.

Другой способ получения дополнительных ресурсов - облачные вычисления, когда через Интернет по подписке или через оплачиваемые услуги можно получать доступ к приложениям, организовать хранение файлов. При этом экономятся финансовые средства, т.к. нет необходимости создания дополнительного программного обеспечения или развертывания новых серверов.

Крупные предприятия, создавая собственные корпоративные сети, выделяют в них области сети (сегменты), предназначенные только для сотрудников (интранет), а также области, где внешние (сторонние) партнеры получают доступ к некоторым (ограниченным) ресурсам сети (экстранет). Экстранет обычно представлен серверами, к которым имеют доступ внешние пользователи, например, предоставление пациентам доступа к серверу для записи на прием к врачу.

1.2. Локальные и глобальные сети

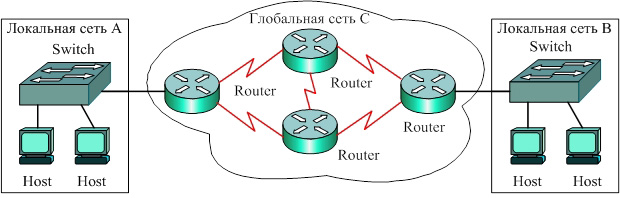

Локальные сети (Local Area Network - LAN) функционируют в пределах ограниченного географического пространства (в пределах комнаты, этажа, здания или группы близко расположенных зданий). Совокупность нескольких локальных сетей, объединенных линиями связи, называют составной, распределенной или глобальной сетью (Wide Area Network - WAN). Глобальные сети обеспечивают связь между далеко расположенными локальными сетями, удаленными пользователями (рис. 1.3). Сети WAN должны переносить различные типы трафика (голос, видео, данные) с требуемым качеством обслуживания. Сети WAN строят на основе различных технологий, в том числе с коммутацией каналов и с коммутацией пакетов.

Рис. 1.3. Локальные и глобальные сети

Любые сети (локальные, глобальные) включают три составляющих: устройства, среда передачи, услуги (сервисы). Сетевые устройства на рис. 1.3 представлены конечными узлами (Host) и промежуточными устройствами: коммутаторами (Switch), маршрутизаторами (Router).

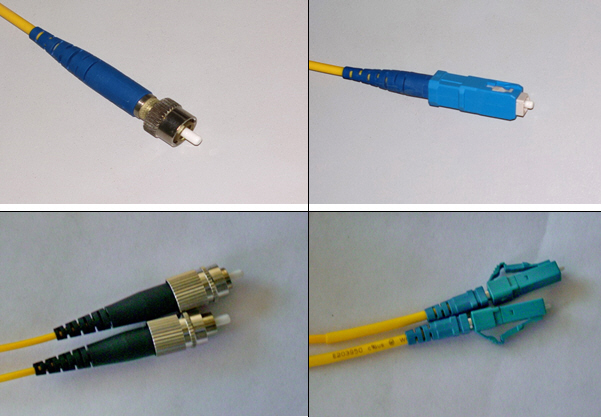

Среда передачи на рис. 1.3 представлена черными прямыми линиями соединений Ethernet и молниевидными линиями глобальных соединений. В качестве среды в сетях передачи могут использоваться медные и волоконно-оптические кабели, а также радиоканалы беспроводной среды. При выборе среды передачи данных необходимо учитывать скорость и расстояние, на которое требуется передавать сигналы, а также условия эксплуатации (город, сельская местность, горы, болота и т.д.). Определяющую роль часто играет стоимость оборудования, прокладки кабелей, стоимость эксплуатации.

Конечные узлы (host) сетей создают и принимают передаваемые по сети сообщения (компьютеры, видеокамеры, сетевые принтеры, аппараты IP-телефонии и т.д.). Конечные узлы всех видов условно представлены на рис. 1.3 в виде компьютеров. Чтобы передача сообщений была адресной, всем узлам должны быть присвоены адреса.

Промежуточные сетевые устройства (маршрутизаторы, коммутаторы) сами не создают и не изменяют передаваемые сообщения, но выбирают наилучший путь от источника до адресата назначения и управляют передаваемыми потоками, обеспечивая требуемый уровень качества и безопасности передаваемой информации, фильтруя потоки данных. При выходе из строя основного маршрута промежуточные устройства перенаправляют сообщения по альтернативным путям.

Локальные сети LAN, функционируя на ограниченном географическом пространстве при ограниченном количестве пользователей, обеспечивают более высокую скорость передачи сообщений по сравнению с глобальными сетями WAN. Управление локальными сетями обычно производится одной организацией, что повышает качество и безопасность передаваемой информации. Администрирование глобальных сетей, разнесенных на большие расстояния, реализуют разные провайдеры ISP. Причем, для разных информационных потоков, передаваемых по глобальным сетям, предъявляются разные требования по скорости, информационной безопасности и надежности.

Интернет сервис-провайдеры ISP обеспечивают доступ в Интернет, используя различные технологии. В настоящее время все более широкое распространение получают технологии оптических сетей доступа с обобщенным названием FTTx. Технология Fiber-To-The-Curb (FTTC) предусматривает передачу сигнала от оператора или провайдера, предоставляющих услуги глобальных сетей, до распределительного узла, связанного с пользователями (абонентами). Распределительный узел может быть один на несколько зданий. От распределительного узла до здания передача информации ведется с использованием технологии Fiber-To-The-Building (FTTB). Технологии Fiber-To-The-Home (FTTH) предусматривает передачу оптического сигнала до квартиры пользователя.

Кроме FTTB, FTTH для доступа пользователей в Интернет широко используются технологии передачи сигналов по медным кабелям. Ассиметричные (ADSL) и симметричные (SHDSL) цифровые абонентские линии (Digital Subscriber Line) передают сообщения по аналоговым телефонным линиям с использованием DSL-модемов. В сетях DSL используется частотное разделение каналов (телефонного, канала получение и канала передачи сообщений). Скорость получения информации обычно составляет несколько Мбит/с и выше. С увеличением расстояния между абонентом и провайдером скорость передачи снижается.

Коммутируемый доступ по аналоговым телефонным линиям (Dial-up) через модем в настоящее время практически не используется.

Для подключения к Интернету домашних сетей и сетей малых предприятий операторы кабельного телевидения широко используют уже проложенные медные коаксиальные кабели. Кабельные технологии, также как DSL, обеспечивают постоянный доступ в Интернет с высокой скоростью.

Операторы сотовой связи предоставляют беспроводные модемы, что делает пользователя мобильным, однако скорость передачи информации существенно ниже кабельного и DSL подключений.

В удаленных труднодоступных местах, когда невозможно использовать вышеперечисленные технологии доступа можно воспользоваться спутниковыми системами связи.

Для подключения корпоративных сетей (intranet) требуются широкополосные сети доступа на основе технологий плезиохронной (PDH) и синхронной (SDH) цифровых иерархий. Потоки иерархии PDH обеспечивают скорость передачи от 2 Мбит/c до 139 Мбит/c, синхронный цифровой иерархии - от 155 Мбит/c до 10 Гбит/c и выше. Кроме того используются соединения MetroEthernet со скоростями передачи информации 10 Гбит/c, 40 Гбит/c, 100 Гбит/c.

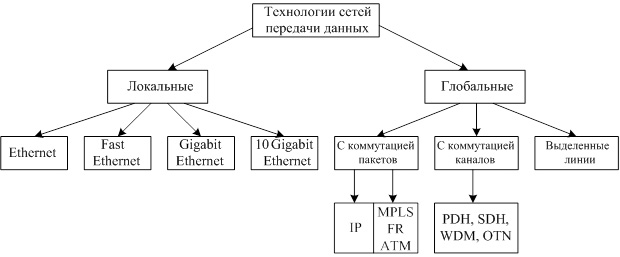

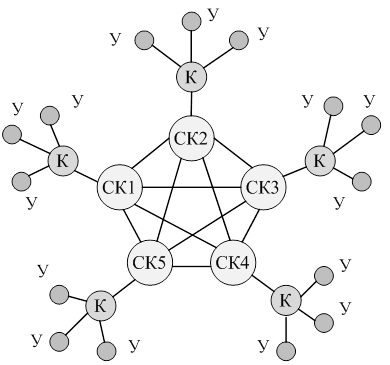

На рис. 1.4 приведены основные технологии локальных и глобальных сетей передачи данных.

Рис. 1.4. Классификация технологий сетей передачи данных

В сетях с коммутацией пакетов (рис. 1.4) основной является технология Интернет протокола (Internet Protocol - IP), которая использует дейтаграммный метод передачи сообщений. Совместимыми с IP-сетями являются сети технологии на основе протокола коммутации по меткам (Multi Protocol Label Switching - MPLS). В настоящее время MPLS рассматривается в качестве основной транспортной технологии для сетей с пакетной коммутацией. Активно развивается технология Ethernet операторского класса для глобальных сетей (Carrier Ethernet Transport - CET). Сети, использующие технологии виртуальных каналов (X.25; сети трансляции кадров Frame Relay - FR; Asynchronous Transfer Mode - ATM), вытесняются технологиями IP.

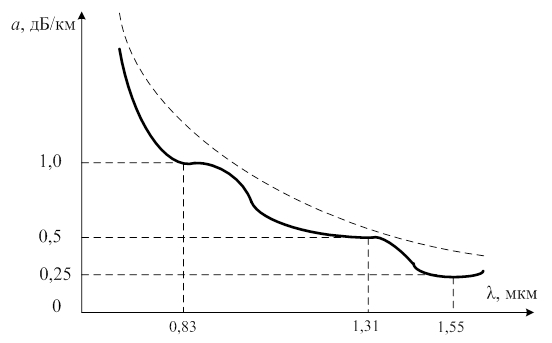

Глобальные сети с коммутацией каналов (рис. 1.4) используют технологии плезиохронной цифровой иерархии (Plesiochronous Digital Hierarchy - PDH), синхронной цифровой иерархии (Synchronous Digital Hierarchy - SDH), а также технологии оптических линий связи спектрального уплотнения по длине волны (Wave-length Division Multiplexing - WDM). В настоящее время внедряются технологии оптических транспортных сетей -ОТС (Optical Transport Network - OTN), объединивших технологии систем цифровой иерархии SDH и спектральное уплотнение по длине волны WDM.

Технологии транспортных сетей с коммутацией каналов PDH, SDH характеризуются высокой скоростью передачи данных. Например, скорость передачи данных по сетям технологии PDH составляет от 2 Мбит/с до 139 Мбит/с; технологии SDH - от 155 Мбит/с до 40 Гбит/с. Дальнейшее увеличение скорости передачи данных достигнуто в системах со спектральным уплотнением по длине волны (технологии CWDM, DWDM) на волоконно-оптических кабелях. Основными аппаратными средствами высокоскоростных технологий с коммутируемыми цифровыми линиями связи являются мультиплексоры (MUX).

В сетях с коммутацией пакетов в зависимости от предъявляемых требований могут использоваться технологии виртуальных каналов, применяемые в сетях ATM, Frame Relay или технологии передачи дейтаграммных сообщений - сети IP технологий. В сетях с виртуальными каналами предварительно прокладывается маршрут, по которому передаются данные. После приема данных адресат подтверждает их получение. Это обеспечивает надежность передачи.

Технология X.25 использует ненадежные аналоговые линии связи, поэтому характеризуется низкой скоростью передачи данных (до 48 кбит/с). Однако данная технология применяется до настоящего времени, например, в сетях банкоматов, из-за своей высокой надежности при ненадежных линиях. Технология Frame Relay обеспечивает более высокую по сравнению с Х.25 скорость передачи данных до 2 - 4 Мбит/с. Но линии связи должны быть более надежными по сравнению с Х.25. Наибольшую скорость передачи данных (155 или 620 Мбит/c, а также 2,4 Гбит/c) обеспечивают сети АТМ. Однако развитие этих сетей сдерживает их высокая стоимость.

Компромиссное решение по цене и скорости передачи данных предоставляют IP-сети, получившие в настоящее время наиболее широкое распространение. Поэтому на базе технологии IP сетей и технологии протокола коммутации по меткам MPLS создается транспортный уровень современных сетей. В дейтаграммных IP-сетях соединение предварительно не устанавливается и подтверждение приема данных не производится. Для обеспечения надежности сети создаются на базе стека (набора) протоколов TCP/IP (Transmission Control Protocol/Internet Protocol). Именно протокол TCP обеспечивает надежность передачи.

Следует отметить еще одну сетевую технологию, которая стремительно развивается в последнее время, это технология виртуальных частных сетей (Virtual Private Network - VPN). Данная технология использует сеть общего пользования Интернет, в которой формирует защищенные каналы связи с гарантированной полосой пропускания. Таким образом, при экономичности и доступности сети VPN обеспечивают безопасность и секретность передаваемых сообщений. Используя VPN, сотрудники фирмы могут получить безопасный дистанционный доступ к корпоративной сети компании через Интернет.

1.3. Мультисервисные сети

Передаваемые по сетям сообщения (дискретные данные, аудио- и видеоинформация) различны по своей природе, поэтому различны и требования к сетям передачи информации. Традиционно для передачи телефонных сообщений используются сети с коммутацией каналов, где предварительно устанавливается соединение между абонентами (создается канал связи), затем по созданному каналу производится обмен сообщениями.

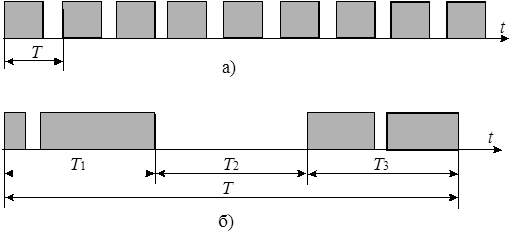

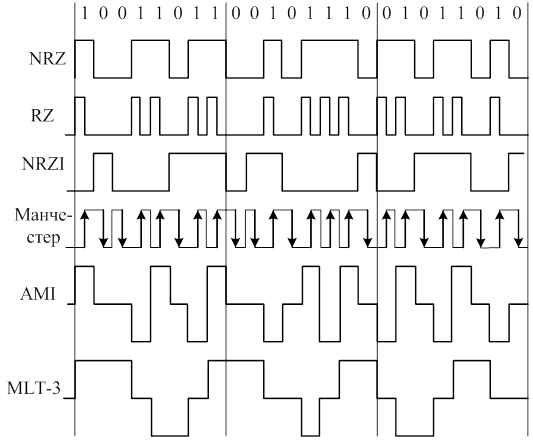

В цифровых телефонных сетях при передаче аудио-сигналов трафик равномерный (потоковый), как показано на рис. 1.5а. При передаче потокового трафика предъявляются требования минимизации задержки и вариации задержек (джиттера), чтобы не влиять на качество передаваемой информации. Потеря отдельных элементов потока не критична.

Поскольку канал связи полностью выделяется паре абонентов, то для него можно задать параметры и характеристики, обеспечив требуемые значения задержки и вариации задержек - джиттера. Когда все доступные каналы заняты, новому запросу на соединение отказывают в обслуживании.

Выделенный в распоряжение пары абонентов скоммутированный канал связи используется не эффективно. При обмене аудио-сообщениями паузы между словами и между фразами могут быть достаточно большими. Коэффициент использования канала обычно оценивают значением 0,25. В отличие от сетей с коммутацией каналов сети с коммутацией пакетов могут более эффективно использовать свои ресурсы.

Рис. 1.5. Равномерный (а) и неравномерный (б) потоки данных

Сети с коммутацией пакетов или сообщений (компьютерные сети) изначально создавались для передачи данных, поэтому значения задержки и джиттер не играли существенной роли. При передаче компьютерных данных трафик (рис. 1.5б) является неравномерным (пульсирующим или эластичным). Передаваемые данные слабо чувствительны к задержкам и джиттеру, однако очень чувствительны к потерям и искажениям пакетов. Поэтому наряду со средней скоростью трафика и его пульсацией, необходимо обеспечить надежность приема передаваемых пакетов.

Из рис. 1.5б видно, что на интервале времени Т2 канал не используется парой абонентов (источником передаваемых данных и адресатом - получателем). Поэтому на этом интервале времени можно передавать информацию других абонентов, что повышает эффективность сети с пакетной коммутацией. Это и предопределило использование сетей с коммутацией пакетов для передачи всех видов трафика.

В создаваемых в настоящее время сетях следующего поколения (Next Generation Network - NGN) используют коммутацию пакетов для передачи всех видов трафика: аудио-сигналов (IP-телефония), видео-информации, компьютерных данных. Подобные сети также называют мультисервисными в отличие от ранее существовавших моносервисных сетей. Поскольку в сети NGN передается трафик различного вида, то и требования к качеству обслуживания (Quality of Service - QoS) разных видов передаваемого трафика будут различны. Качество обслуживания и сетевые показатели качества определены Рекомендацией МСЭ-Т Y.1541. Услуга передачи указанной триады (голоса, данных, и видеоинформации) по единой мультисервисной сети получила название Triple Play.

При передаче потокового трафика аудио- и видеоинформации главным требованием является минимизация задержки и джиттера. Поэтому такие сообщения должны передаваться в первую очередь при минимальном времени обработки в промежуточных устройствах. При передаче эластичного трафика главным требованием является надежность передачи сообщений. Поэтому при потере отдельных пакетов передаваемого сообщения они должны быть переданы повторно, на что тратится дополнительное время.

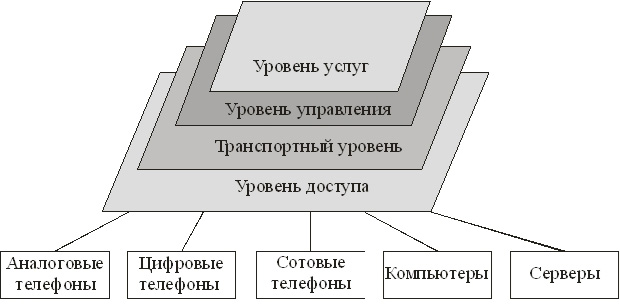

В сетях NGN обеспечивается слияние (конвергенция) всех существующих сетей в единую мультисервисную инфокоммуникационную сеть для передачи мультимедийной информации. Иногда в литературе такие сети называют объединенными, сошедшимися или конвергентными. Пользователи такой сети должны иметь широкий выбор сетевых услуг с гарантированным качеством, что обеспечивается соответствующим уровнем управления, транспортным уровнем и уровнем доступа пользователей к мультисервисной сети (рис. 1.6).

Рис. 1.6. Уровни мультисервисной сети NGN

Транспортный уровень сети NGN создается на базе IP сетей с распределенной коммутацией пакетов. Доступ к транспортной сети обеспечивается через соответствующие устройства и шлюзы.

На рис. 1.7 приведен пример структурной схемы сети инфокоммуникаций, в которой пользователи (абоненты) через сети доступа подключаются к магистральной сети, обеспечивающей транспорт сообщений.

Рис. 1.7. Структурная схема инфокоммуникационной сети

Ко всем сетям, и особенно к мультисервисным, предъявляется ряд требований: надежность, масштабируемость, качество обслуживания, безопасность.

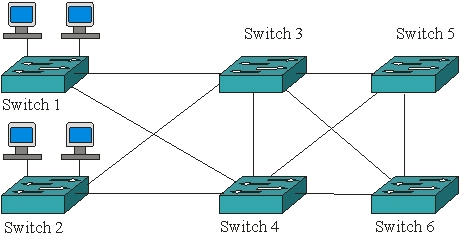

Надежность обеспечивается резервированием устройств и соединений. При выходе из строя какого-либо устройства или соединения в сети производится переключение на резервный канал, чтобы пользователь продолжал получать затребованную услугу. То есть, сети должны быть отказоустойчивы и всегда доступны для авторизованных пользователей.

Масштабируемость предполагает возможность расширения сети без снижения скорости передачи и ухудшения качества предоставляемых услуг пользователям.

Требования качества обслуживания (QoS) для разных видов передаваемого трафика различны. Они, как правило, связаны со скоростью, задержками и надежностью передачи данных. Когда требуемая скорость передачи данных превышает пропускную способность канала, то в сети возникает перегрузка или затор (congestion), при этом возникает очередь на обслуживание. Поэтому в сетях формируется система приоритетов передачи разных видов сообщений. Наивысший приоритет отдается управляющим сообщениям, следующие уровни приоритета - передача аудио- и видеоинформации, низший приоритет -передача данных (электронная почта, пересылка файлов).

1.4. Информационная безопасность

В сети Интернет, в корпоративных, глобальных и локальных сетях, по которым передаются пакеты цифровых данных, аудио- и видеоинформации, важно обеспечить информационную безопасность. Поскольку сеть Интернет является общедоступной, то ей могут воспользоваться злоумышленники для проникновения во внутренние сети предприятий, на серверы и на конечные узлы пользователей. Злоумышленников, получающих несанкционированный доступ к информации, передаваемой по внутренней сети организации, часто называют хакерами.

Стандарт ISO/IEC 27002 определяет информационную безопасность как "сохранение конфиденциальности (уверенности в том, что информация доступна только тем, кто уполномочен иметь такой доступ), целостности (гарантии точности и полноты информации, а также методов её обработки) и доступности (гарантии того, что уполномоченные пользователи имеют доступ к информации и связанным с ней ресурсам)".

Конфиденциальность подразумевает, что только авторизованные пользователи могут иметь доступ к передаваемой информации. Конфиденциальность обеспечивается введением паролей и шифрованием данных. Устройства шифрования должны быть обеспечены соответствующими ключами шифрования.

Целостность подтверждает, что информация при ее передаче по сети не была искажена или частично потеряна. Для подтверждения целостности на передающей стороне из передаваемого сообщения формируется проверочное слово. На приемной стороне из принятого сообщения также формируется проверочное слово, которое сравнивается с переданным. Если они совпадают, то подтверждается целостность сообщения.

Конфиденциальность и целостность передаваемой информации могут быть нарушены при различных видах атак:

- атаки методом грубой силы;

- использование шпионского программного обеспечения (ПО).

В атаках методом грубой силы производится подбор паролей и дешифрование зашифрованной информации. Для реализации подобной атаки требуется быстродействующий компьютер, чтобы перебрать большое число вариантов паролей и ключей шифрования. Шпионское ПО собирает персональные данные пользователей (имена, пароли и др.) с конечных узлов. Эти данные затем могут быть использованы в атаках методом грубой силы.

Перехват информации, приводящий к потере ее конфиденциальности и целостности, помогает предотвратить система идентификации и аутентификации пользователей. Важным элементом системы идентификации и аутентификации пользователей являются пароли и цифровая подпись.

Доступность данных только для авторизованных пользователей обеспечивается рядом мер по предотвращению несанкционированного доступа (межсетевые экраны, шифрование передаваемых сообщений).

Угроза вторжения во внутреннюю сеть исходит от злоумышленников, расположенных как внутри, так и за пределами организации, использующей сеть передачи данных. При реализации внешних угроз хакеры совершают атаки обычно из Интернета, по беспроводным сетям. Внутренние угрозы исходят от пользователей, которые имеют санкционированный доступ в сеть. В ряде случаев легальные пользователи сетевых услуг вносят угрозу во внутреннюю сеть организации несознательно, например, при копировании зараженных вирусом файлов. Получив доступ во внутреннюю сеть, хакер может реализовать ряд угроз:

- хищение личных данных авторизованных пользователей;

- хищение информации;

- уничтожение или изменение данных;

- нарушение нормальной работы сети.

Среди внешних угроз можно выделить:

- вредоносные программы (вирусы, черви, троянские кони);

- шпионские программы, которые собирают сведения о пользователе;

- хищение личных данных пользователя с целью снятия денег с кредитных карт и оплаты чужих товаров и услуг;

- хищение у предприятий служебной информации (технологические процессы, результаты научных исследований).

Передаваемая по сети информация подвергается атакам, среди которых можно выделить атаки доступа, модификации, отказа в обслуживании.

Атака доступа производится для получения неавторизованным пользователем (злоумышленником, хакером) не предназначенной ему конфиденциальной информации. Пассивная атака доступа реализуется путем подсматривания (snooping) или подслушивания (sniffing) интересующей злоумышленника информации, проходящей по сети. Прослушивание легко реализуется в сетях с разделяемой средой передачи, а также в беспроводных сетях.

При активной атаке производится перехват трафика и после анализа перехваченной информации хакер решает вопрос о ее дальнейшей передаче адресату назначения или уничтожении. Для этого хакер может перенаправить трафик коммутатора к "сниферу". Перенаправление трафика путем подмены адреса назначения передаваемого кадра получило название "спуфинг" (spoofing).

Перехваченная информация затем может быть уничтожена, искажена или без искажения передана адресату назначения. Атака модификации - это неправомочное изменение информации, т.е. нарушение целостности информации. При этом производится либо замена передаваемой информации, либо добавление новых данных, либо удаление старых передаваемых данных. Для реализации такой атаки необходимо предварительно выполнить перехват передаваемой информации, затем провести ее модификацию и передать на узел назначения.

Атака на отказ в обслуживании (Denial-of-service - DoS) не дает возможность авторизованному легальному пользователю возможность передавать по сети свою информацию. Для этого хакер наводняет (flooding) системы и сети посторонним трафиком, что блокирует доставку легитимного трафика. При реализации такой атаки взломщик организует лавинообразную рассылку данных по сети, например, широковещательных сообщений (запросов). При этом буферы сетевых устройств и конечных узлов переполняются, и вся полоса пропускания линии связи расходуется на пересылку ложных сообщений - сеть "падает". Обычно DoS-атаки запускаются с подложных адресов, IP-протокол не проверяет адрес источника информации, который использовался при создании пакета.

Система мер информационной безопасности включает антивирусное программное обеспечение, управление доступом к сети и файлам (пароли, средства аутентификации, позволяющие установить подлинность личности), шифрование передаваемой по сети информации, системы обнаружения и предотвращения вторжения, средства физической безопасности. Для домашних сетей и малых предприятий необходимо, по крайней мере, антивирусное программное обеспечение, межсетевой экран и программное обеспечение защиты от шпионских программ.

Следует отметить, что ни один из методов, устройств или средств не способен реализовать надежную защиту информации. Только комплекс мер может обеспечить безопасность требуемого уровня. Ряд принципов или комплекс мер по защите информации называется политикой безопасности. Политика задает общие правила развертывания и функционирования системы безопасности, определяет цель системы безопасности, область ее применения и ответственность пользователей.

Таким образом, для обеспечения информационной безопасности сетей и систем передачи информации необходимо сочетание методов и средств физической и технической безопасности. Среди методов и средств обеспечения технической безопасности наиболее известными являются: формирование комплекса паролей, межсетевые экраны (сетевые фильтры), виртуальные локальные сети.

Краткие итоги лекции 1

- Инфокоммуникационная сеть образуется совокупностью конечных узлов и сетевых элементов, соединенных линиями (каналами) связи.

- Конечные узлы (серверы, рабочие станции, персональные компьютеры, ноутбуки, планшеты, смартфоны, телефонные аппараты и т.д.) создают и принимают передаваемые сообщения.

- Промежуточные сетевые элементы (коммутаторы, маршрутизаторы) направляют передаваемые сообщения по определенному пути (маршруту) от источника до получателя и управляют передаваемым потоком данных, не внося в него изменений.

- Информационный поток данных - совокупность передаваемых сообщений, или последовательность информационных единиц, объединенных общими признаками.

- Формирование каналов в общей линии связи необходимо, чтобы множество одновременно передаваемых сигналов сообщений не влияли друг на друга.

- Процесс формирования каналов и объединения (уплотнения) нескольких исходных (трибутарных) потоков в агрегированный поток на передающей стороне получил название мультиплексирование. Обратный процесс на приемной стороне - демультиплексирование.

- Различают сети: с коммутацией каналов и с коммутацией пакетов (сообщений). В сетях с коммутацией каналов канал формируется коммутаторами и предоставляется в полное распоряжение абонентов. В сетях с коммутацией пакетов все маршруты созданы и маршрутизатор выбирает наилучший путь к адресату назначения.

- Интернет сервис-провайдеры ISP предоставляют доступ в Интернет (и связанные с этим услуги) отдельным пользователям (абонентам), а также пользователям, объединенным в локальные сети.

- При создании Всеобъемлющего Интернета (IoE) получил развитие целый ряд новых сетевых технологий: веб-журналы (блоги); вики-ресурсы - дневники, создаваемые группой людей (википедия); подкасты - технологии, позволяющие предоставлять созданные пользователями аудио-файлы широкой аудитории; технологии Tele Presence, позволяющие проводить видеоконференции; системы обмена мгновенными сообщениями (IM); одноранговые сети (peer-to-peer) и их приложения P2P, позволяющие пользователям обмениваться сообщениями без их загрузки и хранения на выделенном сервере.

- Новые инфокоммуникационные технологии BYOD позволяют использовать собственные устройства сотрудников и учащихся совместно с сетевыми ресурсами учебных заведений и предприятий.

- Облачные вычисления позволяют через Интернет (по подписке или через оплачиваемые услуги) получать доступ к приложениям, организовать хранение файлов. При этом экономятся финансовые средства, т.к. нет необходимости создания дополнительного программного обеспечения или развертывания новых серверов.

- Крупные предприятия создают собственные корпоративные сети, выделяя в них сегменты, предназначенные только для сотрудников (интранет), а также области, где внешние (сторонние) партнеры получают доступ к некоторым (ограниченным) ресурсам сети (экстранет).

- Основной технологией сетей с коммутацией пакетов является технология Интернет протокола (Internet Protocol - IP). Сети технологии IP являются дейтаграммными, когда отсутствует предварительное соединение конечных узлов, и нет подтверждения приема сообщения.

- Высокую надежность передачи дейтаграмм обеспечивает протокол управления передачейTCP.

- Сети передачи данных с коммутацией пакетов подразделяются на локальные и глобальные. Как локальные, так и глобальные сети включают три составляющих: устройства, среда передачи, услуги (сервисы).

- Управление локальными сетями обычно производится одной организацией. Администрирование глобальных сетей, разнесенных на большие расстояния, реализуют разные провайдеры.

- Провайдеры ISP обеспечивают доступ в Интернет, используя различные технологии: FTTx, DSL, телевизионные коаксиальные кабели, системы сотовой и спутниковой связи.

- Для подключения корпоративных сетей (intranet) требуются широкополосные сети доступа на основе технологий плезиохронной (PDH) и синхронной (SDH) цифровых иерархий, а также спектрального уплотнения по длине волны (WDM).

- Передаваемые по сетям сообщения характеризуются двумя принципиально различными видами трафика:

- потоковым (равномерным), например, трафиком телефонных сетей связи;

- пульсирующим (не равномерным, эластичным) трафиком компьютерных сетей передачи данных.

- Потоковый трафик, например, при передаче аудиоинформации, чувствителен к "задержкам" и "вариации задержек" (джиттеру), которые должны быть минимальны.

- При передаче компьютерных данных трафик является неравномерным, пульсирующим. Передаваемые данные слабо чувствительны к задержкам и джиттеру, однако очень чувствительны к потерям и искажениям пакетов.

- В сетях нового поколения NGN обеспечивается слияние (конвергенция) всех существующих сетей в единую мультисервисную инфокоммуникационную сеть для передачи мультимедийной информации. Такие сети также называют объединенными, сошедшимися или конвергентными.

- Сети следующего поколения (NGN) используются для передачи различных видов информации: дискретных данных, аудио- и видео- информации. Они создаются на базе сетей с коммутацией пакетов. К сетям предъявляется требования надежности, масштабируемости, заданного качества обслуживания, безопасности.

- Стандарт ISO/IEC 27002 определяет информационную безопасность как "сохранение конфиденциальности (уверенности в том, что информация доступна только тем, кто уполномочен иметь такой доступ), целостности (гарантии точности и полноты информации, а также методов её обработки) и доступности (гарантии того, что уполномоченные пользователи имеют доступ к информации и связанным с ней ресурсам)".

- Передаваемая по сети информация подвергается атакам, среди которых можно выделить атаки доступа, модификации, отказа в обслуживании.

- Атака доступа производится для получения неавторизованным пользователем (злоумышленником, хакером) не предназначенной ему конфиденциальной информации.

- Атака модификации - это неправомочное изменение информации, т.е. нарушение целостности информации. При этом производится либо замена передаваемой информации, либо добавление новых данных, либо удаление старых передаваемых данных.

- Атака на отказ в обслуживании (DoS) не дает возможность легальному авторизованному пользователю возможность передавать по сети свою информацию. Для этого хакер наводняет (flooding) системы и сети посторонним трафиком, что блокирует доставку легитимного трафика.

Вопросы

- Что собой представляют сети передачи информации?

- Почему нельзя соединить всех абонентов непосредственно между собой?

- Какие элементы входят в обобщенную структурную схему системы передачи информации?

- Какие функции выполняют конечные узлы и промежуточные сетевые элементы?

- Чем отличаются сети с коммутацией каналов от сетей с коммутацией сообщений (пакетов)?

- Какие функции выполняет коммутатор? Какие функции выполняет маршрутизатор?

- В чем различие коммутации пакетов и коммутации сообщений?

- В чем заключается процесс мультиплексирования?

- Кто предоставляет доступ в Интернет?

- Какие сетевые технологии получили развитие при создании Всеобъемлющего Интернета (IoE)?

- Чем характерны технологии BYOD, технологии облачных вычислений?

- Что характеризуют понятия интранет, экстранет?

- Какие технологии используются в локальных и глобальных сетях?

- Почему технологию IP называют дейтаграммной?

- Какие технологии используются для доступа в Интернет в домашних и корпоративных сетях?

- К каким параметрам канала чувствителен равномерный (потоковый) трафик?

- К каким параметрам канала чувствителен неравномерный (пульсирующий) трафик?

- Что такое конвергентные сети? Как они еще называются?

- Какие требования предъявляются к сетям следующего поколения NGN?

- Какие технологии используются в локальных и глобальных сетях?

- В чем различие технологий виртуальных каналов и передачи дейтаграммных сообщений?

- На базе какого стека (набора) протоколов создаются современные сети?

- Как определяется информационная безопасность?

- Что такое конфиденциальность, целостность и доступность информации?

- Какие виды атак производятся на передаваемую по сети информацию? Какие существуют методы борьбы с атаками?

Упражнения

- Изобразите структурную схему сети передачи. Объясните функции конечных узлов и сетевых элементов.

- Изобразите структурную схему сети Интернет. Объясните функции ISP.

- Изобразите схему распределенной сети на коммутаторах и маршрутизаторах. Объясните, в чем различие сетей LAN и WAN.

- Приведите классификацию технологий сетей передачи данных. Объясните особенности технологий.

- Изобразите равномерный и неравномерный трафики сообщений. Проведите сравнительный анализ их основных параметров.

- Дайте определение информационной безопасности.

- Приведите примеры атак на сети передачи сообщений. Меры борьбы с атаками.

Лекция 2. Операционная система и конфигурационный файл

2.1. Программно аппаратные средства локальных и глобальных сетей

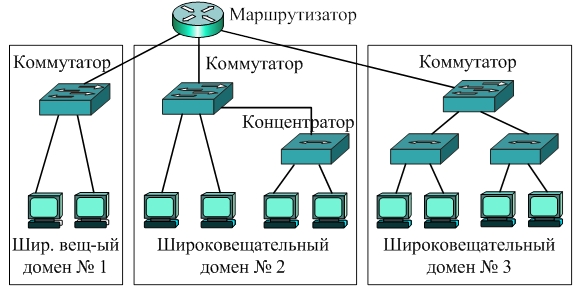

Основными сетевыми элементами технологий пакетной коммутации являются: маршрутизаторы (Router), коммутаторы (Switch),межсетевые экраны (Firewall), беспроводные точки доступа (Wireless Access Point - WAP). В простых домашних сетях перечисленные устройства, как правило, объединены в одном интегрированном (домашнем) маршрутизаторе, через который все конечные узлы (персональные компьютеры - ПК, ноутбуки, смартфоны, принтеры и др.) подключаются к сети Интернет. В корпоративных сетях каждый сетевой элемент (маршрутизатор, коммутатор, WAP, межсетевой экран) обычно является автономным устройством.

Коммутаторы с помощью кабелей объединяют конечные узлы в локальные сетиLAN. Аналогичные функции, но с использованием радиоканалов, выполняют беспроводные точки доступа WAP. Сами беспроводные точки доступа могут по кабелям подключаться к коммутаторам LAN. Маршрутизаторы производят объединение нескольких локальных сетей в глобальную (распределенную, составную) WAN-сеть. Если LAN объединяют рабочие станции, периферию, терминалы и другое сетевое оборудование в одной аудитории или в одном здании, то WAN обеспечивают соединение LAN на широком географическом пространстве. В составную распределенную сеть (internetwork, internet) входят как локальные сети и подсети (subnet), так и отдельные пользователи. Межсетевые экраны(firewall) отфильтровывают нежелательный трафик, обеспечивая (вместе с другими устройствами и методами) информационную безопасность сетей.

Наиболее распространенными устройствами межсетевого взаимодействия сетей, подсетей и устройств являются маршрутизаторы. Они представляют собой специализированные компьютеры для выполнения специфических функций сетевых устройств. Маршрутизаторы используют WAN интерфейсы, чтобы связываться друг с другом и сетью Интернет, а также LAN интерфейсы для связи с конечными узлами (компьютерами), например, через коммутаторы. Поэтому маршрутизаторы являются устройствами как локальных, так и глобальных сетей.

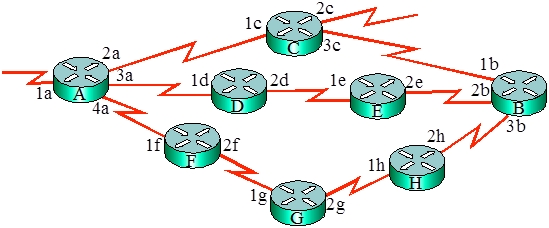

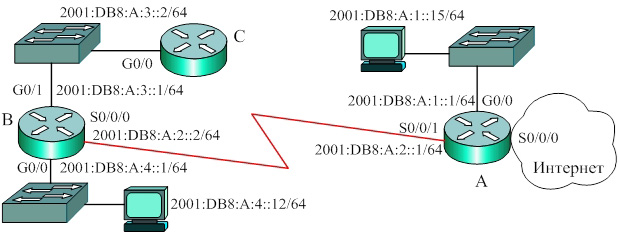

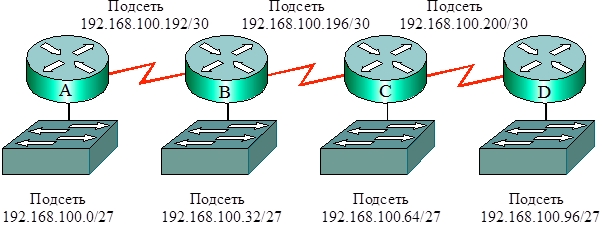

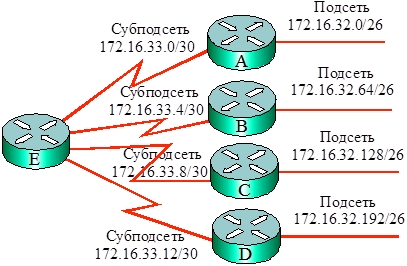

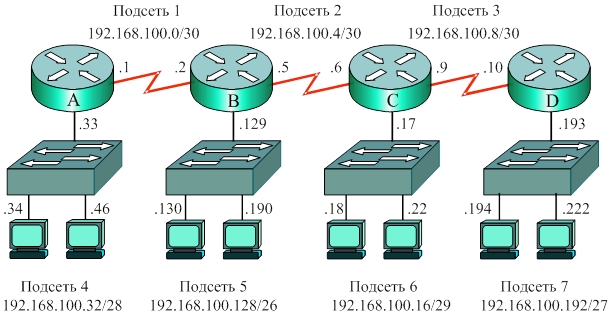

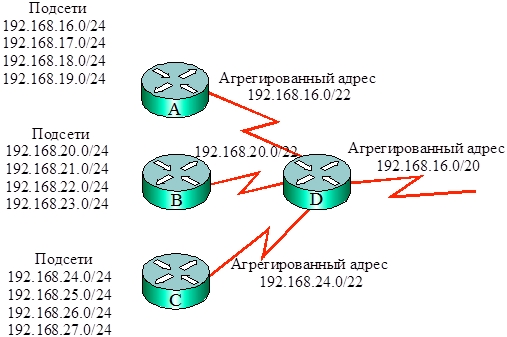

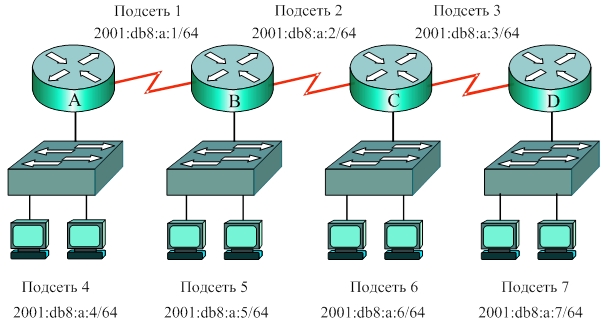

На рис. 2.1 приведен пример того, как маршрутизаторы А, В и С объединяет нескольких локальных сетей (Локальные сети №1, №2, №3) в распределенную (составную) сеть и обеспечивают подключение к сети Интернет. Поэтому маршрутизаторы имеют интерфейсы как локальных, так и глобальных соединений. К локальным сетям, созданным на коммутаторах, маршрутизатор присоединен через интерфейсы, которые на рис. 2.1 обозначены через F0/1, что означает: интерфейс FastEthernet,слот 0, порт 1; (слот - объединение портов). Глобальные соединения на рис. 2.1 представлены последовательными или серийными (serial) интерфейсами S0/1, S0/2. Через такой же последовательный интерфейс реализовано соединение составной сети с сетью Интернет (Internet).Подобная структурная схема, включающая несколько последовательно соединенных маршрутизаторов, характерна для многих корпоративных сетей. В большинстве случаев соединение маршрутизатора локальной сети с сетью Интернет производится через сеть провайдера.

Рис. 2.1. Составная сеть на маршрутизаторах

Главными функциями маршрутизаторов являются:

- выбор наилучшего пути для пакетов к адресату назначения.

- продвижение (коммутация) принятого пакета с входного интерфейса на соответствующий выходной интерфейс.

Таким образом, маршрутизаторы обеспечивают связь между сетями и определяют наилучший путь пакета данных к сети адресата, причем, технологии объединяемых локальных сетей могут быть различными.

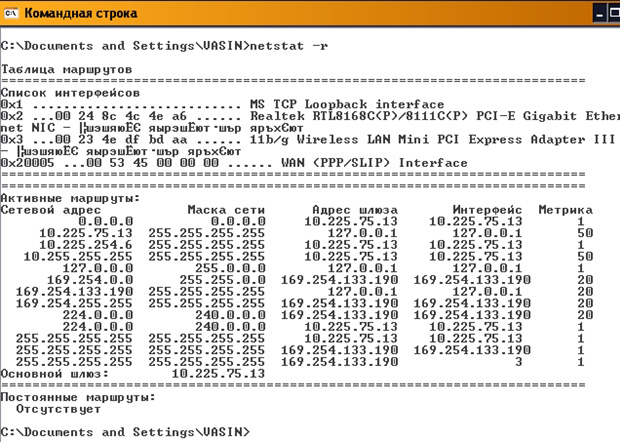

Функционирование маршрутизаторов происходит по правилам сетевого протокола IP - Internet Protocol. Для определения наилучшего пути передачи данных через связываемые сети, маршрутизаторы строят таблицы маршрутизации и обмениваются сетевой маршрутной информацией с другими маршрутизаторами. Маршрутизаторы принимают решения, базируясь на сетевых логических адресах (IP-адресах) в заголовке пакета и обращаясь к таблицам маршрутизации. Администратор может создавать (конфигурировать) статические маршруты и поддерживать таблицы маршрутизации вручную. Однако большинство таблиц маршрутизации создается и поддерживается динамически, за счет использования протоколов маршрутизации (Routing Protocol), которые позволяют маршрутизаторам автоматически обмениваться информацией о сетевой топологии друг с другом.

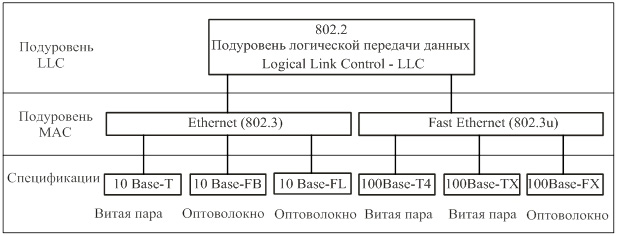

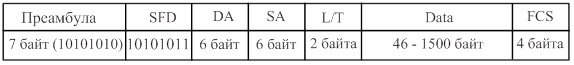

Функционирование маршрутизаторов, коммутаторов и других сетевых элементов и узлов происходит под управлением сетевой операционной системы (Internetwork Operation System - IOS), для хранения которой используется несколько видов памяти (рис. 2.2). Аппаратура фирмы Ciscoимеет свою собственную IOS. Текущая версия IOS при включении устройства копируется в оперативную память RAM. Помимо текущей версии IOS оперативная память RAM, пока включено питание, содержит активный конфигурационный файл (Active Configuration File), таблицы протоколов динамической маршрутизации, таблицу протокола ARP, выполняет буферизацию пакетов и поддерживает их очередь.

Постоянное запоминающее устройство (ПЗУ - ROM) содержит программу начальной загрузки (bootstrap) и сокращенную версию операционной системы, установленную при изготовлении маршрутизатора (рис. 2.2). Обычно эта версия IOS используется только при выходе из строя Flash памяти для загрузки новой версии операционной системы.

Рис. 2.2. Элементы памяти и программ маршрутизатора

Память ROM также поддерживает команды для теста диагностики аппаратных средств (power-on self test - POST). Именно с программы POST начинается загрузка маршрутизатора. Затем в оперативную память загружается код начальной загрузки, определяющий, откуда следует загружать образ операционной системы IOS.

Загрузка операционной системы IOS в оперативную память обычно производится из энергонезависимой флэш-памяти (Flash), которая является перепрограммируемым запоминающим устройством (ППЗУ). После модернизации IOS она перезаписывается во флэш-память, где может храниться несколько версий. Версию операционной системы можно также сохранять на TFTP-сервере, откуда загружать в оперативную память (рис. 2.2).

На следующем этапе производится загрузка конфигурационного файла из энергонезависимой (non-volatile) оперативной памяти NVRAM маршрутизатора, которая является перепрограммируемым запоминающим устройством (ППЗУ), в оперативную память. NVRAM хранит стартовый конфигурационный файл (startup config), который после изменения конфигурации перезаписывается в ППЗУ, где создается резервная копия (backup). При включении маршрутизатора стартовый конфигурационный файл копируется в оперативную память, где называется файлом текущей конфигурации (running config).

Конфигурационные файлы содержат команды и параметры для управления потоком трафика, проходящим через маршрутизатор. Конфигурационный файл используется для выбора сетевых протоколов и протоколов маршрутизации, которые определяют наилучший путь для пакетов к адресуемой сети. Первоначально конфигурационный файл обычно создается с консольной линии (console) и помимо памяти NVRAM может сохраняться на TFTP-сервере (рис. 2.2). Временное хранение входящих и исходящих пакетов обеспечивается в памяти интерфейсов, которые могут быть выполнены на материнской плате или в виде отдельных модулей.

При включении маршрутизатора начинает функционировать программа начальной загрузки bootstrap, которая тестирует оборудование и загружает операционную систему IOS в оперативную память RAM. В оперативную память загружается также конфигурационный файл, хранящийся в NVRAM. В процессе конфигурирования маршрутизатора задаются адреса интерфейсов, пароли, создаются таблицы маршрутизации, устанавливаются протоколы, проводится проверка параметров. Процесс коммутации и продвижения данных проходит под управлением операционной системы.

Для работы операционной системы IOS маршрутизатор (коммутатор) должен иметь достаточный объем оперативной памяти RAM и энергонезависимой флэш-памяти. Маршрутизаторы не только реализуют буферизацию и маршрутизацию передаваемых пакетов на основе IP-адресов, но и обеспечивают качество передаваемой информации, ее безопасность, управляют сетевыми и вычислительными ресурсами.

В программных средствах операционной системы выделяют ядро, которое взаимодействует с аппаратными средствами конечных узлов и сетевых элементов, и оболочку, обеспечивающую взаимодействие (интерфейс) человека с устройствами. Такое взаимодействие производится либо через интерфейс командной строки (Command Line Interface - CLI), либо с помощью графического интерфейса пользователя (Graphical User Interface - GUI).

Помимо интерфейсов локальных (например, Ethernet) и глобальных (например, serial) соединений маршрутизаторы имеют порты управления: консольный порт (console) для прямого подключения к устройству и дополнительный порт AUX для подключения через модем и телефонную линию. Через эти порты обеспечивается доступ к интерфейсу командной строки CLI для создания и изменения конфигурационного файла. Также конфигурирование может производиться через графический интерфейс GUI. Кроме того, к маршрутизатору может быть также организован удаленный доступ через виртуальные линии vty по протоколу Telnet или SSH.

Таким образом, доступ к сетевому устройству (коммутатору, маршрутизатору) для его конфигурирования или проверки состояния производится:

- через консольный порт Console;

- через дополнительный порт AUX (имеются особенности);

- через виртуальные линии (vty) удаленного доступа.

Вход с консольной линии Console обеспечивает полный доступ ко всем установкам маршрутизатора и коммутатора, поэтому необходима защита сетевых элементов: ограничение физического доступа и разрешение доступа по паролю. Подключение через консольный порт называют внеполосным, т.к. для подключения не используется дополнительная полоса пропускания сети. Подключение реализуется по консольному кабелю (rollover).

Подключение через дополнительный порт AUX возможно только к маршрутизаторуCisco, у коммутаторов такой порт отсутствует. Соединение с портом AUX реализуется по телефонной линии через модем. В настоящее время используется редко.

Удаленный доступ по виртуальным линиям (vty) с использованием протоколов Telnet, Secure Shell - SSH, позволяет на расстоянии изменять конфигурацию сетевых элементов и обеспечивать контроль проходящего по ним трафика. Telnet, SSH - это протоколы удаленного доступа, которые содержат программное обеспечение клиента и сервера. Протоколы Telnet и SSH обеспечивают подключение к командной строке удаленного узла, т.е. обеспечивают виртуальное соединение пользователя с удаленным сетевым устройством (маршрутизатором или коммутатором). Для организации удаленного доступа необходимо предварительно сконфигурировать маршрутизатор (или коммутатор), прежде всего, требуется задать имя удаленного устройства и установить пароль на виртуальные линии. Если пароль не установлен, то реализация удаленного доступа не возможна.

Вся обработка информации и использование памяти производится на процессоре удаленного сетевого устройства, а отображение результатов конфигурирования протокол Telnet транслирует на монитор пользователя.

Telnet не поддерживает криптографирование данных, которые передаются по сети как простой текст. Это означает, что данные могут быть перехвачены. Для защиты передаваемой информации разработан протокол удаленного доступа, обеспечивающий шифрование передаваемых данных (Secure Shell - SSH). Он обеспечивает криптографирование данных и более надежную аутентификацию.

2.2. Основы конфигурирования устройств Cisco

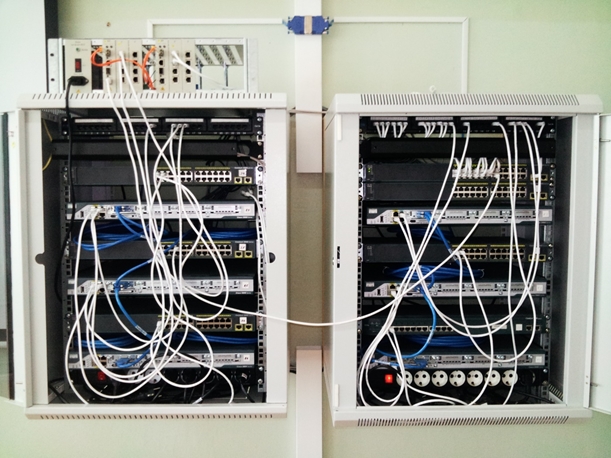

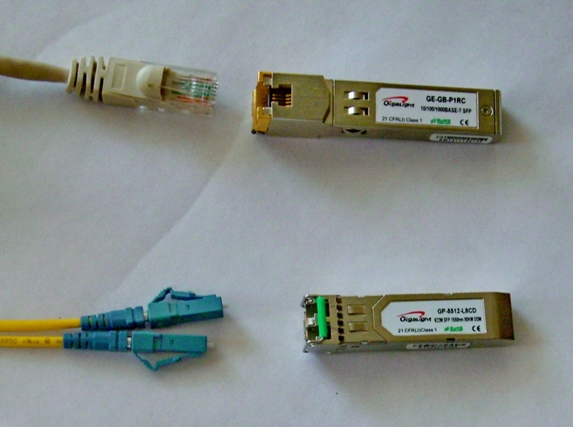

Изучение основ конфигурирования устройств Cisco может производиться как с использованием реального оборудования (рис. 2.3), так и моделей симулятора Packet Tracer.

Рис. 2.3. Оборудование Cisco кафедры систем связи ПГУТИ

Для нормального функционирования маршрутизатора требуется запуск операционной системы (IOS) и конфигурационного файла (см. рис. 2.2). Нормальное функционирование маршрутизатора требует использования полной версии системы IOS, которая хранится во флэш-памяти или на tftp-сервере, и при включении копируется в оперативную память.

Инициализация маршрутизатора происходит при загрузке в оперативную память операционной системы и конфигурационного файла. Конфигурационный файл обычно хранится в энергонезависимой памяти NVRAM, откуда загружается в оперативную память RAM. Если маршрутизатор не может найти конфигурационный файл в памяти NVRAM или на tftp-сервере (см. рис. 2.2), то он входит в диалоговый режим создания конфигурационного файла. По завершению диалогового режима резервная копия конфигурационного файла (backup configuration) может быть сохранена в NVRAM. При последующем включении маршрутизатора сохраненный в NVRAM конфигурационный файл (startupconfiguration) будет загружен в оперативную память RAM. Отказавшись от диалогового режима, администратор может вручную создать конфигурационный файл. Операционные системымаршрутизаторов имеют интерфейс командной строки (CLI) для создания и изменения конфигурационного файла.

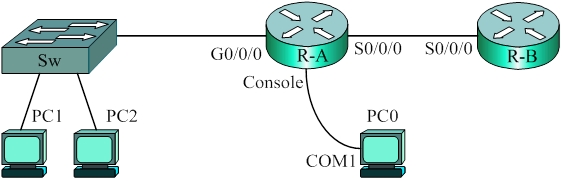

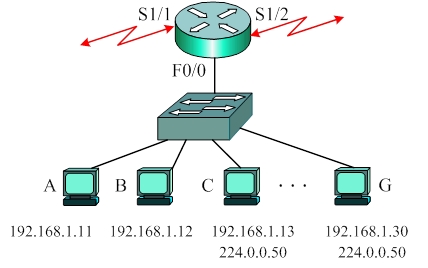

Изучение основных процессов конфигурирования маршрутизаторов и коммутаторов проводится на примере схемы сети (рис. 2.4). Схема реализуется либо на реальном оборудовании, либо на базе программного пакета Packet Tracer. Она содержит два маршрутизатора R-A и R-B, коммутатор Sw, конечные узлы (персональные компьютеры РС0, РС1, РС2). Компьютер РС0 служит для конфигурирования сетевых устройств.

Рис. 2.4. Схема сети

Создание конфигурационного файла реального маршрутизатора или коммутатора производится через его консольный порт (console), который подключают к последовательному порту (СОМ1, СОМ2) или USB-порту компьютера консольным кабелем. Затем включают маршрутизатор и обращаются к одной из программ эмуляции терминала для настройки сетевого элемента: Hyper Terminal, Putty, TerraTerm, Minicom. Задав страну (Россия), код города (например, 846), надо обозначить подключение (например, 111), и затем ввести интерфейс терминала, например - СОМ1. Кроме того, необходимо задать параметры порта: скорость - 9600 бит/с; биты данных - 8; четность - нет; стоповые биты - 1; управление потоком - нет.

После этого при нажатии клавиши "Enter" происходит начальная загрузка маршрутизатора.

После начальной загрузки маршрутизатора операционная система предложит продолжить конфигурирование в диалоговом режиме, от которого следует отказаться (Continue with configuration dialog? [yes/no]: no). Подобная запись появляется как при работе с реальными устройствами, так и при работе с симуляторами. В некоторых версиях операционных систем затем необходимо подтвердить завершение диалогового режима.

Создание конфигурационного файла маршрутизатора (коммутатора) производится в нескольких режимах. Если на маршрутизаторе (коммутаторе) Cisco установлена работоспособная версия IOS, то первоначально интерфейс CLI входит в пользовательский режим конфигурирования (user EXEC mode). При этом на мониторе появляется следующее приглашение:

Router>

или

Switch>

Дальнейшее рассмотрение основ конфигурирования производится на примере маршрутизатора. Конфигурирование коммутатора рассматривается только в тех случаях, когда есть существенные особенности.

Создание конфигурационного файла маршрутизатора производится в нескольких режимах. Аппаратура Cisco предусматривает 4 режима конфигурирования, представленные в табл. 2.1.

| Название режима | Приглашение (Prompt) | Описание |

|---|---|---|

| User EXEC Mode. | Router> | Пользовательский режим |

| Switch> | ||

| Privileged EXEC Mode | Router# | Привилегированный режим |

| Switch# | ||

| Global Configuration Mode | Router(cofig)# | Глобальный режим конфигурирования |

| Switch(cofig)# | ||

| Complex and multiple-line Configuration | Router(cofig-mode)# | Режим детального (специального) конфигурирования |

| Switch(cofig- mode)# |

Пользовательский режим (user mode) применяется, для просмотра состояния устройства, поэтому его иногда называют режимом просмотра, а также для перехода в привилегированный режим (privileged mode). Никаких изменений в конфигурационном файле, в том числе удаление и сохранение текущей конфигурации, в пользовательском режиме производиться не может. В этом режиме доступны только некоторые команды (show)проверки (верификации) установок маршрутизатора.

Для перехода в привилегированный режим, необходимо ввести команду enable. При этом приглашение изменяется с Router> на Router#:

Router>enable Router#

В привилегированном режиме доступны все команды просмотра show параметров маршрутизатора, возможно удаление конфигурации и сохранение конфигурационного файла в памяти NVRAM. Возврат в пользовательский режим производится командой disable или exit:

Router#exit Router>

При конфигурировании обычно используется сокращенное написание команд, например команда enable может быть представлена как en:

Router>en Router#

Изменение и создание конфигурации маршрутизатора Cisco возможно в режиме глобального конфигурирования, вход в который реализуется из привилегированного по команде configure terminal (сокращенно - conf t), которая вводит устройство в глобальный режим и позволяет изменять текущую конфигурацию (running-config). При этом приглашение изменяет вид на Router(config)#.

Router>ena Router#conf t Enter configuration commands, one per line. End with CNTL/Z. Router(config)#

В глобальном режиме производятся изменения, которые затрагивают маршрутизатор в целом, поэтому он и называется global configuration mode. Например, в этом режиме можно, например, устанавливать имя маршрутизатора по команде hostname. Имя маршрутизатора не имеет значения в сети Интернет и существенно только в локальной сети, оно удобно при конфигурировании и отладке сети.

Router(config)#hostname R-А R-А(config)#

Имя должно начинаться с буквы, включать буквы, цифры и тире, не содержать пробелов.

В режиме глобального конфигурирования на маршрутизатор можно устанавливать пароли. Существует несколько видов паролей для обеспечения безопасности маршрутизаторов. Два пароля enable secret и enable password используются для обеспечения авторизованного входа в привилегированный режим, поскольку в привилегированном режиме можно посмотреть все установки устройства. На маршрутизаторе устанавливается один (или оба) из этих паролей. Ниже приведен формат команд установки паролей cisco и cisco1 для защиты входа в привилегированный режим:

R-A(config)#enable secret cisco R-A(config)#enable password cisco1

После установки пароля система запрашивает его у пользователя, когда вводится команда enable. Пароль enable secret по умолчанию криптографируется, поэтому является более строгим. Если установлены оба пароля enable secret и enable password, то в приведенном выше примере система будет реагировать на пароль cisco. Пароль enable password по умолчанию не криптографируется, поэтому его можно посмотреть, например, по команде просмотра текущей конфигурации show running-config (сокращенно sh run), которая выполняется из привилегированного режима. Здесь sh - команда, run - ключевое слово. Ниже приведена часть распечатки этой команды, из которой видно, что пароль enable secret зашифрован:

R-A#sh run Buildingconfiguration.. version 12.3 no service password-encryption ! hostname R-A ! enable secret 5 $1$mERr$hx5rVt7rPNos4wqbXKX7m0 enablepasswordcisco1

Возврат из режима глобального конфигурирования в привилегированный режим производится по команде exit.

Конфигурирование маршрутизатора может производиться из различных источников через разные линии, например:

- с линии консольного порта (Console);

- с виртуальных линий интерфейсов терминалов (Virtual Terminals - vty 0-4) при использовании протоколов Telnet или SSH. Цифры 0-4 означают, что можно использовать 5 сессий Telnet для удаленного доступа.

Вход с линий происходит в пользовательском режиме, поэтому на каждый из этих входов можно и нужно установить свой пароль. Однако пароль может общим для всех линий.

Выше было отмечено, что создание и изменение конфигурационного файла маршрутизатора или коммутатора производится через его консольный порт (console), поэтому необходимо задать пароль для входа в пользовательский режим через консоль. Например, установка пароля на линию 0 консольного порта (console 0) осуществляется следующей последовательностью команд:

R-A(config)#line console 0 R-A(config-line)#password cisco2 R-A(config-line)#login

Команда login вводит пароль в действие.

Защита паролем виртуальных линий vty 0 4 для организации удаленного доступа Telnet в маршрутизатор реализуется последовательностью команд:

R-A(config-line)#line vty 0 4 R-A(config-line)#password cisco3 R-A(config-line)#login

После ввода команды line маршрутизатор переходит в режим детального конфигурирования, приглашение изменяет вид R-А(config-line)#.

После установки паролей следует провести верификацию текущей конфигурации по команде sh run, для чего перейти в привилегированный режим, последовательно используя: либо последовательно две команды exit, либо команду end, либо комбинацию клавиш ctrz:

R-A#sh run ... enable secret 5 $1$mERr$hx5rVt7rPNos4wqbXKX7m0 enable password cisco1 ! line con 0 password cisco2 login line vty 0 4 password cisco3 login

Из других видов режима детального конфигурирования следует отметить режим конфигурирования интерфейсов:

Router(config-if)#,

субинтерфейсов:

Router(config-subif)#,

конфигурирования протоколов динамической маршрутизации:

Router(config-router)#.

В ряде случаев необходимо распространить режим криптографирования паролей на все виды паролей. Это делается по команде service password-encryption в режиме глобального конфигурирования:

R-A(config)#service password-encryption

При этом в текущей конфигурации будут следующие изменения:

R-A#sh run ... service password-encryption ! hostname R-A ! enable secret 5 $1$mERr$hx5rVt7rPNos4wqbXKX7m0 enable password7 0822455D0A1654 ! line con 0 password7 0822455D0A164545 login line vty 0 4 password7 0822455D0A164544 login ! end R-A#

Из распечатки следует, что все пароли зашифрованы (криптографированы), причем пароль enable secret имеет сложную криптограмму, а остальные пароли - сравнительно простую. Возврат из режима детального конфигурирования в привилегированный режим производится по команде end или с использованием комбинации клавиш Ctrl+Z.

Баннеры выводят на экран монитора определенные сообщения, например, баннер текущего дня (banner motd) может при включении устройства выводить приветствие или некоторое предупреждение. Текст баннера находится между символами # #. Например, баннер motd реализованный по команде:

Router(config)#banner motd #Privet!#

Сохранение конфигурации

При вводе команды она немедленно вступает в действие, текущая конфигурация устройства при этом сразу изменяется. Однако после выключения устройства изменения текущей конфигурации, хранящейся в оперативной памяти RAM, пропадают. При новом включении в оперативную память будет загружена старая конфигурация startup-config, хранящаяся в NVRAM. Поэтому текущую конфигурацию нужно сохранять, что в системе Cisco производится по команде:

R-А#copy running-config startup-config

или сокращенно

R-А#copy run start

При конфигурировании может возникнуть и другая ситуация, когда после неоправданного изменения текущей конфигурации потребуется вернутьсяк старой (backup). В Cisco это можно сделать по команде перезагрузки reload:

R-А#reload

В ряде случаев требуется удалить конфигурацию startup-config, что реализуется по команде:

R-А#erase startup-config

2.3. Конфигурирование интерфейсов

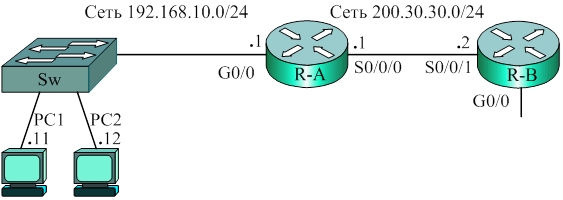

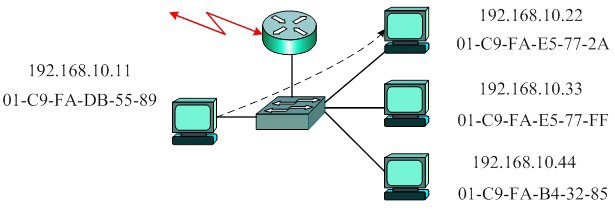

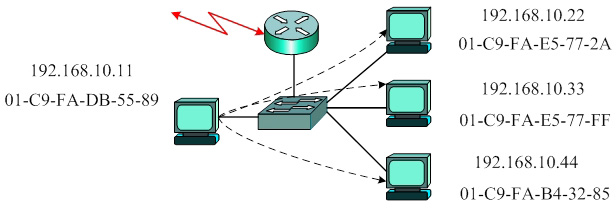

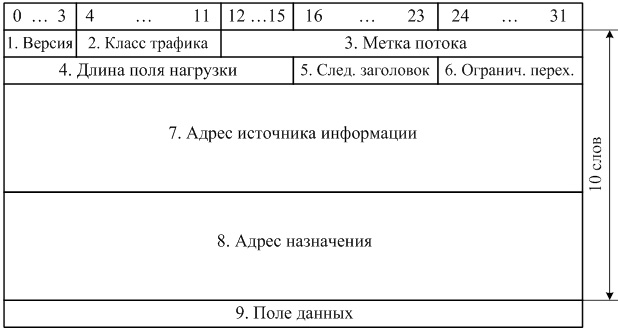

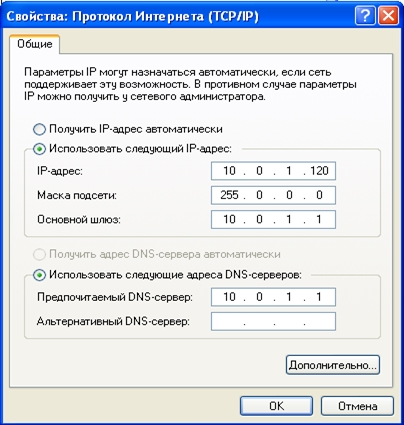

Для обмена сообщениями в сети Интернет все устройства должны иметь логические адреса версий IPv4 или IPv6. Логические адреса версии IPv4 содержат 32 двоичных разряда, т.е. 4 байта (октета). Значение каждого октета находится в диапазоне от 0 до 255; каждый байт адреса в технической документации отображается десятичным числом (от 0 до 255), а значения октетов разделяются точкой. Например, в сети рис. 2.5 одному из конечных узлов (РС1) присвоен адрес 192.168.10.11.

Рис. 2.5. Адреса узлов и интерфейсов

IP-адреса являются иерархическими: старшие разряды задают адрес сети, а младшие разряды номер узла (интерфейса) в этой сети. Для идентификации сетевой части адреса используется маска, которая в старших (сетевых) разрядах содержит единицы. Например, маска 255.255.255.0 в вышеприведенном примере показывает, что адрес сети будет 192.168.10.0, а номер узла в этой сети -11. Каждый конечный узел и каждый интерфейс маршрутизатора должен иметь свой уникальный IP-адрес.

Конфигурирование интерфейса GigabitEthernet 0/0 маршрутизатора R-A (рис. 2.5) сводится к заданию IP-адреса и маски по команде ip address. В аппаратуре Cisco все интерфейсы маршрутизатора в исходном состоянии выключены, поэтому их необходимо включить (активировать) по команде no shutdown. Выключение интерфейсов производится по команде shutdown. Порты коммутаторов находятся во включенном состоянии, поэтому их активировать не нужно.

При конфигурировании интерфейса маршрутизатор переходит в режим детального конфигурирования (появляется расширение config-if), например:

R-A(config)#interface GigabitEthernet 0/0 R-A(config-if)#ip address 192.168.10.1 255.255.255.0 R-A(config-if)#no shutdown R-A(config-if)#int s0/0/0 R-A(config-if)#ip add 200.30.30.1 255.255.255.0

Сведения о состоянии интерфейсов маршрутизатора Cisco в компактной форме можно получить по команде show ip interface brief:

R-A#sh ip int brief Interface IP-Address OK? Method Status Protocol GigabitEthernet0/0 192.168.10.1 YES manual up up Serial0/0/0 200.30.30.1 YES manual down down R-A#

Результат показывает, что на интерфейсе GigabitEthernet 0/0 установлен адрес 192.168.10.1, интерфейс (порт и протокол) включен (up). Интерфейс Serial0/0/0 выключен (down).

Чтобы изменить IP-адрес, можно либо ввести новый адрес, либо удалить информацию командой no ip address.

Для конечного узла помимо IP-адреса и маски необходимо задать адрес шлюза по умолчанию, который является адресом интерфейса маршрутизатора, через который все узлы локальной сети могут выходить в составную глобальную сеть. На рис. 2.5 шлюзом по умолчанию для конечных узлов сети 192.168.10.0 будет интерфейс GigabitEthernet 0/0 с адресом 192.168.10.1 (на схеме обозначен G0/0).

IP-адреса узлов могут назначаться администратором вручную (статическая адресация). Однако это очень кропотливое занятие. Поэтому протокол динамического конфигурирования узлов (Dynamic Host Configuration Protocol - DHCP) позволяет узлу динамически без участия администратора получать IP-адрес. Администратору нужно только определить диапазон разрешенных IP-адресов на DHCP-сервере.

Кроме того, при конфигурировании задают адреса серверов системы доменных имен (Domain Name System - DNS), которые преобразуют имена сайтов назначения в IP-адреса.

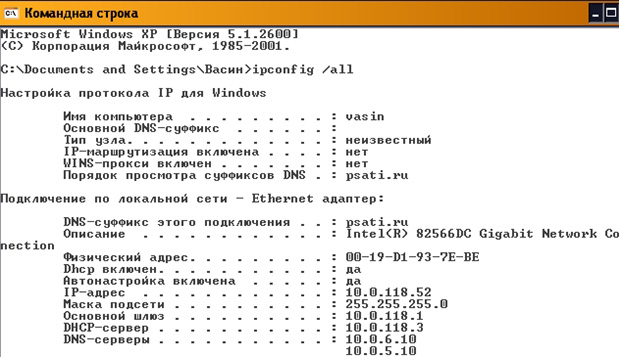

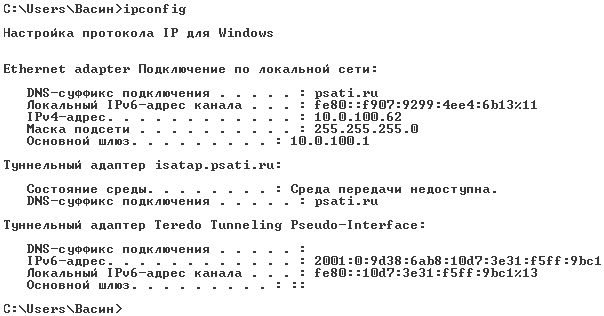

Настройку адресов компьютеров, например РС1 (рис. 2.5), можно посмотреть по команде ipconfig в командной строке:

PC1>ipconfig Link local IPv6 address...........: fe80::260:47ff:fe69:6cd4 IP address........................: 192.168.10.11 Subnet mask.......................: 255.255.255.0 Default Gateway...................: 192.168.10.1 PC1>

Проверка работоспособности сетевых устройств производится с использованием ряда команд. Например, по команде ping 127.0.0.1 узел PC1 производит самотестирование для проверки, установлен ли на узле стек протоколов TCP/IP. Адрес 127.0.0.1 является зарезервированным Loopback-адресом обратной связи. Результат выполнения команды ping 127.0.0.1 показывает, что было послано четыре пакета эхо-запроса длиной по 32 байта, на которые получены четыре эхо-ответа за время менее 1 мс.

PC1>ping 127.0.0.1 Pinging 127.0.0.1 with 32 bytes of data: Reply from 127.0.0.1: bytes=32 time=18ms TTL=128 Reply from 127.0.0.1: bytes=32 time=20ms TTL=128 Reply from 127.0.0.1: bytes=32 time=20ms TTL=128 Reply from 127.0.0.1: bytes=32 time=21ms TTL=128 Ping statistics for 127.0.0.1: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 18ms, Maximum = 21ms, Average = 19ms PC1>

По команде ping 192.168.10.1 с конечного узла проверяется работоспособность шлюза по умолчанию (рис. 2.5).

PC1>ping 192.168.10.1 Pinging 192.168.10.1 with 32 bytes of data: Reply from 192.168.10.1: bytes=32 time=72ms TTL=255 Reply from 192.168.10.1: bytes=32 time=0ms TTL=255 Reply from 192.168.10.1: bytes=32 time=0ms TTL=255 Reply from 192.168.10.1: bytes=32 time=0ms TTL=255 Ping statistics for 192.168.10.1: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 0ms, Maximum = 72ms, Average = 18ms

Результат показал, что интерфейс G0/0 - работоспособен.

PC1>ping 200.30.30.2 Pinging 200.30.30.2 with 32 bytes of data: Request timed out. Request timed out. Request timed out. Request timed out. Ping statistics for 200.30.30.2: Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

"Прозвонка" последовательного (serial) интерфейса S0/0/1 маршрутизатораR-B с адресом 200.5.5.2 показала, что все 4 пакета потеряны.

Материалы главы 2 позволяют студентам начать выполние лабораторных работ, что повышает их заинтересованность в изучении технологий пакетной коммутации, когда сочетаются теория и практика.

Краткие итоги лекции 2

- Основными сетевыми элементами технологий пакетной коммутации являются: маршрутизаторы, коммутаторы, межсетевые экраны, беспроводные точки доступа.

- Маршрутизаторы производят объединение нескольких локальных сетей в глобальную сеть, причем, технологии объединяемых локальных сетей могут быть различными.

- Маршрутизаторы имеют интерфейсы как локальных LAN, так и глобальных WAN соединений.

- Главными функциями маршрутизаторов являются выбор наилучшего пути для пакетов к адресату назначения и коммутация принятого пакета с входного интерфейса на соответствующий выходной интерфейс.

- Функционирование маршрутизаторов, коммутаторов и других сетевых элементов и узлов происходит под управлением сетевой операционной системы IOS. При включении устройства текущая версия IOS копируется в оперативную память RAM.

- Загрузка операционной системы IOS в оперативную память RAM обычно производится из энергонезависимой флэш-памяти.

- Оперативная память RAM содержит активный конфигурационный файл, таблицы протоколов динамической маршрутизации, таблицу протокола ARP, выполняет буферизацию пакетов.

- Постоянное запоминающее устройство (ПЗУ - ROM) содержит программу начальной загрузки (bootstrap), сокращенную версию операционной системы, установленную при изготовлении маршрутизатора, команды для теста диагностики аппаратных средств POST.

- Энергонезависимая память NVRAM хранит стартовый файл конфигурации, который перезаписывается после изменения. При включении маршрутизатора стартовый конфигурационный файл копируется в оперативную память, где называется файлом текущей конфигурации.

- Доступ к сетевому устройству (коммутатору, маршрутизатору) для его конфигурирования или проверки состояния производится: через консольный порт Console; через дополнительный порт AUX (только к маршрутизатору); через виртуальные линии (vty) удаленного доступа с использованием протоколов Telnet, Secure Shell - SSH.

- Для реализации удаленного доступа к устройству необходимо установить пароль на виртуальные линии и задать имя устройства для его идентификации. Если пароль не установлен, то реализация удаленного доступа невозможна.

- При создании конфигурационного файла маршрутизатора (коммутатора) через интерфейс CLI система первоначально входит в пользовательский режим конфигурирования.

- Помимо пользовательского режима IOS Cisco использует режимы привилегированный, глобального (специфического) конфигурирования.

- Команда конфигурирования всегда состоит из текста собственно команды и следующих за ней ключевых слов и параметров (аргументов).

- Система IOS включает несколько доступных видов помощи: контекстная справка (context-sensitive help), проверка синтаксиса команд (Command Syntax Check), горячие клавиши и их комбинации (Hot Keys and Shortcut).

- Два пароля enable secret и enable password используются для обеспечения авторизованного входа в привилегированный режим, где можно посмотреть все параметры устройства.

- Для защиты входа в устройство через консольный порт необходимо задать пароль на консольную линию (console 0).

- Для защиты удаленного входа в устройство необходимо задать пароль на виртуальные линии (vty).

- Шифрование (криптографирование) всех видов паролей Cisco делается по команде service password-encryption в режиме глобального конфигурирования.

- Сохранение текущей конфигурации производится по команде copy running-config startup-config.

- IP-адреса являются иерархическими: старшие разряды задают адрес сети, а младшие разряды номер узла.

- Для идентификации сетевой части адреса используется маска, которая в старших (сетевых) разрядах содержит двоичные единицы.

- При конфигурировании интерфейсов маршрутизатора задают IP-адреса по команде ip address. Все интерфейсы маршрутизатора Cisco по умолчанию выключены.

- Конечным узлам сети необходимо задать IP-адрес, маску, адрес шлюза по умолчанию.

- Вручную назначаются адреса сетевым принтерам, серверам и маршрутизаторам. Конечным узлам IP-адреса обычно присваивает протокол динамического конфигурирования узлов DHCP.

- Настройки адресов компьютера можно посмотреть по команде ip config в командной строке.

- По команде ping 127.0.0.1 узел производит самотестирование для проверки, установлен ли стек протоколов TCP/IP.

Вопросы

- Каковы главные функции маршрутизатора?

- Откуда перезаписываются в оперативную память операционная система и конфигурационный файл?

- Каковы функции флеш-памяти?

- Где хранится стартовый файл конфигурации?

- Какая информация хранится в ПЗУ ROM?

- Какие средства используются для начального конфигурирования маршрутизаторов и коммутаторов?

- Какие параметры устройства должны быть настроены для удаленного доступа к нему?

- Какой протокол обеспечивает обмен шифрованной информацией при удаленном доступе к сетевому устройству?

- Каков начальный режим конфигурирования при работе через интерфейс командной строки CLI?

- Какие режимы конфигурирования используются в маршрутизаторах и коммутаторах, какие параметры задаются в каждом из них?

- Какие символы можно использовать в именах устройств?

- Какие интерфейсы и режимы можно защищать паролями?

- Почему для удаленного доступа необходимо задавать имя устройства и пароль на вход через виртуальные линии?

- Для чего используется команда service password-encryption?

- В каких случаях выполняется команда перезагрузки?

- По какой команде проводится сохранение текущей конфигурации? Где оно сохраняется?

- Как удалить стартовую конфигурацию?

- Какие команды используются для конфигурирования адресной информации маршрутизатора?

- В каком состоянии по умолчанию находятся интерфейсы маршрутизаторов и коммутаторов Cisco? Как их включить?

- Что такое шлюз по умолчанию? Как его сконфигурировать?

- По какой команде можно посмотреть адресную информацию компьютера?

- Каким устройствам адреса назначаются вручную администратором?

- Что проверяется по команде ping 127.0.0.1?

- Какие сведения можно получить по команде show ip interface brief?

Упражнения

- На реальном оборудовании или в среде Packet Tracer сформируйте схему сети передачи:

- Посмотрите начальную конфигурацию сетевых элементов.

- Конфигурацию конечных узлов посмотрите по команде ipconfig в командной строке.

- Сконфигурируйте имя и интерфейсы G0/0, G0/1 маршрутизатора. Используйте адреса G0/0 - 192.168.1.1/24; G0/1 - 192.168.2.1/24.

- Вновь проверьте конфигурации. Объясните изменения. Сохраните конфигурацию.

- Внесите изменения в конфигурацию маршрутизатора, установив все известные Вам пароли.

- Проверьте функционирование паролей. Конфигурацию не сохраняйте.

- Посмотрите конфигурацию по команде show run. Прокомментируйте конфигурацию.

- Введите команду перезагрузки. Снова проверьте текущую конфигурацию. Прокомментируйте проделанную работу.

Лекция 3. Протоколы обмена сообщениями

3.1. Общие сведения о протоколах обмена сообщениями по сети

Для успешного обмена сообщениями между источником и получателем информации необходимы правила, которые определяют конкретные требования по передаче сообщений:

- тип сообщения (компьютерные данные, аудио- или видео сообщение);

- размер сообщения, егоформат;

- методы доставки сообщения и другие параметры.