Лекция 1. Оборудование для локальных сетей

Сетевые кабели

Для построения сети обычно используют один из трех проводников: витая пара, коаксиальный кабель, оптоволоконный кабель.

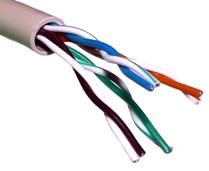

Витая пара

В настоящее время это наиболее распространённый сетевой проводник, состоящий из 8 медных проводников, перевитых друг с другом для уменьшения электромагнитных помех. Длина сегмента из такого провода – до 100 метров (рис. 1.1).

Рис. 1.1. Витая пара

Средняя скорость информации в витой паре - 100 мегабит/сек, волновое сопротивление - 100 ом. На более высоких скоростях передачи информации резко возрастает затухание сигнала (чем больше скорость, тем больше затухание). Так, на скорости 100 мбит/сек (100 мгц) амплитуда падает в 1000 раз, что эквивалентно затуханию сигнала в 67 дб. Задержка сигнала на метр кабеля обычно 4-5 наносек. Сравнивая витую пару с другими кабелями, можно отметить, что он отличается простым монтажом, но подвержен помехам. Кабель относительно дешевый, но с низкой секретностью информации. Передача в нем по методу точка-точка (один приемник и один передатчик), для монтажа витой пары обычно используется топология звезда. Витая пара выпускается в нескольких категориях. 1 категория – телефонный кабель (лапша). Применяют для передачи речи. 2 категория имеет скорость до 1 мгц (1 мегабит сек). В кабеле категории 3 – 9 витков на метр, затухание до 40 дб и скорость информации до 10 мегабит сек. Кабель 4-й категории пропускает сигнал до 20 мгц. 5 категория самая ходовая. В ней скорость информации до 100 Мгб сек и используется скрутка в 27 витков на метр. Категория

6 может передавать сигнал частотой до 500 мгц. Кабель 7 категории очень дорогой – в нем применяется экран как для отдельных проводников, так и общий. Что касается изоляции кабеля, то чаще всего используется ПВХ (non-plenum) изоляция серого цвета. Она дешева, но горит с выделением ядовитого газа. С сетевой картой кабель соединяется разъемом RJ-45 (рис. 1.2).

Рис. 1.2. Разъем RJ-45

Коаксиальный кабель

Провод содержит в себе центральный проводник из меди, слой изолятора в медной или алюминиевой оплетке (это экран от электромагнитных помех) и внешнюю ПВХ изоляцию. Максимальная скорость передачи данных - 10 Мбит/сек. Длина сегмента тонкого коаксиала до 185 метров (рис. 1.3). Такой провод имеет диаметр около 5 мм.

Рис. 1.3. Коаксиальный кабель

С сетевой картой кабель соединяется через BNC (БИ ЭН СИ) разъем байонетного типа с поворотом (рис. 1.4).

Рис. 1.4. Разъем BNC

В сравнении с витой парой коаксиал дороже, его ремонт сложнее, гибкость хуже (особенно, у толстого кабеля). Но у него есть преимущество - оплетка кабеля (медная или из алюминиевой фольги) уничтожает помехи, искажающие сигнал. Применяют коаксиальный кабель, обычно, в топологии шина, при этом используется многоточечная передача сигнала (много приемников и много передатчиков).

Оптоволоконный кабель

Кабель содержит несколько стеклянных световодов, защищенных изоляцией. Он обладает скоростью передачи данных в несколько Гбит в сек, не подвержен электропомехам. Передача сигналов без затухания идет на расстояние, измеряемое километрами – рис. 1.5. В многомодовом кабеле сегмент имеет длину до 2 км, а в одномодовом – до 40 км.

Рис. 1.5. Многомодовый оптоволоконный кабель

Биты информации кодируются такими сущностями, как сильный свет, слабый свет, нет света. Источниками сигнала в кабеле служит инфракрасный светодиод или лазер. Оптический провод самый негибкий из всех кабельных сред передачи сигнала, зато он самый помехоустойчивый, с высокой секретностью информации. Монтаж такого кабеля сложный и дорогой, обычно, сваркой на специальном оборудовании. Кабель иногда бронируют, т.е. защищают металлической оболочкой (для прочности). Оптический кабель бывает одномодовый и многомодовый. В одномодовом кабеле сигнал передает инфракрасный лазер с одной волной 1,3 мкм, что годится для очень дальней передачи сигнала. Помимо того, что мощный лазер дорог, он также и недолговечен. Многомодовый оптический кабель чаще применим на практике. В нем используется много волн длиной 0,85 мкм и инфракрасный диод. Поскольку у каждой волны свое затухание и преломление, то происходит частичное искажение формы сигнала и такой кабель используют на меньших расстояниях, чем одномодовый. Среди других особенностей оптического кабеля можно отметить, что стекло может треснуть от механических воздействий и мутнеет от радиации, что, в свою очередь, ведет к росту затухания сигнала в кабеле. Для изоляции оптоволокна обычно применяют тефлон (пленум). Это дорогая (в сравнении с ПВХ) изоляция оранжевого цвета, но она практически не горит в огне. Разъем кабеля обычно байонетного типа (рис. 1.6). На рисунке показан оптический коннектор типа ST, который соединяется с кабелем клеевым способом, т. е. путем вклейки оптического волокна в наконечник с последующей сушкой и шлифовкой. Коннекторы для монтажных и соединительных шнуров различаются диаметром хвостовика (соответственно 0,9 и 3,0 мм) и отсутствием у первых элементов крепления кабеля. Одномодовые и многомодовые коннекторы различаются требованиями к допускам на параметры капилляра керамического наконечника.

Рис. 1.6. Разъём оптический MM ST/PC для многомодового оптоволокна

Для преобразования светового сигнала в электрический используют оптоволоконный трансивер (приемо-передатчик), он довольно дорогой. На рис. 1.7 показан трансивер Trycom TRP-C39 для многомодового кабеля.

Рис. 1.7. Трансивер Trycom TRP-C39 для многомодового кабеля

Трансивер TRP-C39 осуществляет двунаправленное преобразование сигналов RS-232/422/485 в световые импульсы для передачи по оптическому волокну. Особенности:

- Автоматическое определение скорости передачи данных (от 300 до 115200 бит/с)

- Гальваническая развязка с напряжением пробоя изоляции 3000V пост.тока

- Светодиодные индикаторы Питание/Передача/Прием (Power/TX/RX)

- Допустимая протяженность оптоволоконной линии до 2км

- Крепление на стену / на DIN-рейку

- Интерфейсы : RS-232/422/485 в многомодовое (Multi-mode) оптоволокно

- Длина волны: 850 нм

- Скорости передачи данных : от 300bps до 115.2kbps

- Поддержка ОС : Windows/Linux/Unix/MAC

Сетевое оборудование

Ниже мы вкратце познакомимся с основным сетевым оборудованием для локальной сети.

Сетевая карта

Сетевые карты отвечают за передачу информации между ПК в сети. Каждая карта имеет свой индивидуальный Mac-адрес.

MAC-адрес сетевой карты - это уникальный идентификатор, предоставленный ей изготовителем. В сетях Ethernet он позволяет идентифицировать каждый узел сети и доставлять данные только этому узлу.

Основные характеристики:

- установленная микросхема контроллера (микрочип);

- разрядность – имеются 32- и 64-битные сетевые карты (определяется микрочипом);

- скорость передачи – от 10 до 1000 Мбит/с;

- разъем под тип подключаемого кабеля (коаксиальный, витая пара, волоконно-оптический кабель) – рис. 1.8.

Рис. 1.8. Сетевые карты на коаксиал и витую пару

Концентратор (хаб) и коммутатор (свитч)

Концентратор (хаб) используется, если в сети участвует больше 2 компьютеров. К нему сходятся все сетевые кабели витой пары в топологии звезда. Сигнал хаба получают все ПК сети, а не только та сетевая карта, которой адресован пакет данных. В настоящее время концентраторы сняты с производства и встречаются редко. Внешне свитч или коммутатор (Switch) практически не отличается от Hub, но коммутатор (Switch) - более интеллектуальное устройство, где есть свой процессор, внутренняя шина и буферная память. Если концентратор просто передает пакеты от одного порта ко всем остальным, то Switch анализирует Mac адреса, откуда и куда отправлен пакет информации и соединяет только эти компьютеры, в то время как остальные каналы остаются свободными. Это позволяет намного увеличить производительность сети, так как уменьшает количество паразитного трафика и обеспечивает большую фактическую скорость передачи данных, особенно в сетях с большим количеством пользователей – рис. 1.9.

Рис. 1.9. Свитч D-Link DES-1008D 8-port 10/100Mbps

Итак, концентратор обозначается значком  и его основная функция - это повторение сигналов, поступающих на один из его портов, на всех остальных портах (Ethernet).

и его основная функция - это повторение сигналов, поступающих на один из его портов, на всех остальных портах (Ethernet).

Сетевой коммутатор, или свитч, обозначается значком  и в отличие от концентратора, который распространяет трафик от одного подключенного устройства ко всем остальным, коммутатор передает данные только непосредственно получателю. Это повышает производительность и безопасность сети, избавляя остальные сегменты сети от необходимости (и возможности) обрабатывать данные, которые им не предназначались.

и в отличие от концентратора, который распространяет трафик от одного подключенного устройства ко всем остальным, коммутатор передает данные только непосредственно получателю. Это повышает производительность и безопасность сети, избавляя остальные сегменты сети от необходимости (и возможности) обрабатывать данные, которые им не предназначались.

Давайте рассмотрим принцип работы коммутатора более детально. Коммутатор хранит в памяти таблицу, в которой указывается соответствие MAC-адреса узла порту коммутатора. При включении коммутатора эта таблица пуста, и он работает в режиме обучения. В этом режиме поступающие на какой-либо порт данные передаются на все остальные порты коммутатора. При этом коммутатор анализирует кадры и, определив MAC-адрес хоста-отправителя, заносит его в таблицу. Впоследствии, если на один из портов коммутатора поступит кадр, предназначенный для хоста, MAC-адрес которого уже есть в таблице, то этот кадр будет передан только через порт, указанный в таблице. Если MAC-адрес хоста-получателя еще не известен, то кадр будет продублирован на все интерфейсы. Со временем коммутатор строит полную таблицу для всех своих портов, и в результате трафик локализуется.

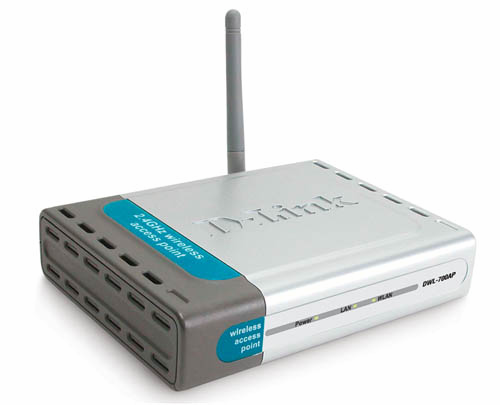

Маршрутизатор (роутер)

Маршрутизатор - сетевое устройство, которое на основании информации о топологии сети и определённых правил принимает решения о пересылке пакетов между различными сегментами сети. Обозначается значком  - рис. 1.10.

- рис. 1.10.

Рис. 1.10. Беспроводной маршрутизатор D-Link 300Мбит/с (DIR-615/E4B)

Принцип работы маршрутизатора таков: он использует адрес получателя, указанный в пакетах данных, и определяет по таблице маршрутизации путь, по которому следует передать данные. Маршрутизатор может выбрать один из нескольких маршрутов доставки пакета адресату.

Маршрут - последовательность прохождения пакетом информации узлов сети.

В отличии от коммутатора, маршрутизатор видит все связи подсетей друг с другом, поэтому он может выбрать наилучший маршрут и при наличии нескольких альтернативных маршрутов. Решение о выборе маршрута принимается каждым маршрутизатором, через который проходит сообщение. Если в таблице маршрутизации для адреса нет описанного маршрута, пакет отбрасывается.

Сетевые адаптеры (практикум)

В небольшой практической работе ниже исследуется сетевая карта, вынутая из ПК и вставленная в ПК. В скринкасте показано практическое применение команды ipconfig/all.

Задание 1. Изучение сетевой карты, вынутой из ПК

Сетевая карта – плата, устройство, устанавливается в материнскую плату (рис. 1.11). Другое название сетевой карты – сетевой адаптер. Сетевая карта служит для соединения компьютера с другими компьютерами по локальной сети или для подключения к сети Интернет. Современные материнские платы имеют встроенную сетевую карту.

Рис. 1.11. Сетевая карта на чипе Realtek

Выбор производителя сетевой карты важен по следующим параметрам:

- надежность работы

- поддержка драйверами

- скорость

Когда речь идет о построении надежной и быстрой сети с богатыми возможностями мониторинга и управления, лидерами являются компании Intel и 3Com. Параметры сетевых карт определяются используемыми в них чипами. В современных картах обычно есть один большой чип, выполняющий функции контроллера шины и собственно сети. Среди других микросхем карты - приемопередатчик, энергонезависимая память, возможно ПЗУ для удаленной загрузки. Производителей чипов сетевых контроллеров гораздо меньше, чем производителей сетевых карт. При этом одни практически монополизируют выпуск карт на своих чипах (3Com, Intel), а другие (Realtek, Via) занимаются исключительно выпуском микросхем и их продажей.

Практическая часть

1.Осмотрите сетевую карту, вынутую из ПК. Определите тип шины (интерфейс), к которой она подключается. Для этого посмотрите на ту часть сетевой карты, которая имеет контакты. Если длина этой стороны менее 10 см, то карта подключается к шине PCI. Кроме типа интерфейса у сетевых карт есть несколько других, менее важных параметров:

- поддержка Boot ROM (загрузка ПК без жесткого диска по сети)

- поддержка Wake On Lan (включение ПК по сети)

- поддержка режима Full Duplex (одновременные прием и передача информации, требуют поддержки этого режима от всего остального оборудования сегмента сети)

- количество индикаторов на задней панели

2. Определите тип физической среды (кабеля), с которой работает сетевая карта. Посмотрите на металлическую пластину, к которой крепится карта. Круглый коннектор свидетельствует о том, что эта карта для коаксиального кабеля; разъем RJ-45 – для работы с витой парой. Найдите в Интернет ответ на вопрос о коннекторе для оптического кабеля самостоятельно.

Задание 2. Изучение сетевой карты, вставленной в ПК (скринкаст)

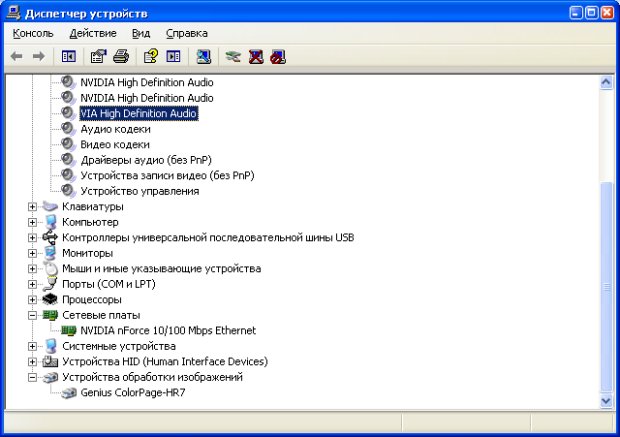

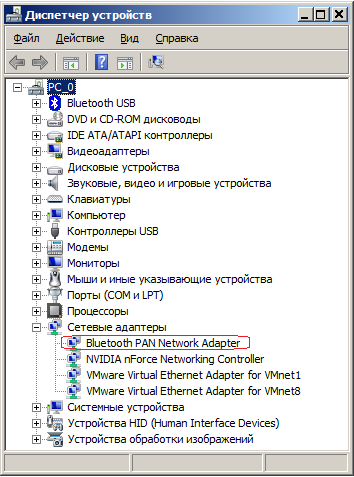

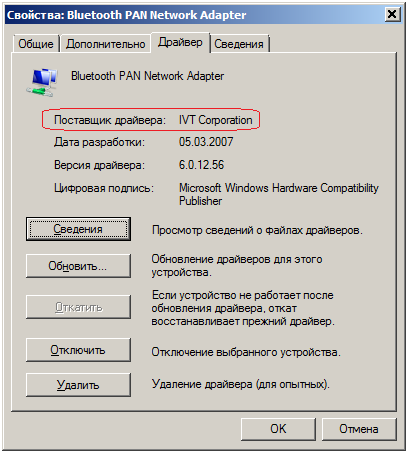

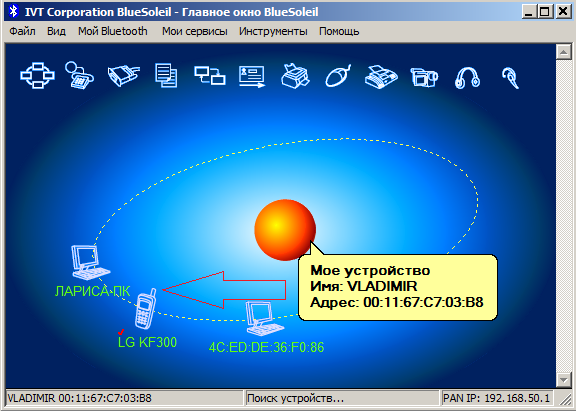

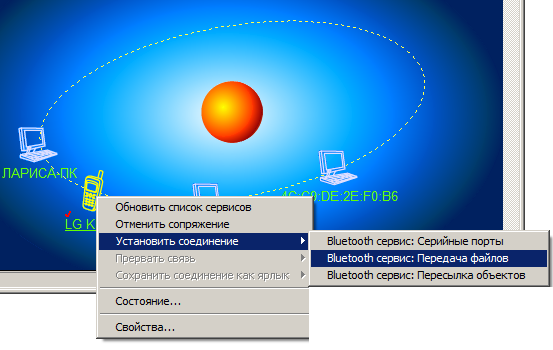

В Windows XP выполните команду Пуск-Панель управления-Система-Оборудование-Диспетчер устройств и раскройте список Сетевые платы (рис. 1.12).

увеличить изображение

Рис. 1.12. В ПК установлена только одна сетевая плата

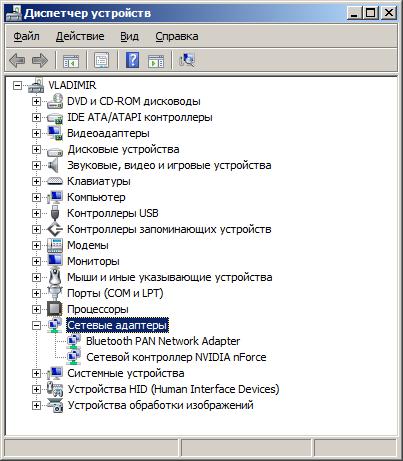

В Windows 7 выполните команду Пуск-Панель управления-Оборудование и звук-Диспетчер устройств и раскройте список Сетевые адаптеры (рис. 1.13).

Рис. 1.13. В ПК установлено два сетевых адаптера

Примечание

Если у вас на сетевой плате нет желтых восклицательных знаков и красных крестиков, то ее драйвер установлен и работает корректно. Если напротив сетевого адаптера отображен восклицательный знак на фоне желтого круга, то драйвер конфликтует с другим устройством. Если напротив сетевой карты появился красный крестик, то драйвера вообще нет и его следует искать и устанавливать.

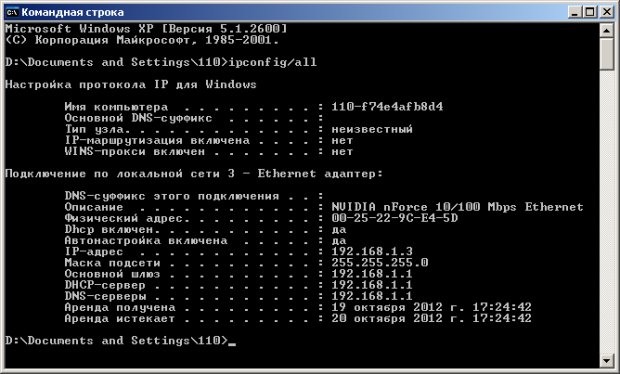

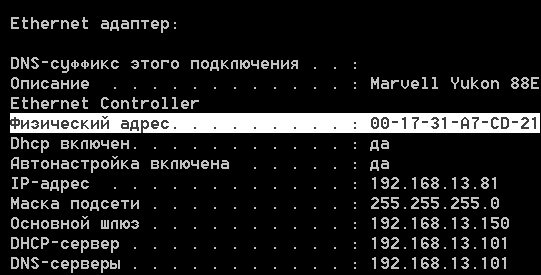

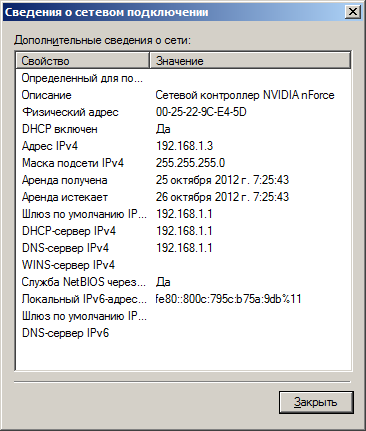

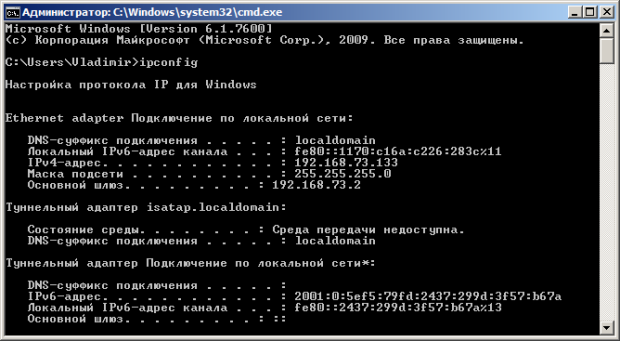

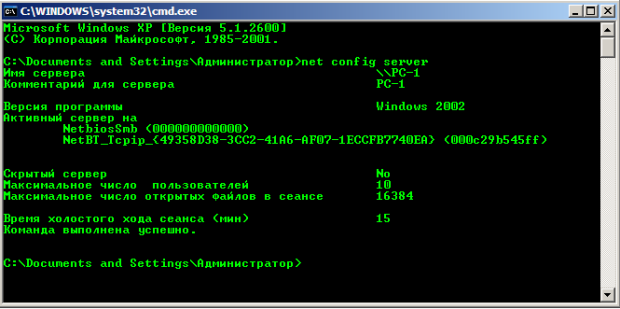

Определите физический (MAC) адрес адаптера. Для этого в Windows XP (или Windows 7) выполните команду Пуск-Все программы-Стандартные-Командная строка и введите команду ipconfig/all. Выведенный командой результат выглядит примерно так (рис. 1.14).

увеличить изображение

Рис. 1.14. Физический адрес и есть МАС-адрес сетевого адаптера

Краткие итоги

По материалам лекции мы изучили виды сетевого оборудования: cетевые кабели, адаптеры, концентраторы, коммутаторы, маршрутизаторы, а также познакомились с их характеристеками (параметрами). В практических заданиях к лекции исследуется сетевая карта, вынутая из ПК и вставленная в ПК. Анализ команды ipconfig показал, что сетевой адаптер работает нормально, а также мы узнали МАС адрес сетевой платы. Расшифровку остальной информации на экране ПК сделаем позднее. К лекции прилагается скринкаст.

Лекция 2. Сетевая карта

Лекция 3. Опрессовка кабеля и розеток

Лекция 4. Обжимаем витую пару и розетку

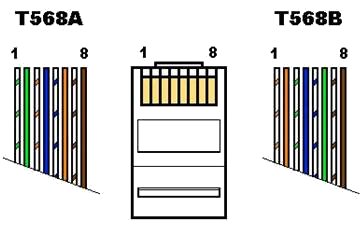

Опрессовка прямого провода по стандарту T568B

При монтаже локальных сетей сегодня наиболее распространена неэкранированная витая пара 5й категории (CAT-5E) – рис. 4.1.

Рис. 4.1. Так выглядит кабель витая пара

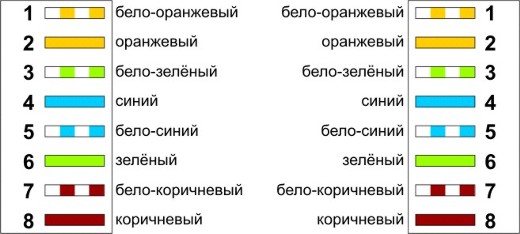

Обжим такого кабеля для соединения ПК (PC)-ХАБ (HUB) по стандарту T568B изображен на рис. 4.2.

Рис. 4.2. Прямой обжим для соединения ПК-ХАБ (Одинаковый цвет проводников с обеих сторон кабеля)

Примечание

Обжим (опрессовка) по варианту T568A - стандарт, имеющий хождение в США и Канаде, а в России, в основном, применяется стандарт T568B.

Для обжима (опрессовки) витой пары вам потребуются пара коннекторов RJ-45и специальные клещи (кримпер) - рис 2.3-2.5.

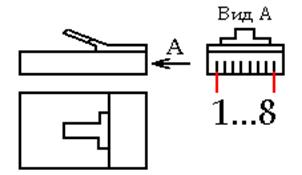

Рис. 4.3. Нумерация контактов разъема RJ-45

Рис. 4.4. Кримпер

Рис. 4.5. Коннектор вставлен в кримпер

Последовательность действий при обжиме:

- Аккуратно обрежьте конец кабеля резаком, встроенным в обжимной инструмент.

- Снимите с кабеля изоляцию ножом, встроенным в обжимной инструмент.

- Разведите и расплетите проводки, выровняйте их в один ряд. Обкусите проводки так, чтобы их осталось чуть больше сантиметра (см. примечание).

- Вставьте проводники в коннектор RJ-45. Убедитесь, все ли провода полностью вошли в разъем и уперлись в его переднюю стенку.

- Вставьте коннектор в устройство для обжима коннектора.

- Надавите на клещи так, чтобы контакты коннектора зажали проводники внутри него.

Примечание

На рис. 4.6 показан неправильный обжим витой пары. На примере слева оставлены слишком длинные жилы, из-за чего расстояние от коннектора до оплетки остается незащищенным. Также кабель теряет прочность. На втором примере жилы срезаны слишком коротко, оплетка входит в коннектор и длина концов проводников не позволяет создать их полноценный контакт с коннектором.

Рис. 4.6. Ошибки обжима кабеля

Контроль результата

Для проверки правильности обжима соедините кабелем сетевую карту и HUB (коммутатор, свич) и убедитесь в правильной работе такого кабеля. Другой вариант – использовать специальный тестер со светодиодной индикацией (рис. 4.7).

Рис. 4.7. Внешний вид тестера для проверки витых пар RJ-45 модели FA-7012B

В продаже представлено множество тестеров для проверки витых пар RJ-45 разного уровня сложности и ценового диапазона. Однако, принцип работы их аналогичен. Так, например, кабельный тестер FA-7012B состоит из 2 функциональных блоков - передатчика и приемника, которые подключаются к концам кабельной линии через разъемы RJ-45 или RJ-12. Он позволяет обнаружить оборванные пары, закороченные пары, перепутанные провода в одной паре, перепутанные пары и перепутанные провода между разными парами. Также прибор позволяет проверить целостность экрана кабеля. Блок-передатчик последовательно опрашивает состояние каждого провода в кабеле, а блок-приёмник возвращает ответ по неиспользуемой в конкретный момент паре. Последовательное загорание светодиодов сигнализирует о правильном соединении. Устройство питается от 1 батареи типа "Крона" 9 В.

Обжимаем розетку категории 5 под разъем RJ45

Стандартная схема подключения ПК к локальной или глобальной сети приведена на рис. 4.8.

Рис. 4.8. Обычная схема подключения домашнего или офисного ПК к сети

Так же, как и сам кабель, витая пара, сетевые розетки различаются по категориям. В идеале, для профессионального монтажа вам понадобятся: розетка RJ-45 категории 5e для настенного монтажа, устройство для зачистки и обрезки витой пары, устройство для заделки витой пары, 4-парный кабель UTP, категория 5e и маркеры для нанесения обозначений на кабель (рис. 4.9).

Рис. 4.9. Набор для монтажа розетки (слева инструмент для снятия изоляции, сверху – для обрезки концов проводников)

Все контакты в розетках категории 5 пронумерованы, поэтому никаких проблем с разводкой кабеля возникнуть не должно.

Ситуация 1. Розетка с одним гнездом на 8 проводов (видео)

Для работы потребуется отвертка с плоским тонким жалом, по толщине, не превышающей диаметр медного проводника витой пары – рис. 4.10. Также заталкивать провода в щели розетки можно ножом с тонким лезвием, например, канцелярским ножом, у которого лезвие выдвигается.

Рис. 4.10. Нумерация контактов в розетке с одним гнездом по стандарту T568B (для стандарта T568А цвета контактов розетки тоже обозначены)

Подготавливается для разделки кабель, снимается на длину не более 3 см его внешняя оболочка. Расплетаются пары на длину не более 13-15 мм. Далее, по схеме цветов, проводники по очереди заводятся в гребенку, заправляются боковой плоскостью лезвия отвертки и затем торцом лезвия заталкиваются до упора. В особых случаях (при необходимости) в одно гнездо можно вставить два кабеля витой пары, смонтированных на одну вилку (рис. 4.11).

Рис. 4.11. Особый вариант обжима кабеля

Понятно, что скорость информации при таком монтаже будет не 100, а 10 Мбит/сек.

Ситуация 2. Розетка на 2 гнезда по 8 проводов

Для надежной фиксации проводников в контактах розетки существует специальный инструмент, позволяющий поместить провод на максимальную глубину, хотя, можно обойтись обыкновенным пинцетом и отверткой. Провода перед вбиванием в клеммы зачищать не надо - щели оснащены специальной режущей кромкой, которая сама прекрасно снимает с них изоляцию. Заведите кабель на модуль розетки. Подготавливается для разделки кабель, снимается на длину не более 3 см его внешняя оболочка. Расплетаются пары на длину не более 13-15 мм. Закрепите кабель стяжкой на печатной плате розетки. Обрежьте конец стяжки с помощью кусачек или ножниц. На самой розетке всегда есть схема, какой цвет кабеля, в какой контакт должен приходить. На печатной плате наклеена табличка, на которой прорисованы в цветах варианты Т568В и Т568А разделки проводников витой пары в гребенки – рис. 4.12.

Рис. 4.12. Цветовая маркировка проводов розетки стандарта T568B это: 1 бело-ор, 2 ор, 3 бело-зел, 4 син, 5 бело-син 6 зел 7 бело кор, 8 кор (для варианта T568А цвета тоже нарисованы)

После выбора места установки розетки нужно ее закрепить на стене с помощью двух шурупов или приклеить двусторонним скотчем (обычно прилагаются в комплекте с розеткой). Для крепления шурупами нужно снять крышку и печатную плату, чтобы добраться до крепежных отверстий в основании розетки. Чтобы снять крышку, нужно двумя пальцами сдавить ее с боков в месте, близком к основанию и потянуть на себя. Защелки выйдут из зацепления, и крышка легко отойдет в сторону. Далее снимается печатная плата отведением в стороны четырех защелок по углам.

Краткие итоги

В результате выполнения этой работы вы научились производить обжим витой пары, предназначенной для соединения PC –HUB с контролем правильности обжима, а также производить опрессовку сетевых розеток категории 5 под разъем RJ45.

Лекция 5. Обжимаем перекрестный кабель (кроссовер)

Монтируем кроссовер

Если на одном конце кабеля проводники расположены по стандарту 568A, а на другом - по стандарту 568В, то это будет перекрестный кабель - кроссовер (рис. 5.1).

Рис. 5.1. Слева – один конец кабеля, справа – другой его конец

Обратите внимание на то, какой контакт первый (рис. 5.2).

Рис. 5.2. Контакты разъема RJ-45

Обжатая таким образом витая пара может вам понадобиться в 2 случаях: для соединения ПК-ПК или ХАБ-ХАБ.

Проверка правильности обжима витой пары ПК-ПК

Давайте после опрессовки проверим сделанный нами перекрестный кабель (кроссовер). Вставьте один коннектор в порт LAN первого компьютера так, чтобы раздался щелчок. Коннектор на другом конце кабеля вставьте в порт LAN сетевой карты второго компьютера. Вот и всё, физически компьютеры уже соединены в сеть. Переходим к настройке соединения двух ПК в ОС Windows XP.

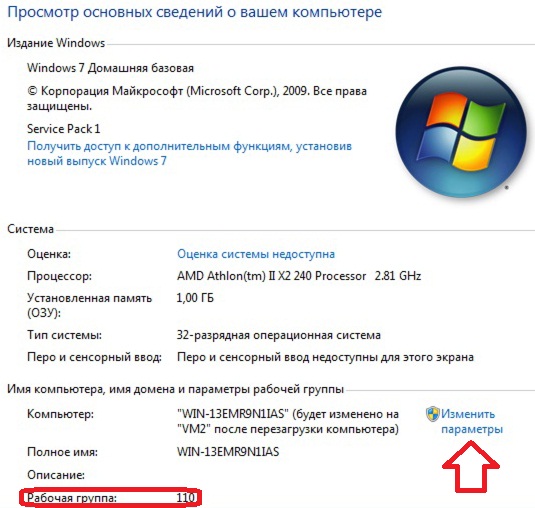

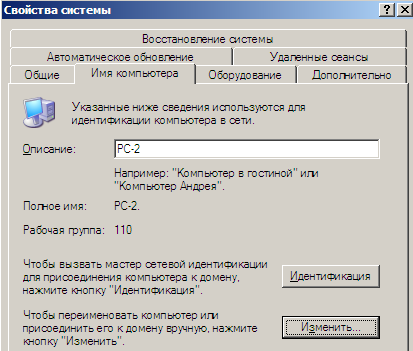

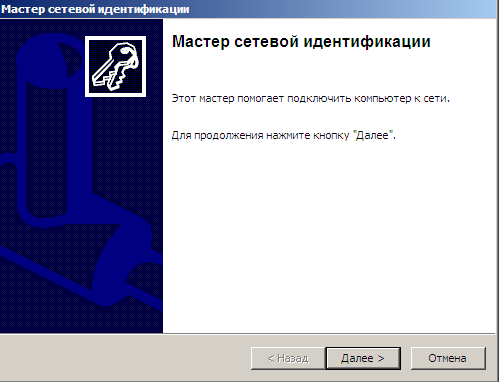

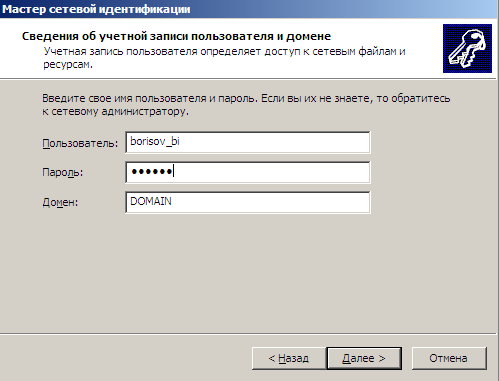

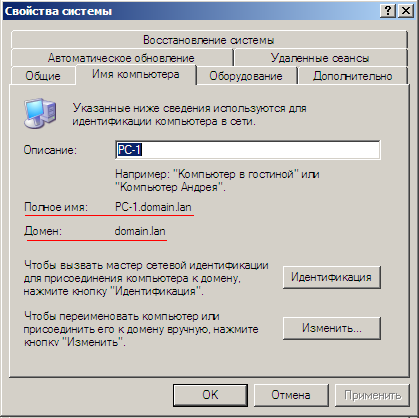

Шаг 1.

На ПК1 щелкните правой кнопкой мыши по значку Мой компьютер на рабочем столе и выберите Свойства. В открывшемся окне выберите вкладку Имя компьютера и нажмите на кнопку Изменить. Введите имя компьютера (например, 408-1) и имя рабочей группы, например, 408. Нажмите на кнопку "ОК" в этом и в следующем окне. Затем перезагрузите компьютер, чтобы изменения вступили в силу. То же самое проделайте со вторым компьютером. Рабочая группа на обоих компьютерах должна быть одинаковой - 408. По окончании настройки, второй компьютер также нужно перезагрузить.

Шаг 2.

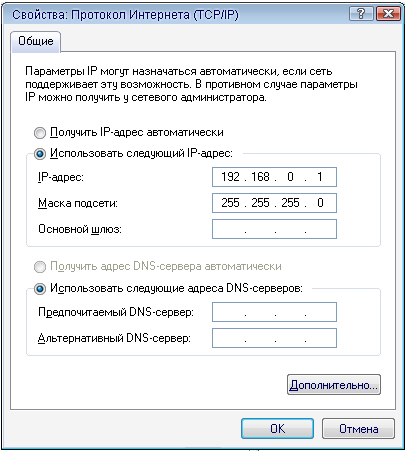

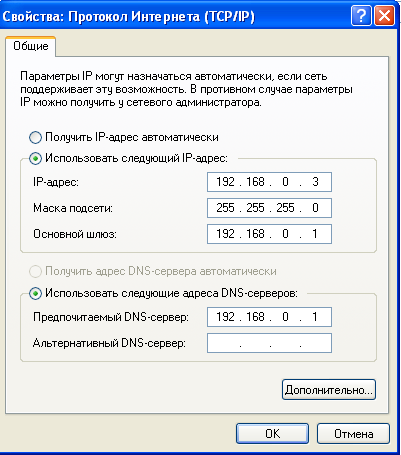

На ПК1 проделайте команду Пуск - Настройка и дважды щелкните мышью по пункту Сетевые подключения. Далее выполните команду Подключение по локальной сети-Свойства-Протокол Интернета TCP/IP и нажмите кнопку Свойства. Отметьте пункт Использовать следующий IP-адрес. В поле IP-адрес введите адрес вашего компьютера (от 192.168.0.100 до 192.168.0.110). Щелкните мышью по полю Маска подсети - там появится соответствующая адресу компьютера величина. Нажмите кнопку "ОК" в этом окне и "Закрыть" в следующем. Подождите несколько секунд, пока настройки вступят в силу. Закройте окно Сетевых подключений.

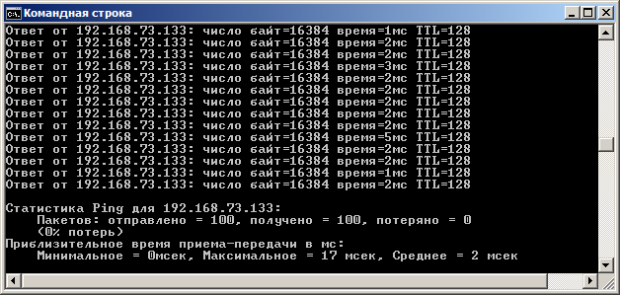

Шаг 3.

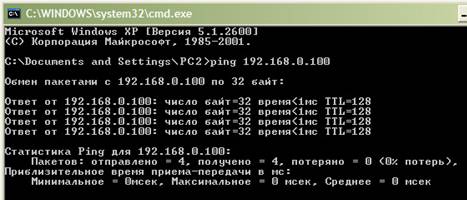

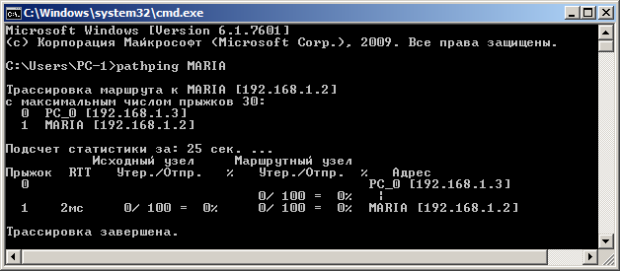

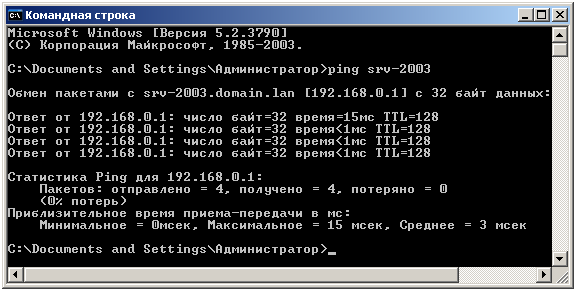

Для проверки связи между ПК откройте меню Пуск-Выполнить. В поле команд введите cmd и нажмите "ОК". Откроется командный интерпретатор Windows. Мы будем пинговать ПК1 с адресом 192.168.0.100. Введите ping 192.168.0.100 и нажмите на клавиатуре Enter. Процесс пошел, мы видим как ПК2 отправляет пакеты, а ПК1 отвечает на них (рис. 5.3). Значит, связь есть, сеть работает, провод обжат правильно.

Рис. 5.3. Связь есть

Можете теперь сесть за ПК1 и пропинговать, например, ПК6 командой ping 192.168.0.6

Доступ в Интернет для нескольких ПК через одно подключение

Ниже мы рассмотрим два варианта настройки Интернета на два компьютера через одно подключение. Работы выполним в ОС Windows XP.

Вариант 1. Раздаем компьютерам Интернет через сетевой мост

Постановка задачи такова: у нас есть розетка с одним гнездом. Надо к ней подключиться двумя компьютерами с целью получения на обоих Интернет. Для решения соединим эти два ПК перекрестным кабелем и разведем одно Интернет подключение на два ПК. Потребуется создать сетевой мост.

Сетевой мост представляет собой программное или аппаратное обеспечение, объединяющее две или более сетей. Приведем пример. Предположим, есть две сети: в одной компьютеры соединены кабелями, в другой — по беспроводной технологии. Компьютеры проводной сети могут взаимодействовать только с другими компьютерами проводной сети, а компьютеры беспроводной сети — только с компьютерами беспроводной. С помощью сетевого моста все компьютеры могут взаимодействовать друг с другом.

Программный сетевой мост, встроенный в Windows XP, не требует покупки дополнительного оборудования. На компьютере можно создать только один сетевой мост, но в его состав может входить любое число сетевых подключений.

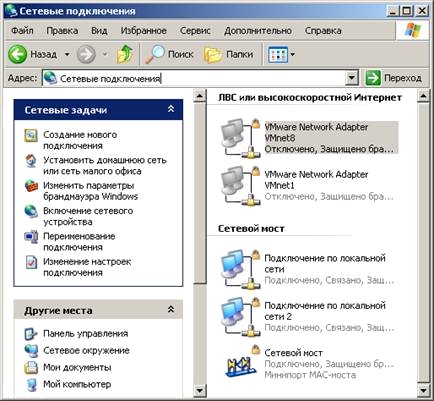

Итак, мы соединили два ПК перекрестным кабелем. Для создания моста между такой локальной сетью и Интернет откройте компонент Сетевые подключения, выполнив команду Пуск-Панель управления-Сеть и Интернет-Центр сети и общего доступа-Управление сетевыми подключениями. Удерживая нажатой клавишу Ctrl, выберите все сетевые подключения, добавляемые в мост – рис. 5.4.

Рис. 5.4. Выбор сетевых подключений, добавляемых в мост

Щелкните правой кнопкой мыши одно из выбранных сетевых подключений и затем в меню найдите строчку Подключения типа мост (рис. 5.5 и рис. 5.6).

Рис. 5.5. Команда контекстного меню Подключения типа мост

Рис. 5.6. Сетевой мост создан

Все – теперь Интернет будет работать на обоих ПК.

Примечание

Если мост не работает, то установите IP не фиксированный, а получаемый автоматически. Брандмауэр также лучше выключить.

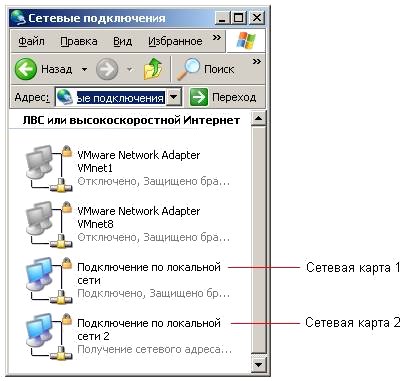

Однако, наша практическая работа имеет два существенных недостатка. Во-первых, для выхода в сеть второго компьютера необходимо, чтобы в сети был так же и первый компьютер. Во-вторых, если у вас подключение к Интернет идет по сетевой карте, то необходима дополнительная сетевая карта для подключения второго компьютера к первому, т.к. встроенная сетевая карта уже занята (она принимает Интернет).

Примечание

Для удаления программного сетевого моста откройте компонент Сетевые подключения, щелкните правой кнопкой мыши на значок удаляемого сетевого моста и в меню встаньте на строчку Удалить. Введите пароль администратора, если появится соответствующий запрос.

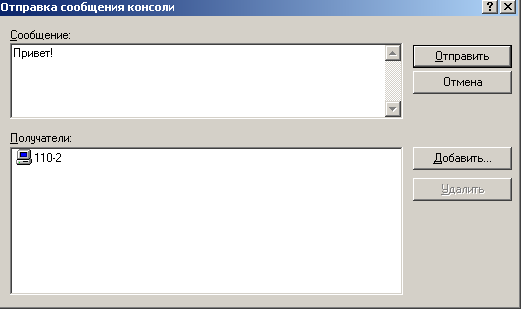

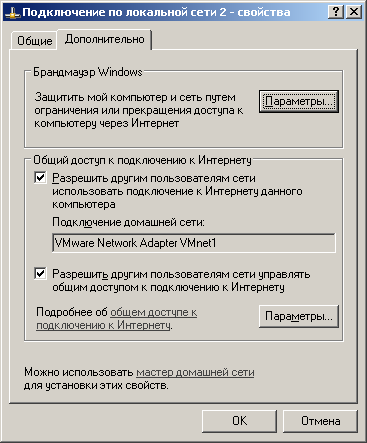

Вариант 2. Раздаем компьютерам Интернет без создания сетевого моста

Чтобы другие компьютеры имели доступ к Интернету, используя одно подключение, нужно на компьютере, через который необходимо организовать доступ, зайти в свойства этого подключения. Важно: в раздающем Интернет компьютере должно быть две сетевые карты. На первую сетевую карту в ПК1 будет приходить Интернет, а через вторую сетевую карту к нему перекрестным кабелем будет подключен ПК2 (рис. 5.7 и рис. 5.8).

Рис. 5.7. Раздаем компьютерам Интернет без создания сетевого моста

Рис. 5.8. Два сетевых подключения на ведущем ПК1

Итак, мы соединили два ПК перекрестным кабелем. На ПК установлена ОС Windows XP. В окне Подключение по локальной сети… переходим на вкладку Дополнительно и ставим галочку возле Разрешить другим пользователям сети использовать подключение к Интернету данного компьютера – рис. 5.9.

Рис. 5.9. Устанавливаем флажок Разрешить другим пользователям сети использовать подключение к Интернету данного компьютера

Теперь пользователи локальной сети, к которой подключен этот компьютер, смогут пользоваться Интернетом.

Примечание

Для предотвращения блокировки передачи данных работу файервола на некоторое время можно отключить.

Недостатки такого подключения к Интернет очевидны, их два: снижение безопасности работы сети и наличие двух сетевых карт, вместо одной.

Краткие итоги

В данной практической работе мы научились производить опрессовку перекрестного кабеля для соединения напрямую двух ПК без применения хаба, а также изучили возможность подключения к Интернет нескольких ПК через одну точку подключения в Сети.

Лекция 6. Базовые термины компьютерных сетей

Сетевые протоколы

Сетевой протокол — набор правил, позволяющий осуществлять обмен данными между составляющими сеть устройствами, например, между двумя сетевыми картами (рис. 6.1).

Рис. 6.1. Иллюстрация к понятию Сетевой протокол

TCP/IP

Стек протоколов TCP/IP — это два протокола, являющиеся основой связи в сети Интернет. Протокол TCP разбивает передаваемую информацию на порции (пакеты) и нумерует их. С помощью протокола IP все пакеты передаются получателю. Далее с помощью протокола TCP проверяется, все ли пакеты получены. При получении всех порций TCP располагает их в нужном порядке и собирает в единое целое. В сети Интернет используются две версии этого протокола:

- Маршрутизируемый сетевой протокол IPv4. В протоколе этой версии каждому узлу сети ставится в соответствие IP-адрес длиной 32 бита (т.е. 4 октета или 4 байта).

- IPv6 позволяет адресовать значительно большее количество узлов, чем IPv4. Протокол Интернета версии 6 использует 128-разрядные адреса, и может определить значительно больше адресов.

Примечание

IP-адреса стандарта IPv6 имеют длину 128 бит и поэтому в четыре раза длиннее, чем IP-адреса четвертой версии. IP-адреса версии v6 записываются в следующем виде:X:X:X:X:X:X:X:X, где X является шестнадцатеричным числом, состоящим из 4-х знаков(16 бит), а каждое число имеет размер 4 бит. Каждое число располагается в диапазоне от 0 до F. Вот пример IP-адреса шестой версии: 1080:0:0:0:7:800:300C:427A. В подобной записи незначащие нули можно опускать, поэтому фрагмент адреса: 0800: записывается, как 800:.

ARP

Для взаимодействия сетевых устройств друг с другом необходимо, чтобы у передающего устройства был IP- и MAC-адреса получателя. Набор протоколов TCP/IP имеет в своем составе специальный протокол, называемый ARP (Address Resolution Protocol — протокол преобразования адресов), который позволяет автоматически получить MAC-адрес по известным IP-адресам

DHCP-протокол

Распределением IP-адресов для подключения к сети Интернет занимаются провайдеры, а в локальных сетях – сисадмины. Назначение IP-адресов узлам сети при большом размере сети представляет для администратора очень утомительную процедуру. Поэтому для автоматизации процесса разработан протокол Dynamic Host Configuration Protocol (DHCP) , который освобождает администратора от этих проблем, автоматизируя процесс назначения IP-адресов всем узлам сети.

HTTP протокол

HTTP протокол служит для передачи гипертекста, т.е. для пересылки Web-страниц с одного компьютера на другой. Основой HTTP является технология "клиент-сервер", то есть предполагается существование потребителей (клиентов), которые инициируют соединение и посылают запрос, и поставщиков (серверов), которые ожидают соединения для получения запроса, производят необходимые действия и возвращают обратно сообщение с результатом.

FTP протокол

FTP протокол передачи файлов со специального файлового сервера на компьютер пользователя. Установив связь с удаленным компьютером, пользователь может скопировать файл с удаленного компьютера на свой или скопировать файл со своего компьютера на удаленный.

POP протокол

POP стандартный протокол получения почтового соединения. Серверы POP обрабатывают входящую почту, а протокол POP предназначен для обработки запросов на получение почты от клиентских почтовых программ.

SMTP протокол

SMTP-протокол, который задает набор правил для отправки почты. Сервер SMTP возвращает либо подтверждение о приеме, либо сообщение об ошибке, либо запрашивает дополнительную информацию.

IP адрес по протоколу IPv4

Одной из самых важных тем при рассмотрении TCP/IP является адресация IP. Адрес IP — числовой идентификатор, приписанный каждому компьютеру в сети IP и обозначающий местонахождение в сети устройства, которому он приписан. Адрес IP - это адрес программного, а не аппаратного обеспечения. IP-адрес узла идентифицирует точку доступа модуля IP к сетевому интерфейсу, а не всю машину.

IP-адрес — сетевой (программный) адрес узла в компьютерной сети, построенной по протоколу IP.

Каждый из 4х октет десятичной записи IP адреса может принимать значение в диапазоне от 0 до 255 и в теории такой адрес в десятичной форме записи может быть в диапазоне от 0.0.0.0 до 255.255.255.255. IP адрес - двоичное число, но для человека вместо записи в 32 бит 11000000.10101000.00000000.00000001 удобнее запись в 4 байта вида 192.168.0.1.

Задание 1. Определить IP адрес вашего ПК

Узнать свой собственный IP адрес вы можете, если запустите в ОС Windows XP на выполнение команду Пуск – Программы – Стандартные – Командная Строка и наберете в ней ipconfig (рис. 6.2).

Рис. 6.2. IP адрес вашего ПК в десятичной системе счисления

Ту же команду можно выполнить в командной строке Windows 7 (рис. 6.3).

Рис. 6.3. Здесь мы видим IP в двух версиях: IPv4 и IPv6

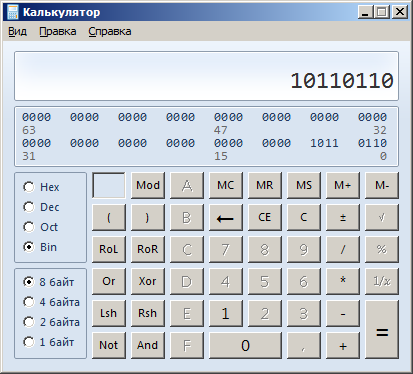

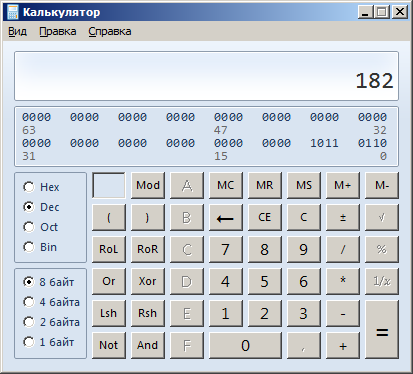

Задание 2 (скринкаст). Перевод чисел из двоичной системы в десятичную и наоборот

При работе с IP-адресами может возникнуть необходимость перевода двоичных чисел в десятичные и наоборот. Это можно сделать, например, так, как учат в школе:

101101102 = (1•27)+(0•26)+(1•25)+(1•24)+(0•23)+(1•22)+(1•21)+(0•20) = 128+32+16+4+2 = 18210 Но, удобнее это делать на Windows-калькуляторе. Выполните в Windows-7 команду Пуск-Программы-Стандартные-Калькулятор, потом Вид-Программист (рис. 6.4 и 5).

Рис. 6.4. Двоичный режим (Bin)

Рис. 6.5. Десятичный режим (Dec)

Пример: 10101012 = 8510.

Задание 3. Определение маски сети (скринкаст)

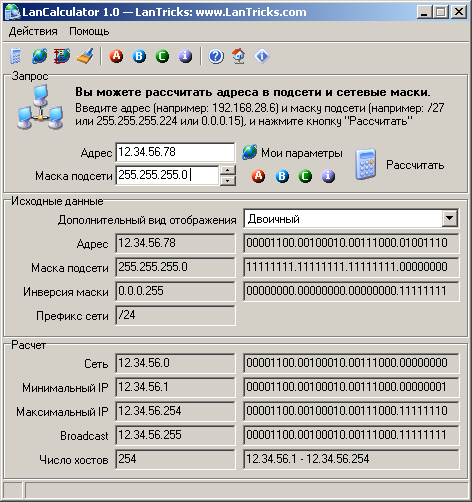

Маской подсети (маской сети) называется битовая маска, определяющая, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу узла. Например, узел с IP-адресом 12.34.56.78 и маской подсети 255.255.255.0 находится в сети 12.34.56.0/24 с длиной префикса 24 бита с числом узлов 254 (рис. 6.6).

Рис. 6.6. Пояснение к термину Маски подсети (расчеты выполнены в программеLAN Calculator)

Примечание

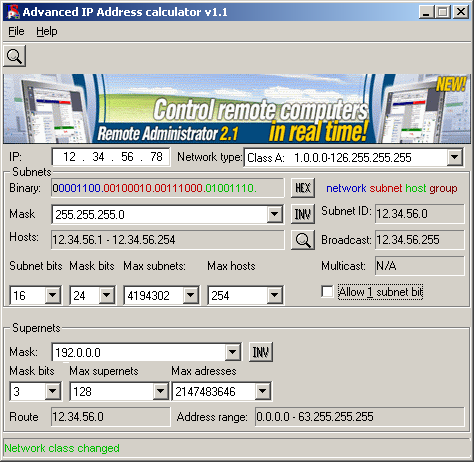

IP калькуляторов довольно много. Для ОС Windows 7 можно пользоваться, например, программой IP Subnet Calculator 3.2.1. К сожалению, этот вариант только англоязычный (рис. 6.7). Здесь также видно, что узел с IP-адресом 12.34.56.78 и маской подсети 255.255.255.0 находится в сети 12.34.56.0/24 с длиной префикса 24 бита с числом узлов 254. Другой вариант IP-калькулятора для Windows 7 – программа Advanced IP Address calculator (рис. 6.8).

Рис. 6.7. IP Subnet Calculator

Рис. 6.8. Advanced IP Address calculator

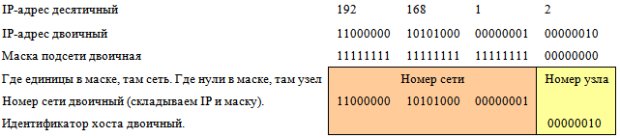

С точки зрения математики маска подсети накладывается на IP адрес и применяется логическая операция конъюнкции – "И". Если бит в маске подсети равен "1", то соответствующий бит IP-адреса является частью номера сети. Если бит в маске подсети равен "0", то соответствующий бит IP-адреса является частью идентификатора хоста. Пример логического И (1+1=1, а 1+0=0) приведен в таблице 1.

увеличить изображение

Пример выделения маской номера сети и хоста в IP-адресе

Классы сетей

Для того, чтобы как-то структурировать сети, их поделили на классы.

Класс A. Большие сети

В сети класса A для описания адреса сети используется первый октет, а остальная часть адреса - это адрес узла. Возможное кол-во узлов 16777214. Маска сети класса А - 11111111. 00000000. 00000000. 00000000 (255.0.0.0).

Класс B. Средние сети

В сети класса B для описания адреса сети используется первые два октета, а остальная часть - это адреса узлов. Возможное кол-во узлов 65534. Маска сети

класса В - 11111111. 11111111. 00000000. 00000000 (255.255.0.0).

Класс С. Малые сети

Адреса сетей класса C используют три первых октета для описания адреса сети, а последний октет обозначает адрес узла. Возможное кол-во узлов 254. Маска сети

класса С - 11111111.11111111.11111111.00000000 (255.255.255.0).

Итак, для стандартного деления IP-адресов на номер сети и номер узла, определенного классами A, B и C маски подсети имеют следующий вид:

| Класс | Двоичная форма | Десятичная форма |

|---|---|---|

| A | 11111111 00000000 00000000 00000000 | 255.0.0.0 |

| В | 11111111 11111111 00000000 00000000 | 255.255.0.0 |

| С | 11111111 11111111 11111111 00000000 | 255.255.255.0 |

В настоящее время классовая модель считается устаревшей и маршрутизация осуществляются по модели CIDR.

Маски при бесклассовой маршрутизации (CIDR)

Беcклассовая адресация CIDR (Classless InterDomain Routing) - метод IP-адресации, позволяющий гибко управлять пространством IP-адресов, не используя жёсткие рамки классовой адресации. Использование этого метода позволяет экономно использовать конечный ресурс IP-адресов. Пример записи IP-адреса с применением бесклассовой адресации: 10.1.2.33/27. По-другому такая запись называется запись IP-адреса не в классическом виде и стиле Cisco. При этом подходе маску подсети записывают вместе с IP-адресом в формате IP-адрес/количество единичных бит в маске. Число после слэша означает количество единичных разрядов в маске подсети. Рассмотрим пример записи диапазона IP-адресов в виде 10.96.0.0/11. В этом случае маска подсети будет иметь двоичный вид 11111111 11100000 00000000 00000000, или то же самое в десятичном виде: 255.224.0.0. 11 разрядов IP-адреса отводятся под номер сети, а остальные 32 - 11 = 21 разряд полного адреса - под локальный адрес в этой сети. Итого, 10.96.0.0/11 означает диапазон адресов от 10.96.0.1 до 10.127.255.255.

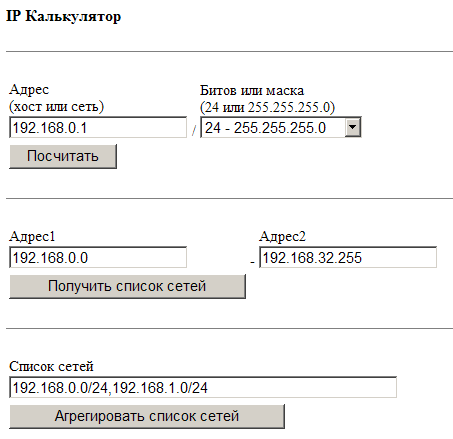

Задание 4 (скринкаст). Задание диапазона IP-адресов. IP калькуляторы

С помощью IP калькуляторов, расположенных в Интернет, можно легко и быстро рассчитать маску сети или подсети, посмотреть, сколько IP-адресов входит в заданный диапазон, узнать число хостов и получить ряд других полезных записей (рис. 6.9-11).

Рис. 6.9. IP калькулятор на http://ip.waldimord.ru/

Рис. 6.10. IP калькулятор на http://azbukaweb.ru/ip-calc

Рис. 6.11. IP калькулятор на http://ip-calculator.ru/

Путем ввода в калькулятор вашего IP и маски вы можете рассчитать диапазоны IP-адресов от начального (минимального) до конечного (максимального). Диапазон IP адресов записывают в виде префикса. Иначе говоря, если вам встречается запись IP-адресов вида 10.96.0.0/11, то здесь 11 это префикс. Он означает количество единичных разрядов в маске подсети. Для приведённого примера маска подсети будет иметь 11 единиц, потом нули, т.е. двоичный вид 11111111 11100000 00000000 00000000 или то же самое в десятичном виде: 255.224.0.0. 11 разрядов IP-адреса отводятся под номер сети, а остальные из 32 бит, т.е. 32 - 11 = 21 разряд полного адреса — под локальный адрес в этой сети. Итого, 10.96.0.0/11 означает диапазон адресов от 10.96.0.1 до 10.127.255.254. Для автоматизации подобных расчетов воспользуйтесь программой LanCalculator для Windows XP. Просто введите IP и Маску и нажмите на кнопку Рассчитать. Тот же результат вы получите проще и быстрее (рис. 6.12).

Рис. 6.12. Расчет диапазона IP адресов по IP адресу и Маске подсети

Задание 5. Определить MAC-адрес ПК (Скринкаст)

Помимо IP адреса, есть еще и такое понятие, как MAC адрес.

MAC-адрес (или аппаратный адрес) - это цифровой код длиной 6 байт, устанавливаемый производителем сетевого адаптера и однозначно идентифицирующий данный адаптер. Согласно стандартам на сеть Ethernet, не может быть двух сетевых адаптеров с одинаковым MAC-адресом. Пример записи MAC-адреса: 00:E0:18:C3:11:89.

Для того, чтобы узнать MAC-адрес сетевой карты в ОС Windows XP нужно выполнить следующие действия: Пуск-Выполнить-cmd и нажимаем OK;

В командной строке набираем ipconfig /all и нажимаем Enter (рис. 6.13).

Рис. 6.13. Показан аппаратный адрес ПК

Находим пункт "физический адрес" — это и есть MAC-адрес. Если на компьютере установлено несколько сетевых карт, то пунктов "физический адрес" может быть несколько. В Widows XP можно MAC адрес определять специальными утилитами (рис. 6.14).

Рис. 6.14. Окно утилиты IP config

DNS-сервер (Скринкаст)

DNS-сервер служит для преобразования доменных имен в IP-адреса, либо наоборот - IP-адресов в доменные имена.

Пример

Доменное имя: www.site.ru IP-адрес сервера: 194.226.215.67

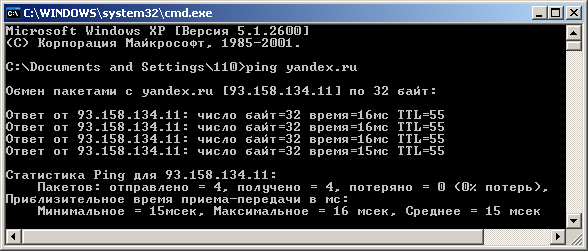

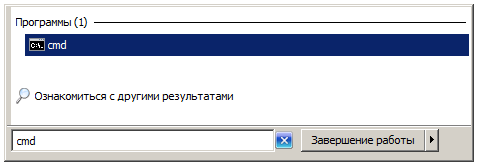

Например, если выполните в командной строке команду ping на какой-либо веб-сервер, то вы увидите, что его доменное имя транслируется в его IP адрес (рис. 6.15). Эту трансляцию и осуществляет DNS-сервер.

Рис. 6.15. Доменное имя (yandex.ru) преобразуется в IP адрес (77.88.21.11)

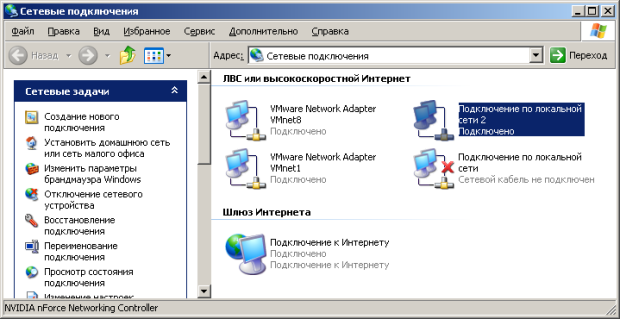

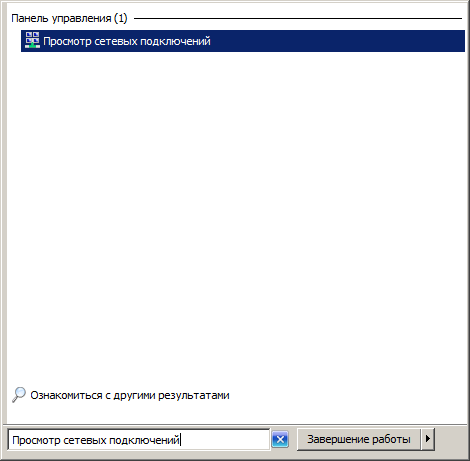

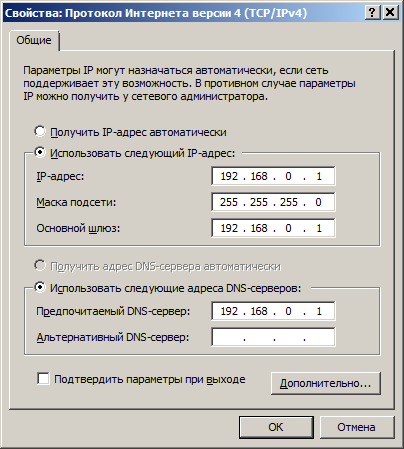

Настройка IPv4 адресов

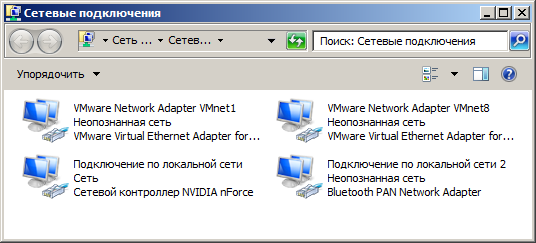

В Windows 7 выполните команду Панель управления-Сеть и Интернет-Сетевые подключения (рис. 6.16).

увеличить изображение

Рис. 6.16. На этом ПК существует несколько сетевых подключений

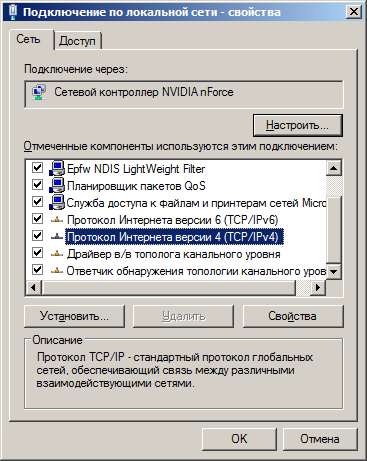

В окне сетевых подключений выберите то подключение, которое вам нужно отконфигурировать и для открытия диалогового окна свойств конкретного сетевого подключения, из контекстного меню выберите команду Свойства (рис. 6.17).

Рис. 6.17. Окно свойств сетевого подключения

В диалоговом окне выберите компонент Протокол Интернета версии 4 (TCP/IPv4) и нажмите на кнопку Свойства (рис. 6.18).

Рис. 6.18. Диалоговое окно свойств Протокола Интернета версии 4 (TCP/IPv4)

Как видно на иллюстрации, по умолчанию сетевые подключения автоматически получают IP-адрес и адрес DNS-сервера. Для того чтобы настроить статический адрес, установите переключатель на опцию Использовать следующий IP-адрес, а затем укажите IP-адрес, маску подсети и при необходимости адрес основного шлюза. Для ручной настройки DNS-сервера, установите переключатель на опцию Использовать следующие адреса DNS-серверов и укажите адрес предпочтительного DNS-сервера и, по необходимости, адрес альтернативного DNS-сервера.

ВОПРОСЫ И ЗАДАНИЯ

Задание 1. Рассчитайте номер сети и узла:

| IP-адрес десятичный | 192 | 168 | 1 | 2 |

| IP-адрес двоичный | 11000000 | 10101000 | 00000001 | 00000010 |

| Маска подсети двоичная | 11111111 | 11111111 | 11111111 | 00000000 |

| Где единицы в маске, там сеть. Где нули в маске, там узел | Номер сети | Номер узла | ||

| Номер сети двоичный (складываем IP и маску). | ??????????????????????????????? | |||

| Идентификатор хоста двоичный. | ?????????? | |||

Задание 2. Определите адрес сети и адрес узла, если:

IP-адрес: 00001100 00100010 00111000 01001110 (12.34.56.78) Маска подсети: 11111111 11111111 11100000 00000000 (255.255.224.0)

Задание 3. Подтвердите или опровергните следующие вычисления путем выполнения логического И:

| ip адрес | 129.64.134.5 | 10000001. 01000000.10000110. 00000101 |

| маска подсети | 255.255.128.0 | 11111111.11111111.10000000. 00000000 |

| номер сети | 129.64.128.0 | 10000001.01000000.10000000. 00000000 |

| номер узла | 0.0.6.5 | 00000000.00000000.00000110.00000101 |

| ip адрес | 12.34.56.78 | 00001100 00100010 00111000 01001110 |

| маска подсети | 255.255.255.224 | 11111111 11111111 11111111 11100000 |

| адрес сети | 12.34.48.64 | 00001100 00100010 00110000 01000000 |

| адрес узла | 0.0.0.224 | 0.0.0.11100000 |

| IP-адрес | 169.234.93.171 | 10101001.11101010.01011101.10101011 |

| Маска подсети | 255.255.0.0 | 11111111.11111111.00000000.00000000 |

| Адрес сети | 169.234.0.0 | 10101001.11101010.00000000.00000000 |

| Адрес узла | 0.0.93.171 | 00000000.00000000.01011101.10101011 |

Задание 4. Поясните картинку ниже:

Краткие итоги

В лекции мы познакомились с различными сетевыми протоколами (TCP/IP, ARP, DHCP, http, FTP, POP, SMTP), а также классами сетей и другой терминологией, связанной с компьютерными сетями.

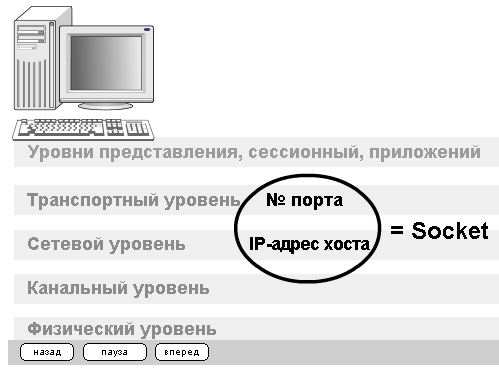

Лекция 7. Сетевой глоссарий

Лекция 8. Полезные сетевые программы и утилиты

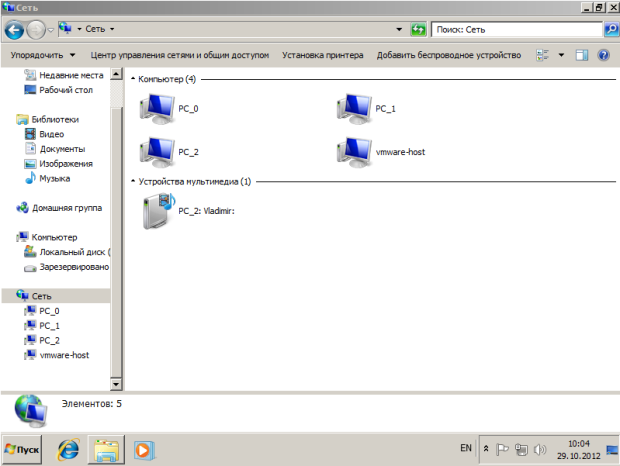

1. Создание схем локальных сетей в программе 10 Страйк: Схема Сети

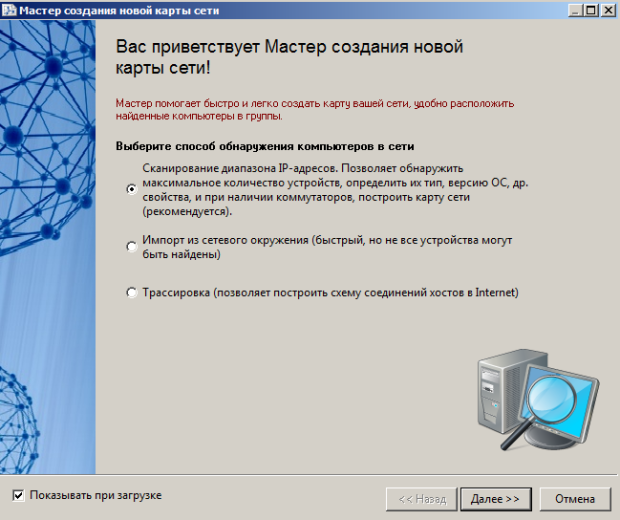

10-Страйк: Схема Сети - программа создания схем локальных сетей, позволяющая обнаружить сетевые устройства и поместить их на карту-схему. Сайт разработчиков - http://www.10-strike.com/rus/download.shtml. Программа содержит библиотеку значков сетевых устройств, что позволяет в ней рисовать схемы для курсовика или диплома. Если в сети поддерживается протокол SNMP, то программа нарисует связи между устройствами автоматически. Иначе говоря, в этой программе можно создать схему локальной сети в ручном или автоматическом режиме. Программа сканирует топологию сети и все сетевые устройства отображает графически. Остаётся только отредактировать схему сети – дорисовать недостающие связи, нанести надписи, применить желаемый цвет для рисунков.

Практика работы в программе

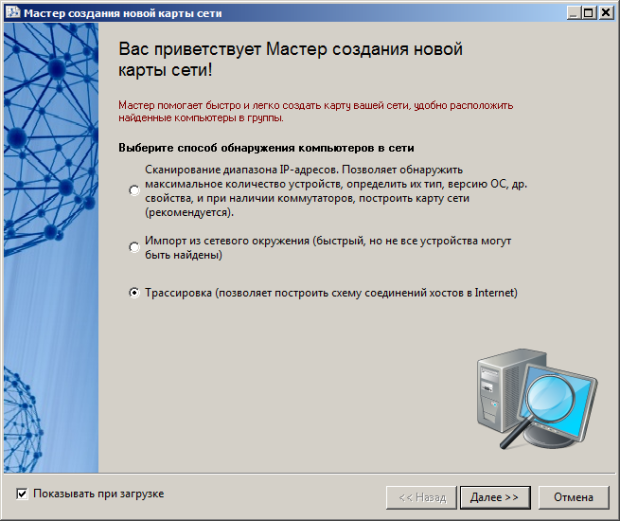

При первом запуске автоматически запускается Мастер создания новой карты сети (рис. 8.1). В процессе работы Мастера создания карты сети выберите нужный вариант поиска компьютеров:

- Сканирование диапазона IP-адресов. Если у вас большая коммутируемая сеть, то рекомендуется использовать этот способ сканирования. Но он довольно продолжителен по времени.

- Импорт из сетевого окружения. Данный способ работает несколько быстрее, причем программа автоматически разобьет найденные компьютеры по их рабочим группам или доменам.

Рис. 8.1. Запуск Мастера создания новой карты сети

Нажимаем на кнопку Далее (рис. 8.2).

Рис. 8.2. Задаем диапазон сканирования локальной сети

Нажимаем на кнопку Далее (рис. 8.3).

Рис. 8.3. Задаем параметры сканирования сети

Нажимаем на кнопку Далее (рис. 8.4).

Рис. 8.4. Отбор ПК для их помещения на карту сети

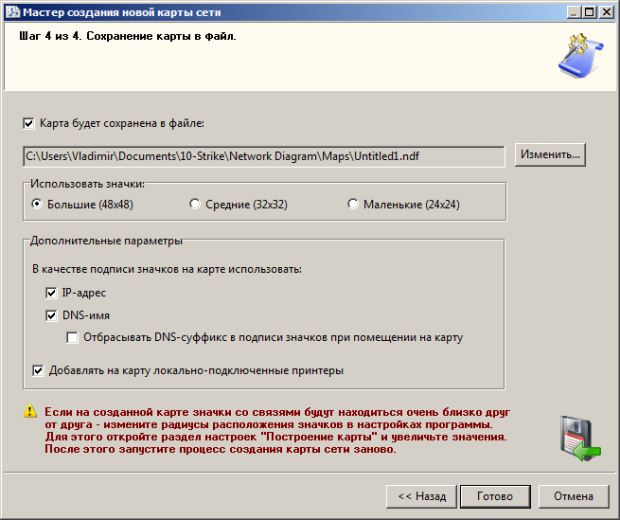

Нажимаем на кнопку Далее (рис. 8.5).

Рис. 8.5. Окно сохранения карты сети в файл

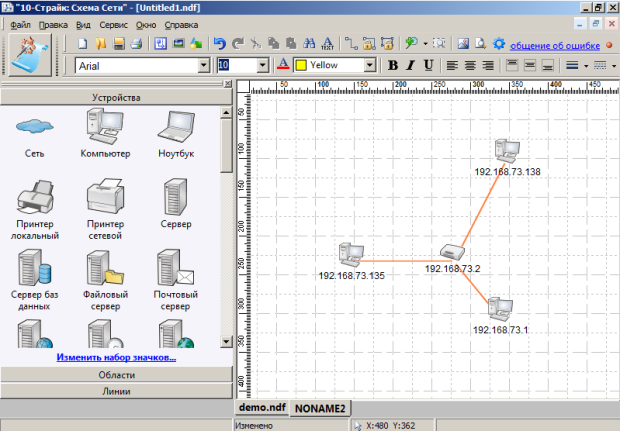

Нажимаем на кнопку Готово (рис. 8.6).

Рис. 8.6. Карта сети построена

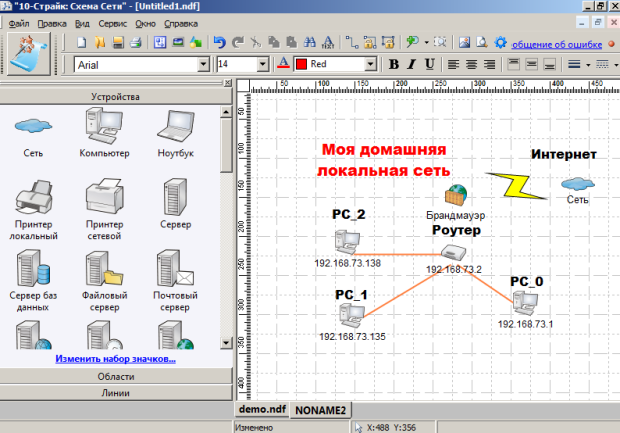

Теперь, при желании, вы ее можете отредактировать (рис. 8.7).

Рис. 8.7. Карта сети отредактирована

Примечание

Интернет заполнен большим количеством опасных программ, активно желающих проникнуть в систему вашего компьютера. Для защиты операционной системы от подобных угроз и был создан сетевой экран (брандмауэр или файрвол). Главным назначением этой программы, которая запрещает или ограничивает им доступ в Интернет, является управление сетевой активностью приложений. Многие программные продукты сразу после установки на ПК самостоятельно, без вашего ведома, начинают посещать Интернет и обновляться. Если будет использоваться брандмауэр, то подобная активность точно будет замечена пользователем и будет им контролироваться.

Трассировка

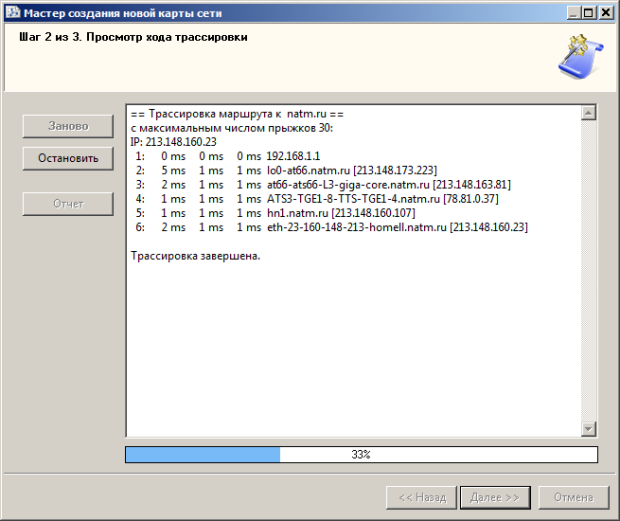

В программе можно выполнить трассировку, мы выполним трассировку провайдера Интернет (рис. 8.8).

Рис. 8.8. На первом шаге Мастера выбираем переключательТрассировка

Далее, например, указываем провайдера (рис. 8.9). Понятно, что это не обязательно – доменное имя сервера может быть любым.

Рис. 8.9. Провайдера добавляем в программу кнопкой Добавить

После нажатия Далее видим результат (рис. 8.10).

Рис. 8.10. Все нормально, интервал ожидания нигде не превышен

На последнем шаге Мастера будет построена графическая карта сети (рис. 8.11).

Рис. 8.11. Карта сети от ПК пользователя до его провайдера Интернет. На карте мы видим пять кластеров.

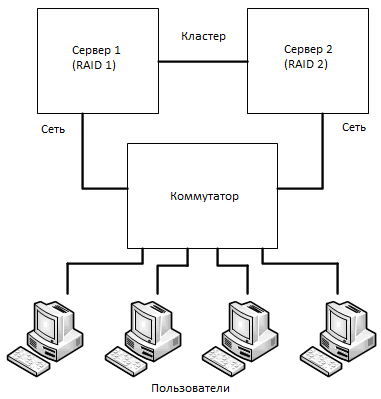

Кластер — группа компьютеров, объединённых высокоскоростными каналами связи и представляющая с точки зрения пользователя единый аппаратный ресурс. Кластеры часто создают для создания отказоустойчивой системы (рис. 8.12). Например, изначально работает один сервер (RAID 1), если случается программный или аппаратный сбой, то в дело включается второй сервер (RAID 2), а специальная служба, установленная на этих серверах, быстро возобновляет работу пользователя после сбоя.

Рис. 8.12. Рисунок, поясняющий термин “Кластер”

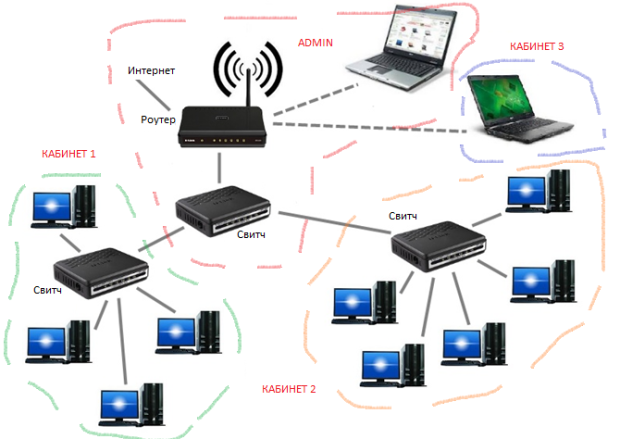

Задание 1. Нарисовать в программе 10 Страйк Схема Сети схему сети предприятия как на рис 5.13. Поясните, что за устройства присутствуют в данной сети и как они работают.

В программе 10 Страйк схема сети есть библиотека сетевых устройств, областей и линий. Примените их для того, чтобы повторить рисунок ниже.

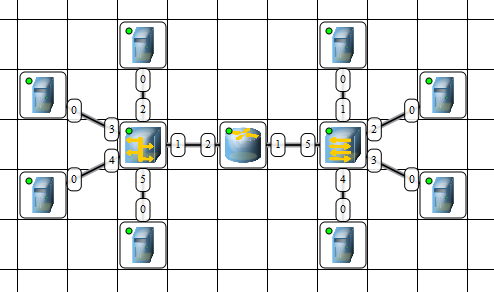

Рис. 8.13. Схема сети предприятия

Примечание

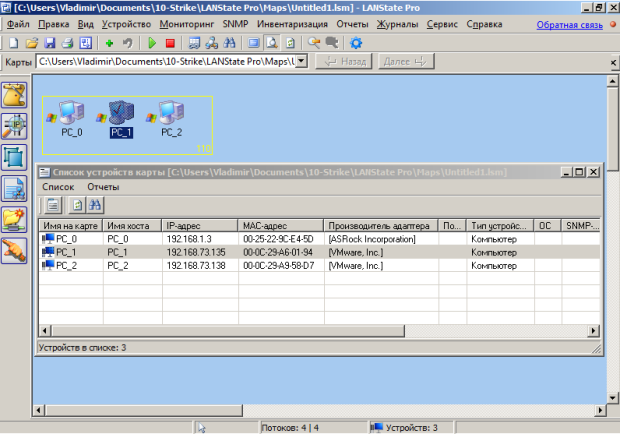

По своим возможностям программа 10-Страйк: Схема Сети похожа на программу Lan State Pro, предназначенную для администрирования и мониторинга компьютерной сети. Lan State Pro как и программа 10-Страйк: Схема Сети может создать схему сети автоматически (рис. 8.14).

Рис. 8.14. В рабочей группе 110 программа Lan State Pro нашла три ПК

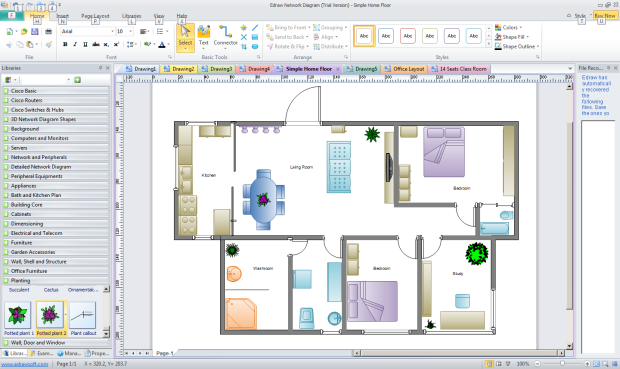

3. Программа построения диаграмм сети EDraw Network Diagrammer

При проектировании сетей иногда используется EDraw Network Diagrammer – программа создания диаграмм сети с большим количеством примеров и шаблонов.

Основные диаграммы:

- Топологические схемы сети

- Проектирование сетей Cisco

- Диаграммы кабельных сетей

- Диаграммы LAN (локальная компьютерная сеть)

- Диаграммы сетей WAN (глобальная сеть)

Сетевая диаграмма (граф сети) - графическое отображение работ проекта сети и их взаимосвязей. Отличием от блок-схемы является то, что сетевая диаграмма моделирует только логические зависимости между элементарными работами. Она не отображает входы, процессы и выходы.

Программа имеет как сходство с программой 10 Страйк: Схема Сети, так и принципиальные отличия. Например, в ней можно нарисовать не только изображение сети (рис. 8.15), но и изображение помещения, где эту сеть планируется установить (рис. 8.16).

Рис. 8.15. Пример элементарной схемы сети, выполненной в EDraw Network Diagrammer

Совет

Для выбора компьютеров и мониторов из библиотеки (Libraries) нужно выбрать команду Network-Computers and Monitors, а для выбора кабелей – команду Network and Peripherals.

увеличить изображение

Рис. 8.16. Изображение офисного помещения, нарисованного в EDraw Network Diagrammer

В этом случае из библиотеки нужно выбрать вариант Floor Plans (рис. 8.17).

Рис. 8.17. Различные схемы офисов, для размещения в них ПК

Задание 2. В программе EDraw Network Diagrammer повторите схему, показанную на рис.5.18. Поясните, что за устройства присутствуют в данной сети и как они работают.

Рис. 8.18. Схема сети небольшого офиса

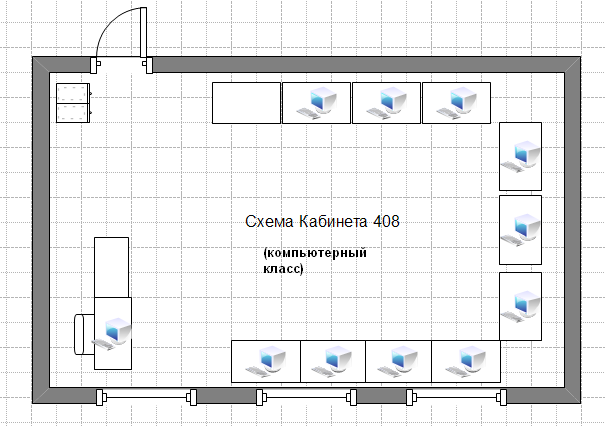

Задание 3. Повторите рисунок, изображающих расположение компьютеров в компьютерном классе (рис.5.19).

Рис. 8.19. Расположение компьютеров в компьютерном классе

Краткие итоги

В лекции мы познакомились с созданием схем локальных сетей в программе 10 Страйк: Схема Сети и программой для построения диаграмм сети EDraw Network Diagrammer скринкаст. Практика работы в этих программах показана в скринкасте, прилагаемом к данной лекции.

Лекция 9. Сетевые программы

Лекция 10. Эмулятор сети Netemul

Лекция 11. Программа для изучения компьютерных сетей Netemul

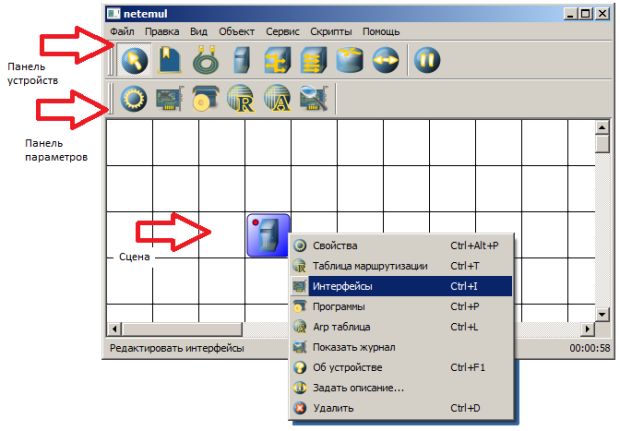

Интерфейс программы

Для начала установим программу, запустим и русифицируем ее командой Сервис-Настройки (рис. 11.1).

Рис. 11.1. Русифицируем интерфейс программы

В главном окне программы все элементы размещаются на рабочей области (на Сцене). На всей свободной области сцены, размеченной сеткой можно ставить устройства, при этом они не должны пересекаться. На Панели устройств размещены все необходимые для построения сети инструменты, а так же кнопка отправки сообщений и Запустить/Остановить. На Панели параметров расположены свойства объектов. Для выделенного объекта появляются только те свойства, которые характерны для него (рис. 11.2).

l

Рис. 11.2. Интерфейс программы Netemul

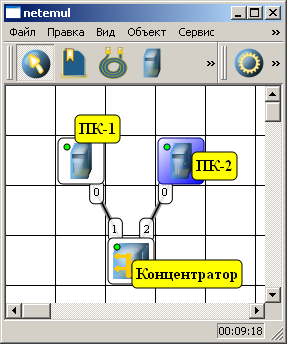

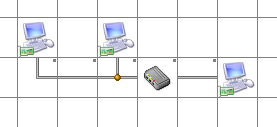

Пример 1. Строим сеть из двух ПК и коммутатора

Для начального знакомства с программой давайте построим простейшую локальную сеть и посмотрим, как она работает. Для этого выполните команду Файл-Новый и нарисуйте схему сети как на рис. 11.3.

Рис. 11.3. Схема из двух ПК и концентратора

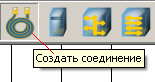

После рисования двух ПК и концентратора создадим их соединение (рис. 11.4).

Рис. 11.4. Инструмент создания соединений сетевых устройств

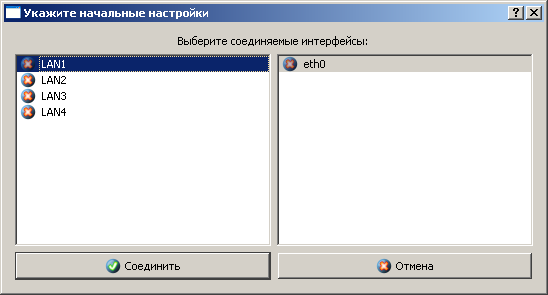

В процессе рисования связей между устройствами вам потребуется выбрать соединяемые интерфейсы и нажать на кнопку Соединить (рис. 11.5 и 6).

Рис. 11.5. Выбор начальных настроек соединения

Рис. 11.6. Соединение устройств произведено

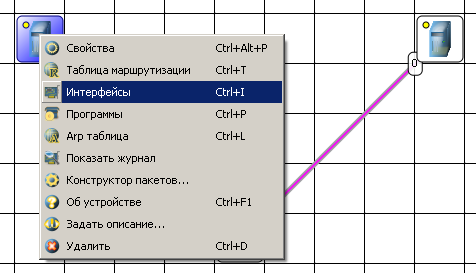

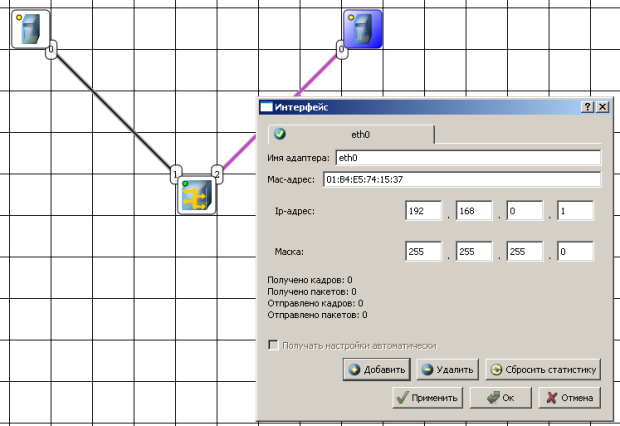

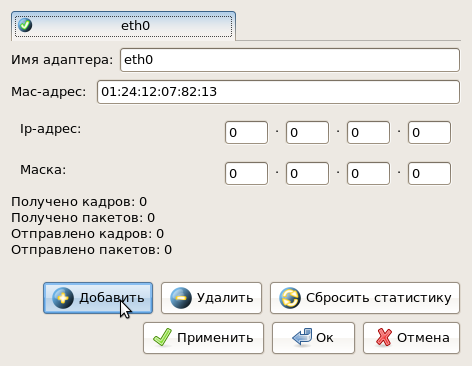

Теперь настроим интерфейс (сетевую карту) на наших ПК ее – рис. 11.6 и рис. 11.7.

Рис. 11.6. Добавляем интерфейс

Рис. 11.7. Вводим IP адрес и маску сети

Примечание

Обратите внимание: после того, как вы напишете 192.168.0.1 маска появляется автоматически. После нажатия на кнопки Применить и ОК – появляется анимация движущихся по сети пакетов информации.

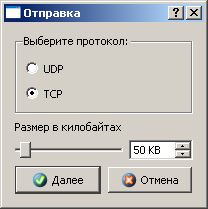

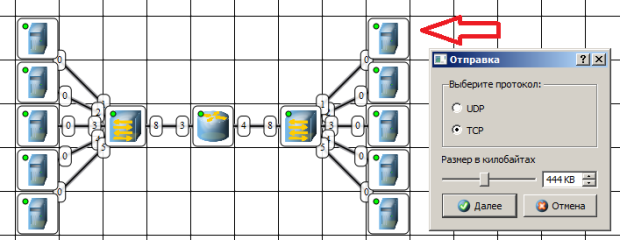

Все - сеть создана и настроена. Отравляем данные по протоколу TCP (рис. 11.8 и рис. 11.9).

Рис. 11.8. Кнопка Отправить данные

Рис. 11.9. Выбор протокола

Если вы где-то ошиблись, то появиться соответствующее сообщение, а если все верно – то произойдет анимация движущихся по сети пакетов (рис. 11.10).

Рис. 11.10. Движение пакетов по сети

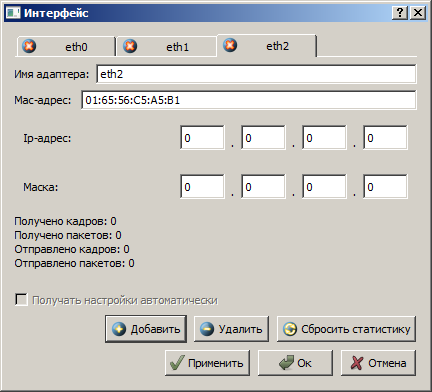

И еще один момент. По умолчанию каждый ПК имеет одну сетевую карту, но их может быть и несколько. Для того, чтобы добавить для ПК адаптер нужно щелкнуть на нем правой кнопкой мыши и выбрать пункт меню Интерфейсы. В результате откроется следующее диалоговое окно (рис. 11.11).

Рис. 11.11. Диалоговое окно работы с сетевым интерфейсом ПК

Нажимаем на кнопку Добавить, выбираем тип нового адаптера, нажимаем ОK, и у нас есть еще один интерфейс. В качестве примера на рис. 11.12 изображен ПК, имеющий три сетевых карты.

Рис. 11.12. В этом ПК установлены адаптеры eth0-eth3

Примечание

Каждый сетевой интерфейс (сетевой адаптер) имеет свой собственный mac-адрес. В программе Netemul в строке "Mac-адрес" можно задать новый адрес, но по умолчанию, при создании интерфейса, ему автоматически присваивается этот уникальный номер.

Задание 1. Построить сеть из двух ПК и свитча, изучить таблицу коммутации

В приведенной в этом примере схеме замените хаб на свитч и посмотрите у него таблицу коммутации (рис. 11.13).

Рис. 11.13. Схема сети по топологии звезда построена

На рисунке:

- красный индикатор означает, что устройство не подключено;

- желтый - устройство подключено, но не настроено;

- зеленый - знак того, что устройство подключено, настроено и готово к работе.

Пример 2. Изучаем сеть из двух подсетей и маршрутизатора

Постройте новую сеть (рис. 11.14). Разобьем нашу сеть на 2 подсети. Допустим, у нас есть пул адресов сети класса С. Разобьем его на 2 части: 192.168.1.0-192.168.1.127 (слева) и 192.168.1.128-192.168.1.255 (справа) с маской 255.255.255.128.

Рис. 11.14. Вариант сети из двух подсетей, соединенных маршрутизатором

Примечание

Обратите внимание на то, что число портов у коммутатора можно задавать. У нас на рисунке коммутатор шестипортовый.

Настройка компьютеров

Для настройки ip-адреса интерфейса ПК из меню правой кнопки мыши открываем окно Интерфейсы и для левой (первой), подсети выставляем ip-адреса от 192.168.1.1 до 192.168.1.5 и маску подсети 255.255.255.128. Затем для правой (второй) подсети выставляем ip-адреса от 192.168.1.129 до 192.168.1.133 и маску подсети 255.255.255.128. После нажатия на кнопку "ОК" или "Применить", мы можем наблюдать, как индикатор поменял цвет с желтого на зеленый и от нашего устройства, которому сейчас дали адрес, побежал кадр Arp-протокола. Это нужно для того, чтобы выявить, нет ли в нашей сети повторения адресов. В поле "Описание" необходимо имя каждому компьютеру. Оно в дальнейшем будет всплывать в подсказке при наведении мыши на устройство, а также при открытии журнала для устройства заголовок будет содержать именно это описание.

Настройка маршрутизатора

Пока послать сообщения из одной такой подсети в другую мы не можем. Необходимо дать IP адреса каждому интерфейсу маршрутизатора, а на конечных узлах установить шлюзы по умолчанию. В подсети левее маршрутизатора у всех узлов должен быть шлюз 192.168.1.126, правее - 192.168.1.254 (рис. 11.15 и рис. 11.16).

Рис. 11.15. Настройка шлюза по умолчанию, а также IP и маски для LAN3 (для левой подсети)

увеличить изображение

Рис. 11.16. Настройка шлюза по умолчанию, а также IP и маски для LAN4 (для правой подсети)

Шлюзы мы задали и теперь у нас полностью рабочая сеть. Давайте рассмотрим свойства ее объектов.

Свойства коммутатора Откроем его таблицу коммутации (рис. 11.17). Сейчас она абсолютно пустая, т.к. не было ни одной передачи данных. Но при этом у нас есть возможность добавить статическую запись, для этого необходимо заполнить все поля соответствующими данными и нажать кнопку "Добавить".

увеличить изображение

Рис. 11.17. Таблица коммутации коммутатора

Свойства маршрутизатора

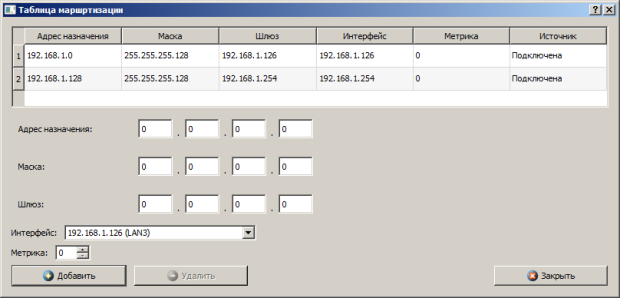

В контекстном меню изучим пункты: Таблица маршрутизации, Arp-таблица, Программы. Arp-таблица пуста (по той же причине, что и таблица коммутации), но в нее также можно добавить статические записи. В таблице маршрутизации мы видим 2 записи (рис. 11.18). Эти записи соответствуют нашим подсетям, о чем говорят надписи в столбце Источник. В качестве источника может быть протокол RIP, установить который можно с помощью пункта Программы. В столбец Шлюз заносится адрес следующего маршрутизатора (или адрес шлюза, если другого маршрутизатора нет). В столбце Интерфейс адрес порта, с которого будем отправлять данные. В эту таблицу тоже можно занести статические записи, а в столбце Источник появится надпись Статическая.

Рис. 11.18. Таблица маршрутизации маршрутизатора

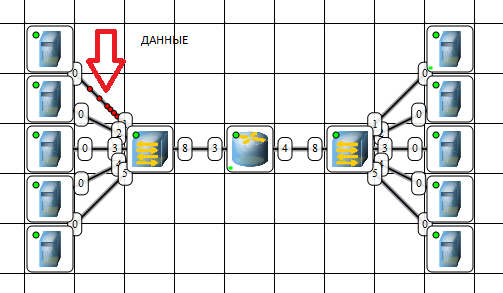

Тестирование сети (Отправка пакетов)

Давайте проверим, насколько правильно функционирует сеть. Для того, чтобы отправить пакеты, выберите на панели инструментов значок  . При наведении мыши на рабочую область вы увидите оранжевый кружок, это значит, что надо указать от какого компьютера данные будут отправлены. Мы пошлем данные от компьютера, отмеченного на рисунке стрелкой (рис. 11.19).

. При наведении мыши на рабочую область вы увидите оранжевый кружок, это значит, что надо указать от какого компьютера данные будут отправлены. Мы пошлем данные от компьютера, отмеченного на рисунке стрелкой (рис. 11.19).

увеличить изображение

Рис. 11.19. Показан ПК, оправляющий данные

Нажимаем на кнопку Далее. Теперь вам надо выбрать получателя (рис. 11.20).

Рис. 11.20. Показан ПК, получающий данные

Далее нажимаем кнопку Отправка и наблюдаем бегущие по сети кадры (рис. 11.21).

Рис. 11.21. По сети идут кадры данных

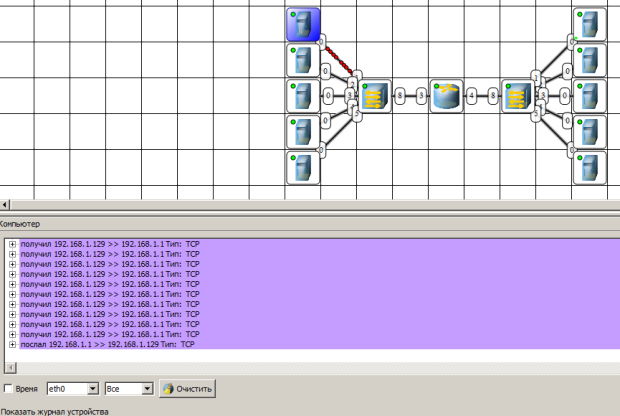

У каждого устройства в контекстном меню есть пункт "Показать журнал", можно открыть этот журнал и увидеть всю необходимую информацию о пакете, пришедшем (или отправленном), и его содержимое – рис. 11.22. На этом рисунке журнал открыт для ПК-получателя пакетов.

увеличить изображение

Рис. 11.22. Журнал устройства показывает, какую информацию содержали кадры данных

Задание 2. Построить сеть из восьми ПК, хаба, коммутатора и роутера. Настроить ее правильную работу

Построить сеть как на рис. 11.23 и настройте ее работу.

Рис. 11.23. Две подсети по топологии звезда

Краткие итоги

В лабораторной работе мы познакомились с интерфейсом эмулятора сети Netemul и выполнили серию практических задач, промоделировав и настроив работу серии локальных сетей (сеть из двух ПК и коммутатора, сеть из двух ПК и свитча, сеть из двух подсетей и маршрутизатора, сеть из восьми ПК, хаба, коммутатора и роутера). Весь практикум по решению этих задач отображен в скринкасте, прилагаемом к данной работе.

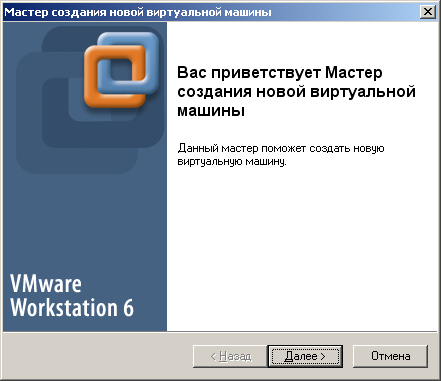

Лекция 12. Создание виртуальной машины с операционной системой Windows XP

Установка виртуальной машины на ПК

Виртуальную машину VMware Workstation часто применяют для одновременного запуска нескольких операционных систем на одном физическом компьютере. Наиболее важные функции VMware Workstation 6 включают в себя:

- поддержку хостовых ОС Windows и Linux

- до 10-ти виртуальных сетевых адаптеров в гостевой системе

- поддержку интерфейса USB 2.0

- возможность гибкого управления виртуальными сетями и дисками

- другое.

Виртуальная машина (ВМ) - программная система, эмулирующая аппаратное обеспечение некоторой платформы. ВМ может эмулировать работу, как отдельных компонентов аппаратного обеспечения, так и целого реального компьютера (включая процессор, BIOS, оперативную память, жёсткий диск и другие периферийные устройства). В последнем случае в ВМ, как и на реальный компьютер, можно устанавливать операционные системы (например, Windows). На одном компьютере может функционировать несколько виртуальных машин.

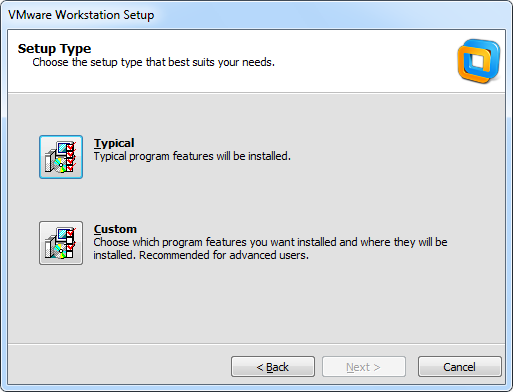

Ближайшими конкурентами VMware Workstation на данный момент являются продукты VirtualBox и Virtual PC, которые обладают существенно меньшими возможностями по сравнению с VMware Workstation. Ниже мы создадим две виртуальные машины (или более) и установим на них операционную систему Windows XP, для того, чтобы позднее настроить между этими станциями сетевое взаимодействие. Порядок наших ближайших действий будет таким:

- установка виртуального ПК

- установка на виртуальном ПК ОС Windows XP

- настройка на виртуальном ПК сети и Интернет

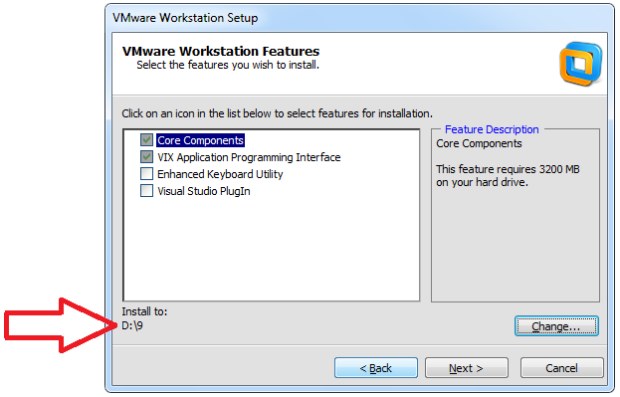

Для копирования файлов VMware Workstation 6 на физический ПК запускаем файл

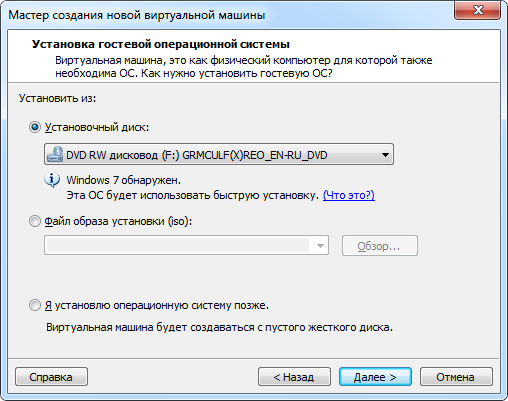

и выполняем весь процесс установки этой программы с настройками по умолчанию. После русификации программы появиться окно, изображенное на рис. 12.1.

увеличить изображение

Рис. 12.1. Программа VMware Workstation 6 на физический ПК установлена

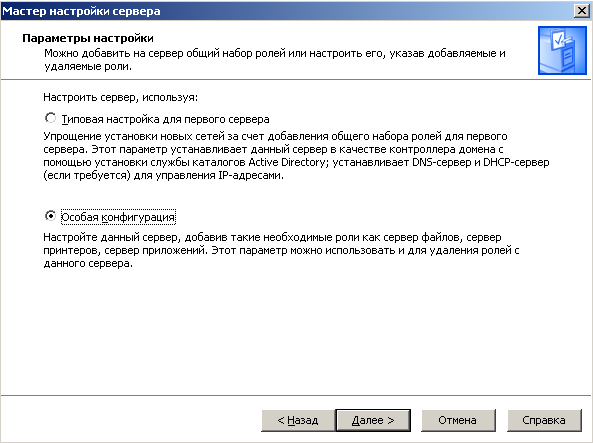

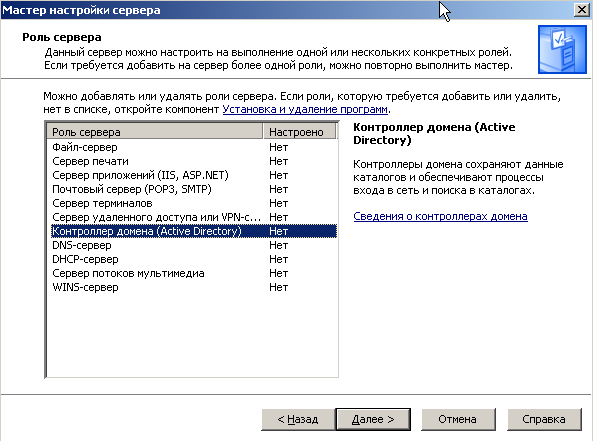

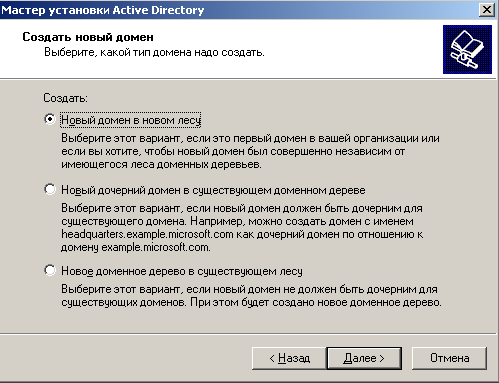

Настройка виртуальной машины

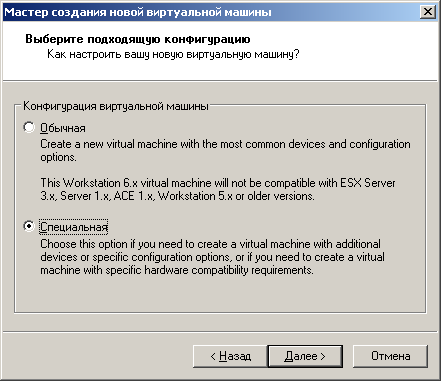

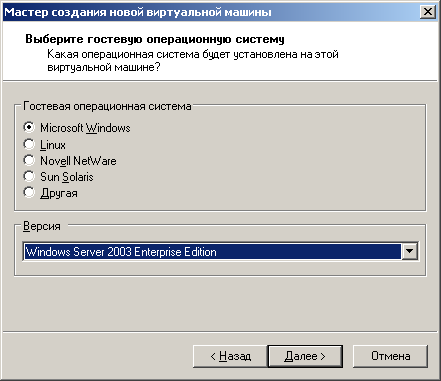

Нажмем на кнопку  и будем создавать виртуальную машину не по шаблону (переключатель Обычная), а с нашими настройками (переключатель Специальная) – рис. 12.2.

и будем создавать виртуальную машину не по шаблону (переключатель Обычная), а с нашими настройками (переключатель Специальная) – рис. 12.2.

Рис. 12.2. Устанавливаем переключатель Специальная

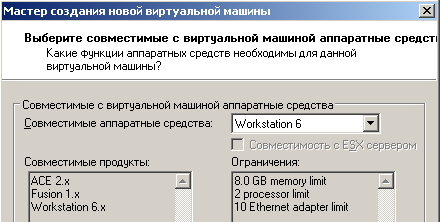

Следующие 2 окна оставляем с настройками по умолчанию (рис. 12.3 и рис. 12.4).

Рис. 12.3. Виртуальная машина версии Workstation 6

Рис. 12.4. Сеть будет основана на Windows XP

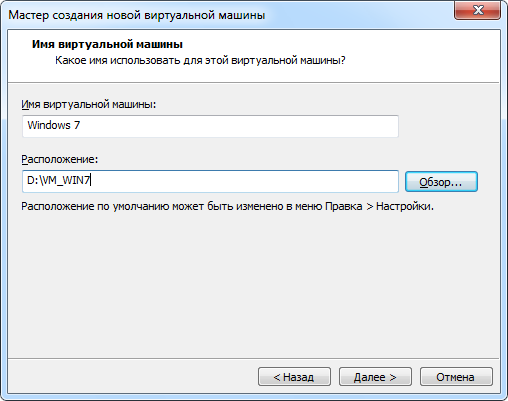

Стандартный путь для нахождения файлов виртуальной машины мы изменим (рис. 12.5).

Рис. 12.5. Указываем путь для нахождения файлов виртуальной машины

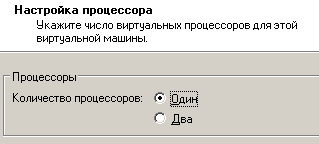

Следующие 2 окна оставляем с настройками по умолчанию (рис. 12.6 и рис. 12.7).

Рис. 12.6. Окно настройки процессора

Рис. 12.7. Для Windows XP рекомендованная память 256 Мб

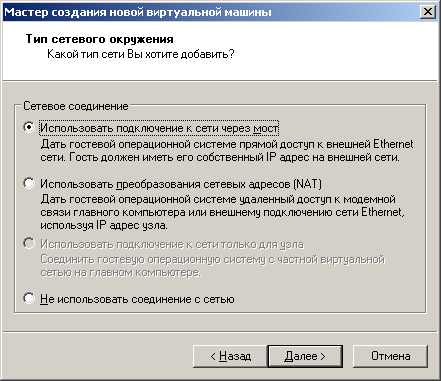

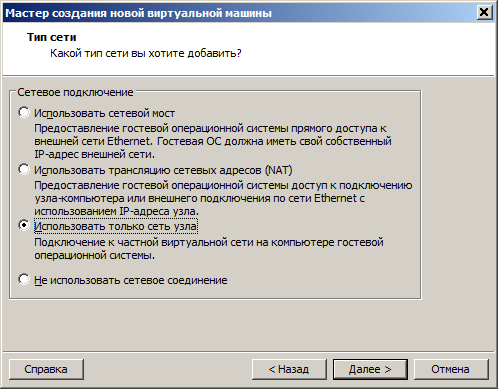

Следующий шаг показан на рис. 12.8.

Рис. 12.8. Устанавливаем третий переключатель сверху

Сетевой мост (bridge) — сетевое устройство, предназначенное для объединения сегментов компьютерной сети разных топологий и архитектур. Коммутатор (свитч) и мост аналогичны по функциональности.

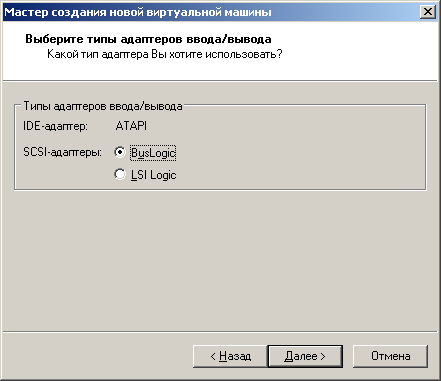

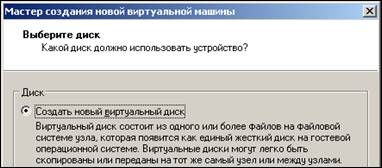

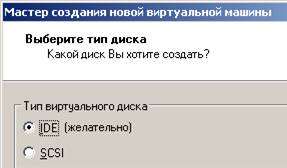

Все следующие окна оставляем с настройками по умолчанию (рис. 12.9 - 12).

Рис. 12.9. Выбираем сетевой адаптер

Рис. 12.10. Создаем виртуальный диск

Рис. 12.11. Выбираем тип виртуального диска

Рис. 12.12. 8 Гб для размещения XP достаточно (этот кусок будет отрезан от нашего винчестера)

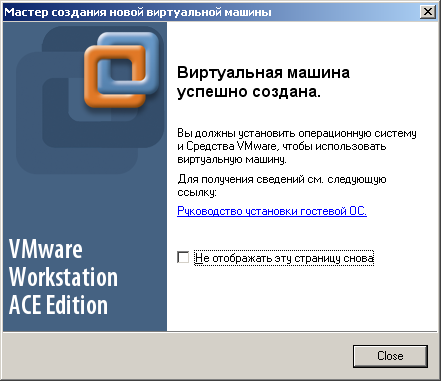

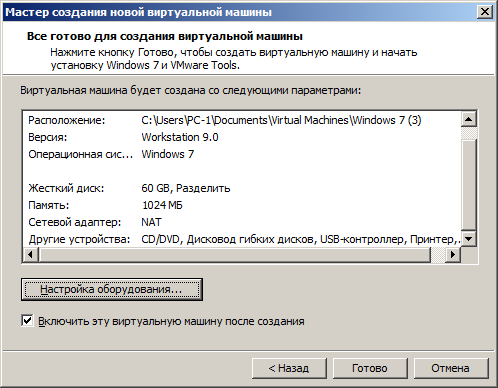

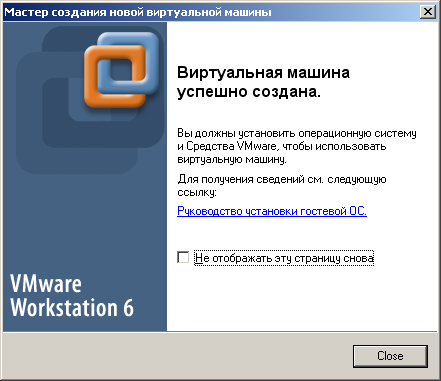

После нажатия на кнопку Готово получаем следующее сообщение (рис. 12.13)

Рис. 12.13. Машина создана

Задание 1. Установите виртуальную машину со всеми настройками по умолчанию.

Установка на виртуальную машину ОС Windows XP

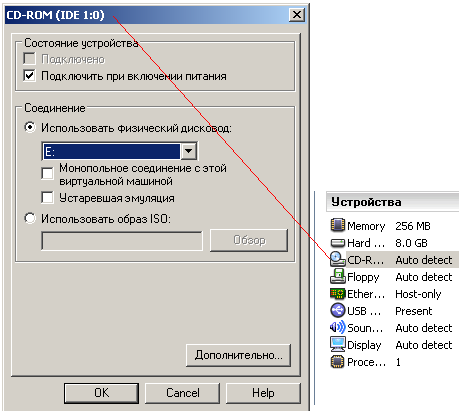

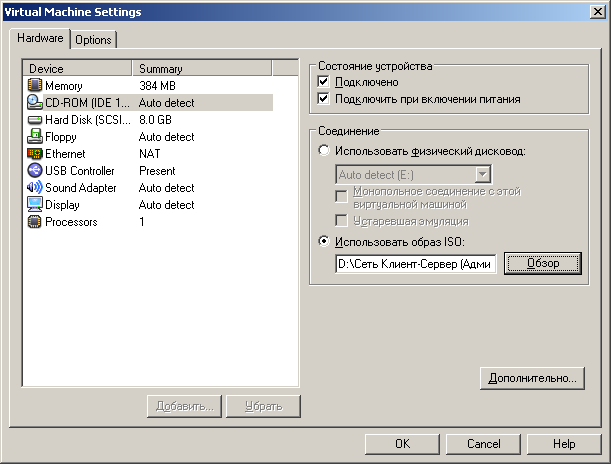

Далее установим на виртуальную машину ОС Windows XP. Для этого установим дистрибутив ОС в привод и настроим свойства виртуального CD-ROM (рис. 12.14).

Рис. 12.14. При таких настройках виртуальная машина видит привод как собственный

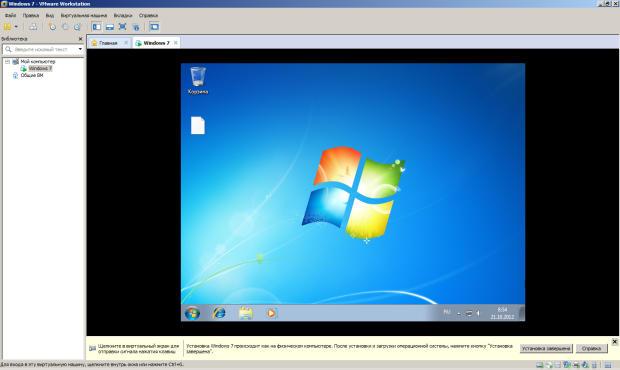

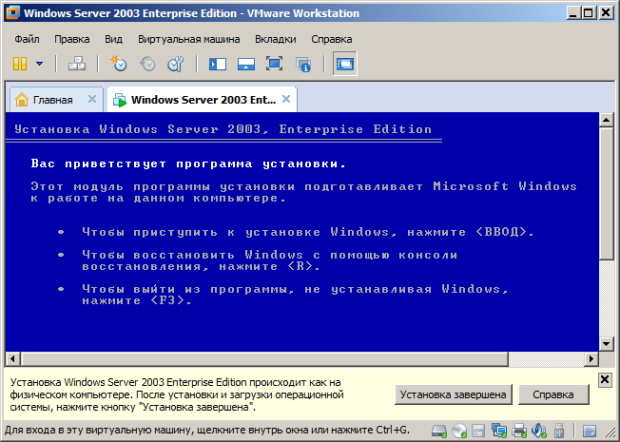

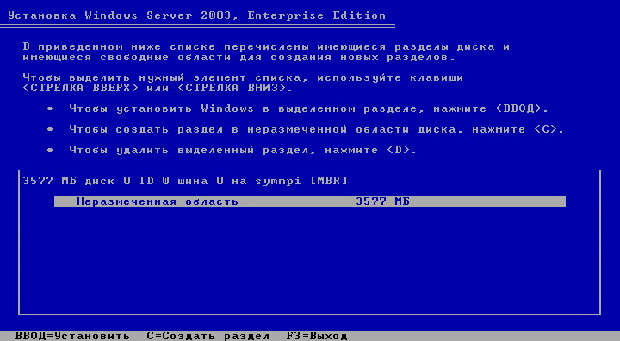

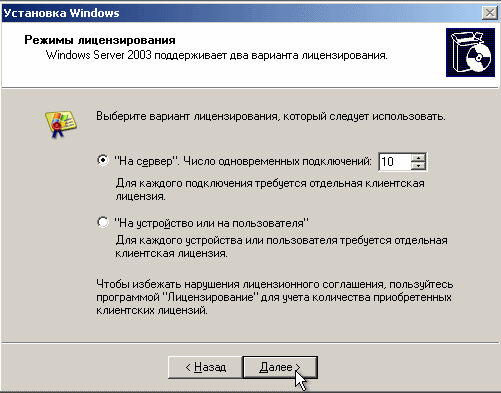

Далее зеленой кнопкой запускаем виртуальную машину и жмем F2 для входа в BIOS и установки там загрузки виртуальной машины с CD-ROM, т.е. выполняем в БИОСе команду Boot-CD ROM Drive. Начинается стандартная установка Windows XP (рис. 12.15).

Рис. 12.15. Одно из окон установки Windows XP на VMware Workstation 6

После завершения установки Windows XP установим еще одну рабочую станцию, но, другим способом, а именно – клонируя ранее установленную машину.

Задание 2. Установите на виртуальную машину ОС Windows XP, используя ISO образ этой операционной системы.

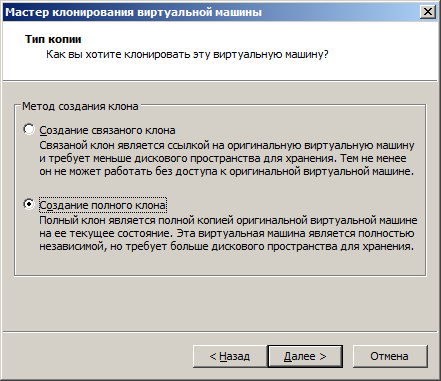

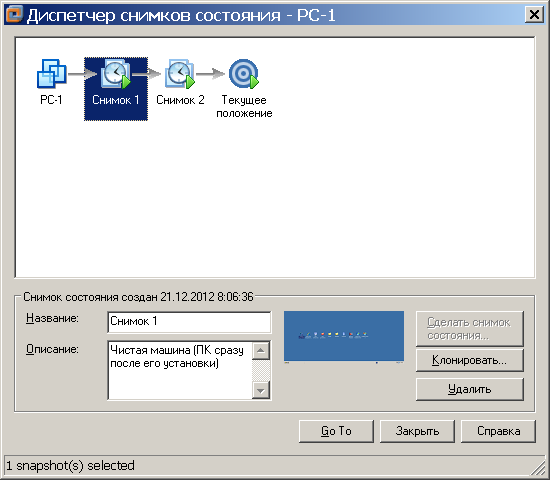

Клонирование виртуальной машины

Полную копию виртуальной машины и ее настроек, можно сделать операцией клонирования. Причем, процесс клонирования машины с установленной на ней ОС существенно быстрее по времени, чем выполнить непосредственную установку машины и установку ОС на нее. Иначе говоря, клонирование ускоряет процесс установки и настройки виртуальной сети.

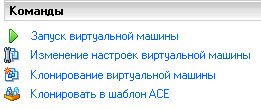

Выключим первую машину, завершив на ней работу Windows XP (Питание отключено) и выполним команду клонирования виртуальной машины (рис. 12.16).

Рис. 12.16. Показана команда клонирования виртуальной машины

На первом шаге мастера клонирования настройки не меняем (рис. 12.17).

Рис. 12.17. Источник клона

Далее выбираем тип клона (рис. 12.18).

Рис. 12.18. Тип клона

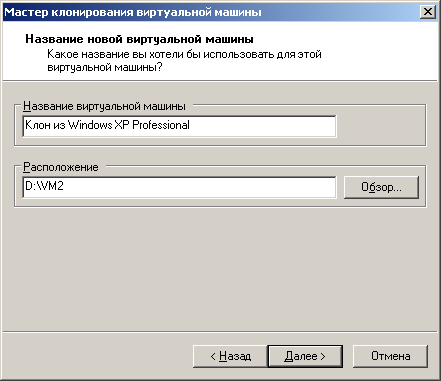

Стандартное расположение машины мы поменяем, но русские символы лучше не использовать (рис. 12.19).

Рис. 12.19. Создаем путь к машине 2

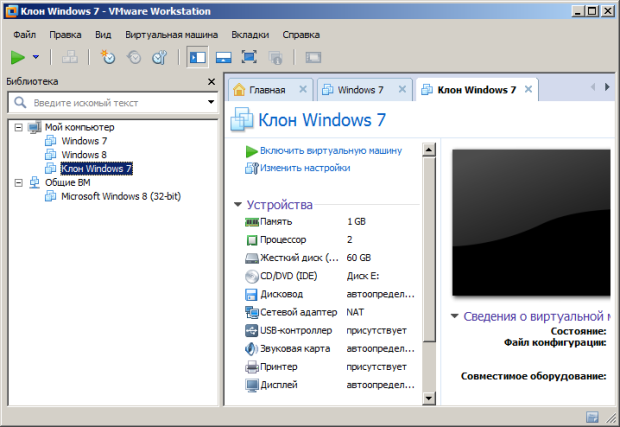

По завершению клонирования вторая виртуальная машина будет установлена (рис. 12.20).

Рис. 12.20. Клон успешно создан

Краткие итоги

В лекциии мы рассмотрели варианты установки и настройки виртуальной машины на физическом (настольном) ПК, а также вопрос клонирования виртуальной машины. Эти вопросы проиллюстрированы в скринкасте, который прилагается к этой лекции.

Лекция 13. Установка виртуальной машины

Лекция 14. Настройка виртуальной сети

Лекция 15. Настройка связи между ПК в виртуальной сети

Настраиваем виртуальный ПК для работы в сети

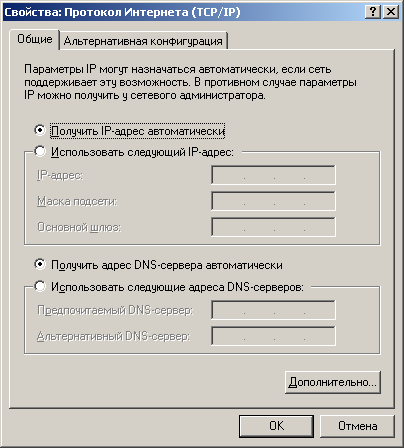

Запускаем обе, ранее созданные нами виртуальные машины командой ВМ -Питание Power On. Для работы в сети настроем сначала первую машину. Для этого в Панели управления найдем Сетевые подключения-Подключение по локальной сети-Свойства, затем находим свойства Протокола Интернет (TCP/IP) и пишем IP-адрес и Маску подсети как на рис. 15.1.

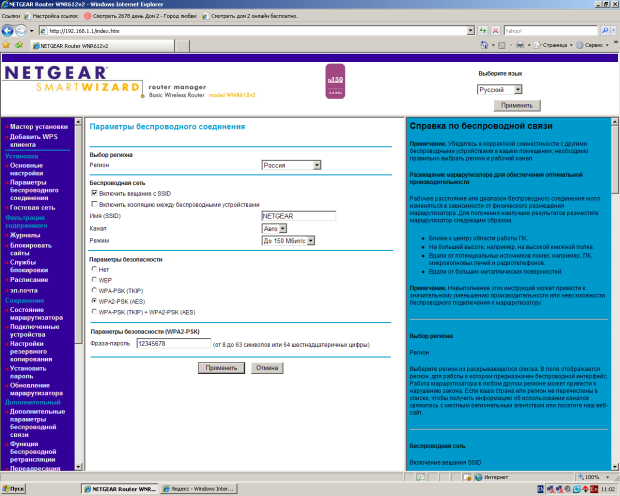

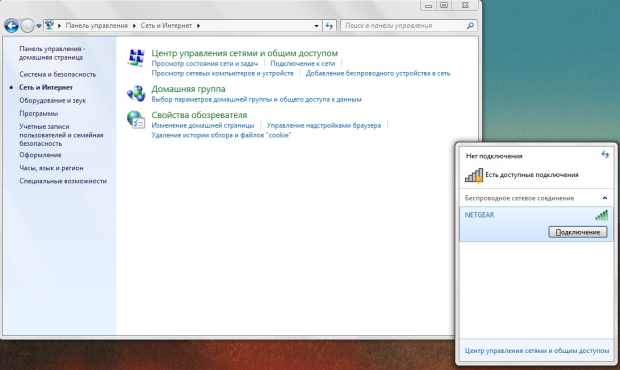

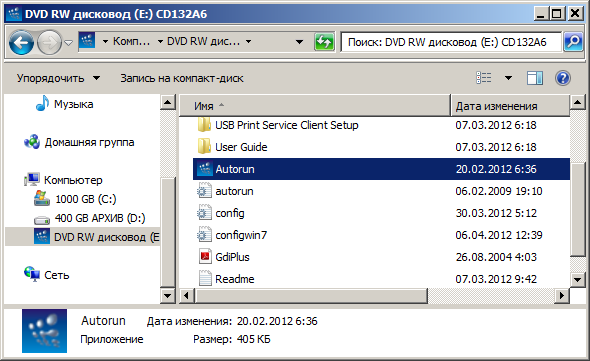

Рис. 15.1. Настраиваем BM-1

Совет

Вам придется периодически переходить от окна физического ПК к окну виртуального ПК. Для этого нажимайте на сочетания клавиш Ctrl+Alt

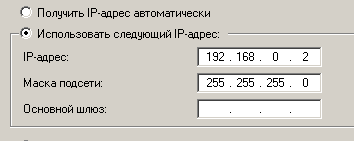

Аналогично включим и настроим вторую машину (рис. 15.2).

Рис. 15.2. Настраиваем ВМ-2

Настраиваем виртуальную сеть

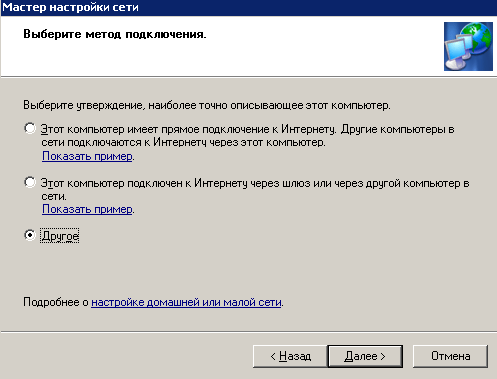

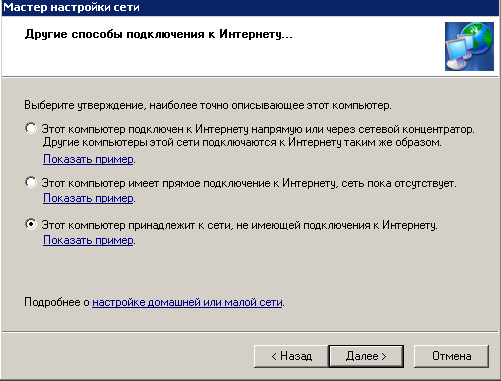

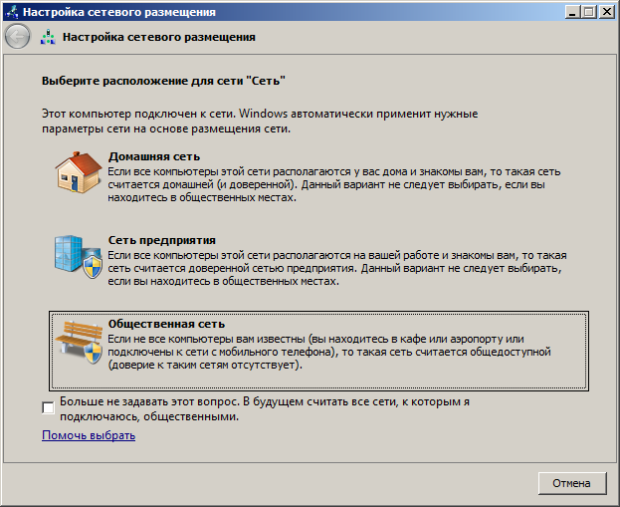

Для настройки сети выполним команду Сетевое окружение-Установить домашнюю или малую сеть (рис. 15.3 и 4).

Рис. 15.3. Выбираем переключатель Другое

Рис. 15.4. Установим третий переключатель сверху

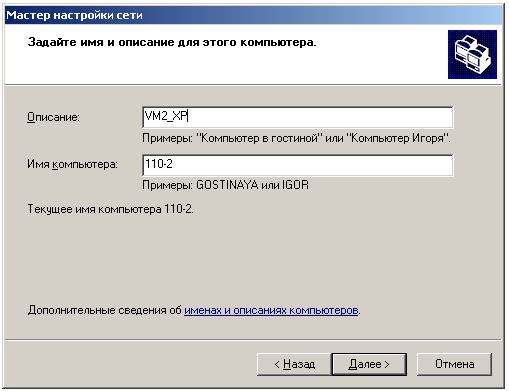

Присвоим машине сетевое имя (рис. 15.5).

Рис. 15.5. Даем машине имя и описание

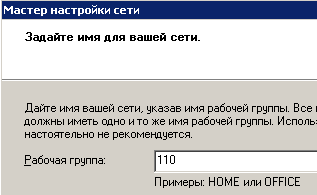

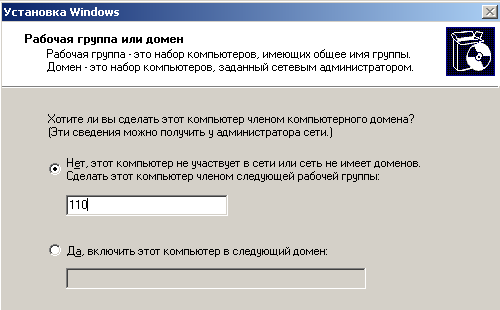

На следующем шаге (нажав Далее) создадим рабочую группу 110 (рис. 15.6).

Рис. 15.6. Задаем имя для локальной сети

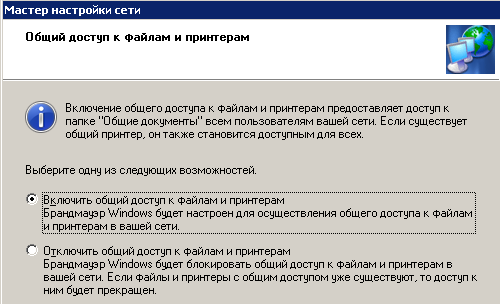

Снова Далее и включим общий доступ (рис. 15.7).

Рис. 15.7. Установим верхний переключатель

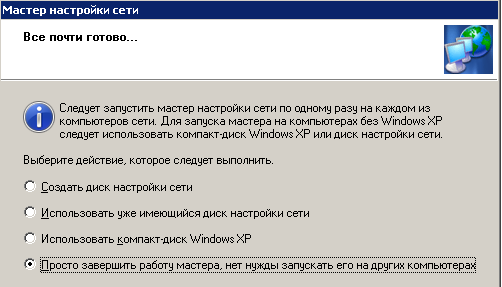

Работу мастера завершаем (рис. 15.8).

Рис. 15.8. Устанавливаем первый переключатель снизу

Эта машина настроена для работы в сети, перезагружаем ее и аналогично настроим другой виртуальный ПК, также включив его в рабочую группу 110. Перезагружаем. Сетевая настройка обоих машин завершена.

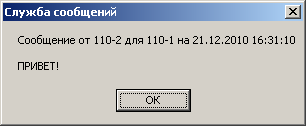

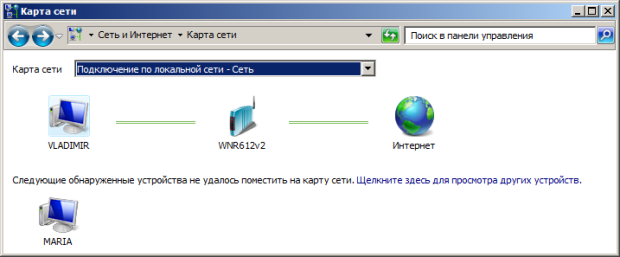

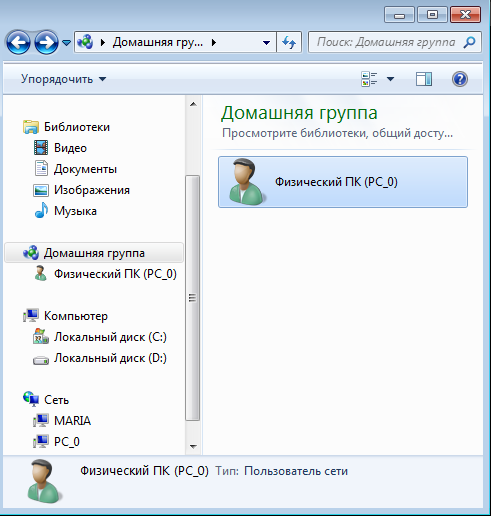

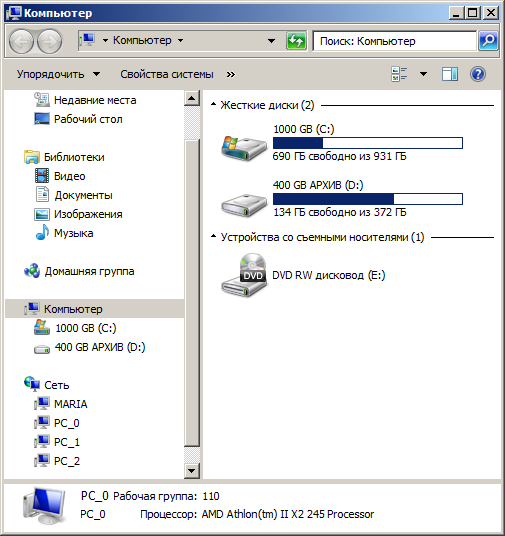

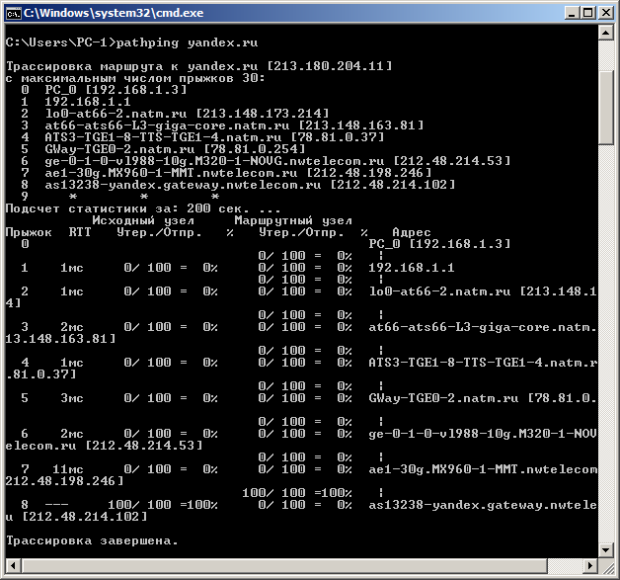

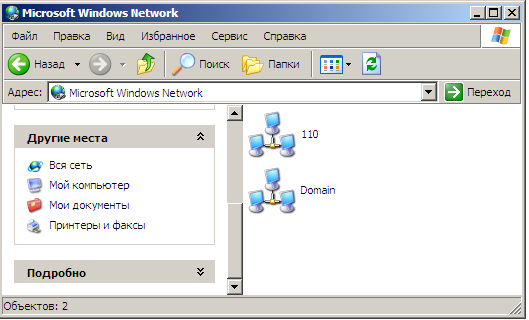

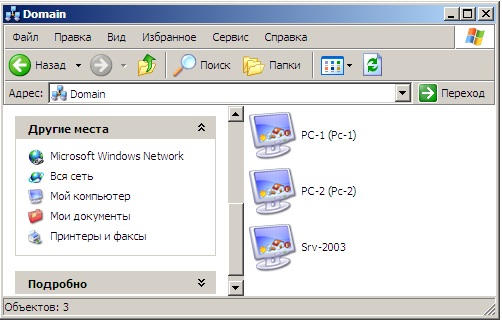

Проверяем работу виртуальных машин в сети

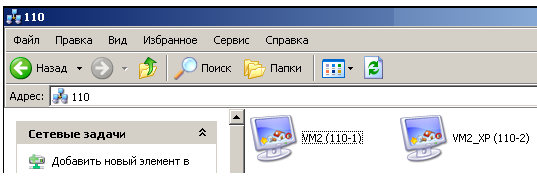

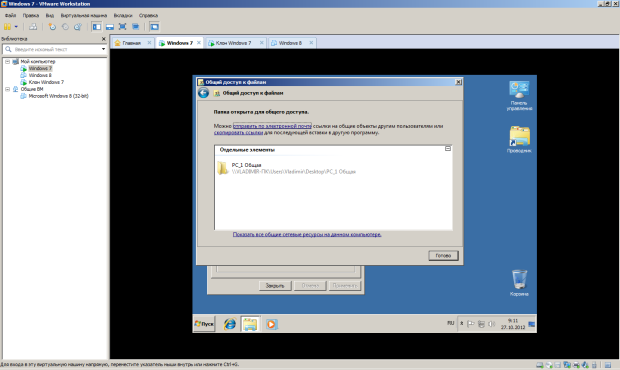

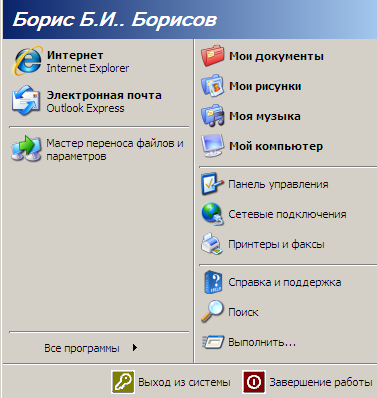

Попробуем зайти с первой машины на вторую и наоборот. Для этого войдем в Сетевое окружение и выполним команду Отобразить компьютеры рабочей группы. Если все нормально, то в рабочей группе 110 мы увидим машину 1 и машину 2 (рис. 15.9).

Рис. 15.9. Локальная виртуальная сеть настроена

Далее мы можем работать с такой сетью, как с обычной. Например, создать папки с общим доступом. Однако, может выйти и такое сообщение (рис. 15.10).

Рис. 15.10. Нет доступа к рабочей группе 110

Примечание

Одной из причин конфликтов в локальной сети (отсутствие общего доступа между ресурсами) может быть установка разного времени на рабочих станциях, т.е. для обеих машин таймер времени должен быть синхронным. Еще причина – использование нелицензионной операционной системы. Другие причины мы изучим позднее.

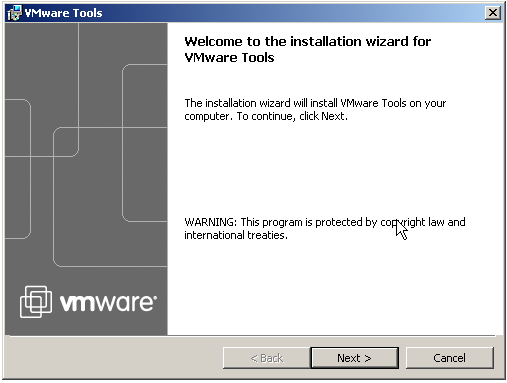

Установка средств Wmware

Чтобы получить доступ из виртуальной машины к файлам на физическом ПК потребуется команда ВМ-Установка средств Wmware (рис. 15.11).

Рис. 15.11. Окно начала установки средств Wmware

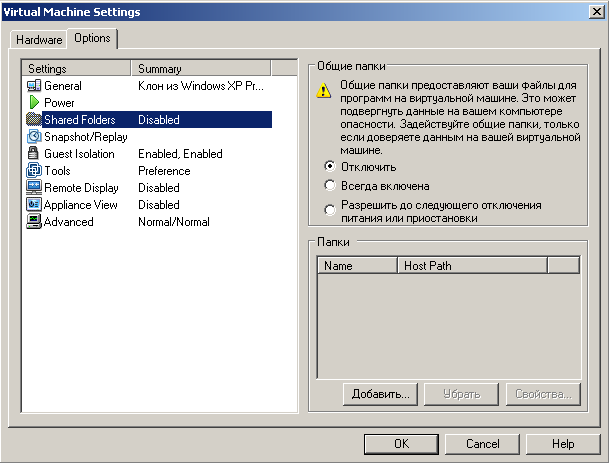

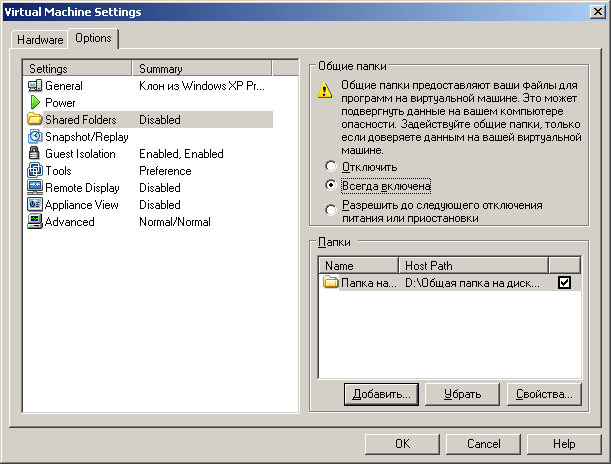

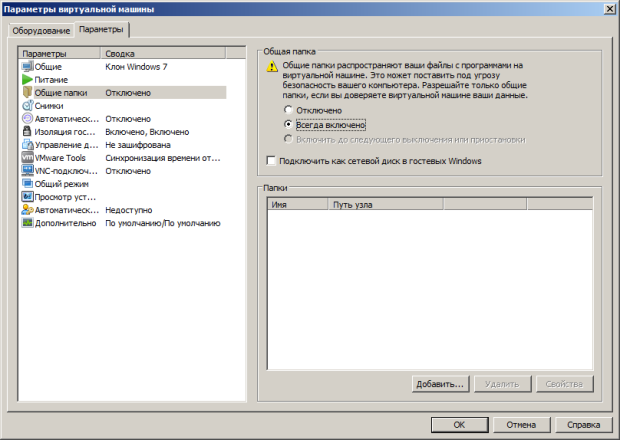

После инсталляции средств и перезагрузки виртуальной машины на рабочем столе Windows XP появится соответствующий значок . Далее выполним команду ВМ-Настройки и откроем вкладку Опции (Options) и встанем курсором на строчку папок с общим доступом (рис. 15.12).

Рис. 15.12. Папки с общим доступом пока недоступны и пусты

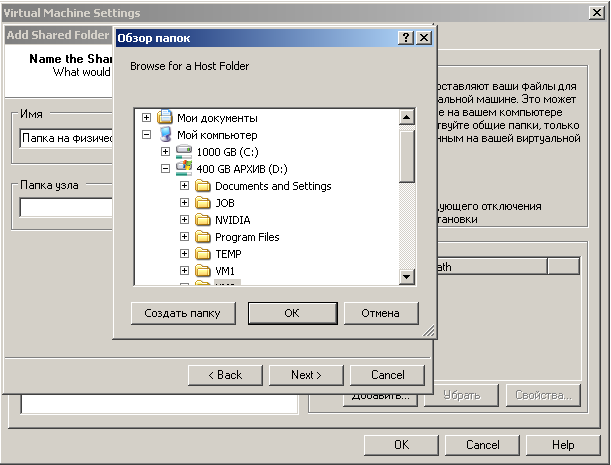

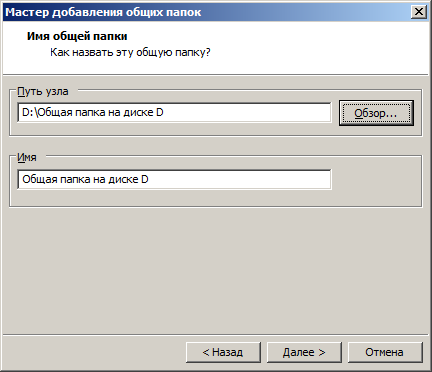

Нажимаем на кнопку Добавить, дадим этой папке имя и укажем диск для нее (рис. 15.13).

Рис. 15.13. Задаем параметры для папки с общим доступом

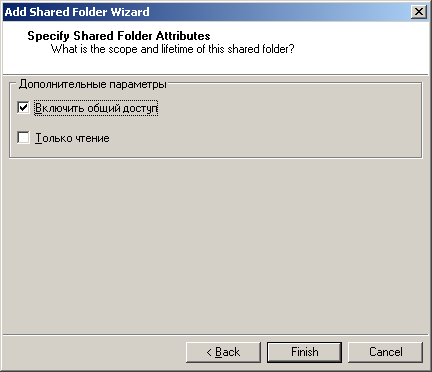

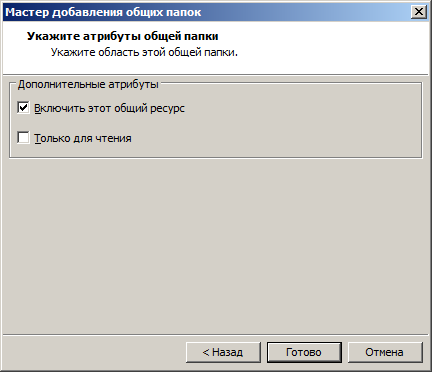

Далее активируем атрибуты папки (рис. 15.14).

Рис. 15.14. В этом окне нам нужны оба флажка

В следующем окне устанавливаем переключатель Всегда включена (рис. 15.15).

Рис. 15.15. Активируем этот переключатель

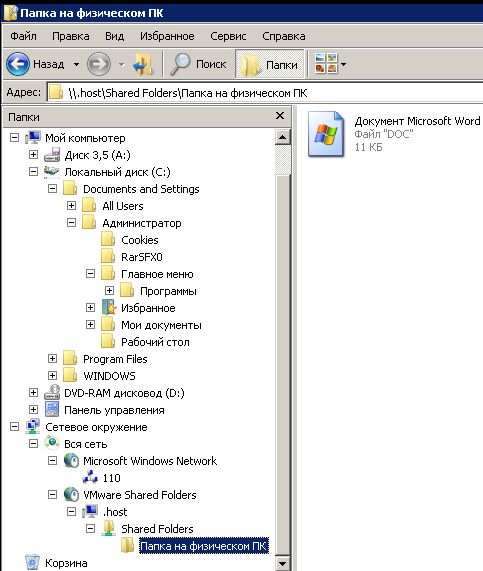

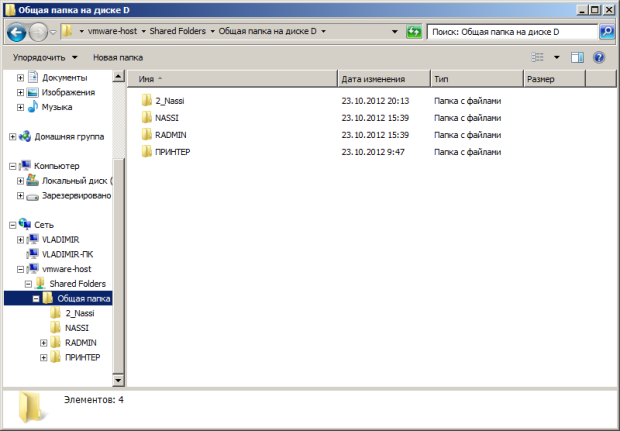

Теперь при просмотре всей сети мы увидим папку на нашем физическом ПК, т.е. через значок VMware Shared Folders у нас есть связь физического ПК с виртуальными машинами (рис. 15.16).

Рис. 15.16. Связь физической машины с виртуальной установлена

Теперь на виртуальную машину мы можем устанавливать любой soft.

Примечание

Обратите внимание на то, что установка средств Wmware решает сразу и другие проблемы, например, настройку драйверов устройств на виртуальном ПК.

Совет

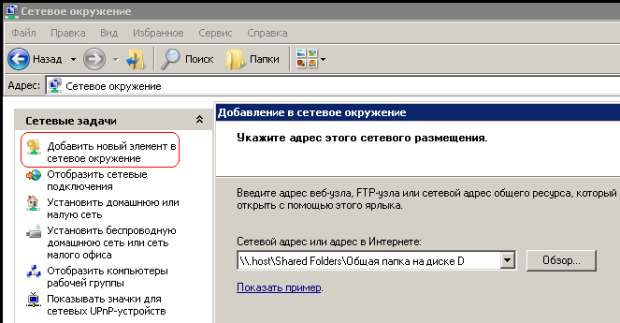

Если общая папка на физическом ПК не видна, то в Сетевом окружении вы ее можете добавить, используя команду Добавить новый элемент в сетевом окружении (рис. 15.17).

Рис. 15.17. Красным отмечена команда Добавить новый элемент в сетевом окружении

Краткие итоги

В этой работе мы научились настаивать связи между ПК в виртуальной сети, а также производить установку на ВМ средств Wmware. По лабораторной работе имеется скринкаст.

Лекция 16. Общий доступ к ресурсам сети

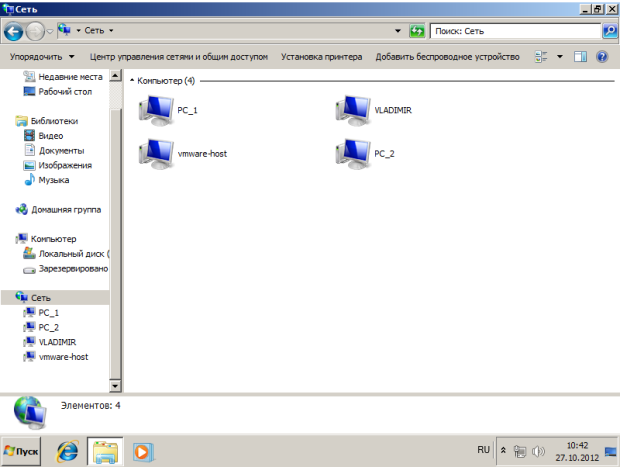

Поиск других ПК в сети

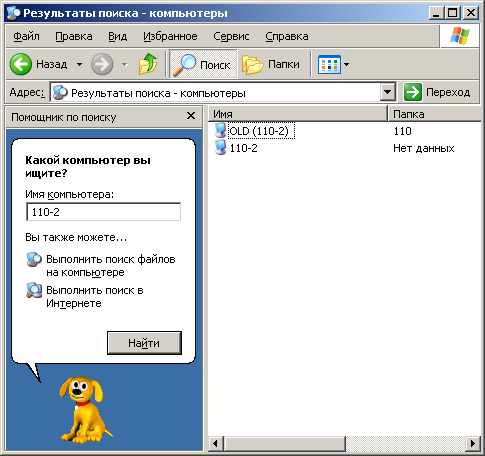

Поиск компьютеров и рабочих групп в сети возможен с помощью поисковой системы Windows XP. Зайдите в "Сетевое окружение" и нажмите на клавишу F3, затем заполните поле "Введите имя искомого компьютера или его IP адрес". Мы будем искать, например, второй ПК в рабочей группе 110 (рис. 16.1).

Рис. 16.1. Поиск компьютера 110-2 в сети

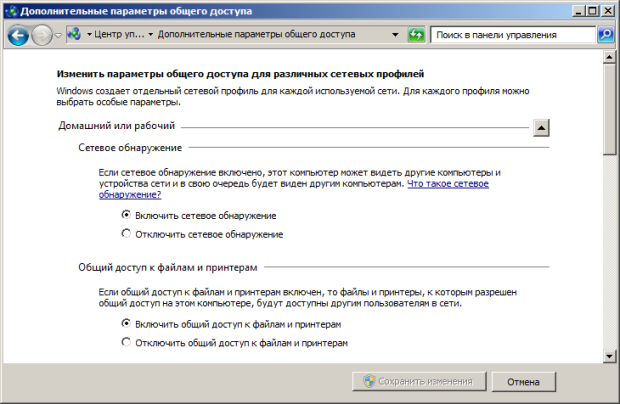

Настройка_11 общего доступа к сетевым ресурсам

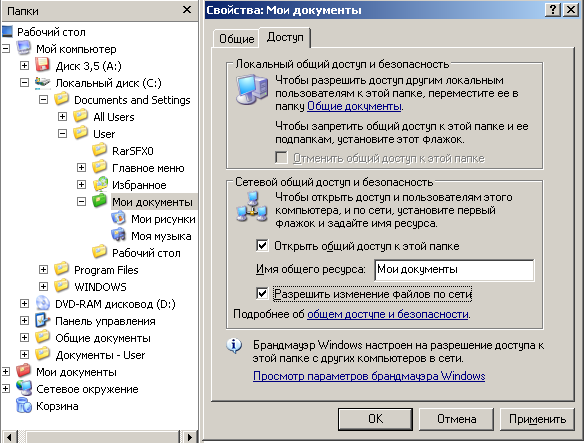

В этом примере мы сделаем общей папку Мои документы.

Простой общий доступ к файлам

Правой кнопкой мыши щелкните на папке Мои документы и выполните команду Свойства-Доступ. На вкладке Доступ установите флажки как на рис. 16.2.

Рис. 16.2. В окне Мои документы активна вкладка Доступ

После закрытия данного окна с новыми настройками на значке папки Мои документы появиться рука, что означает, что этот ресурс сети – общий.

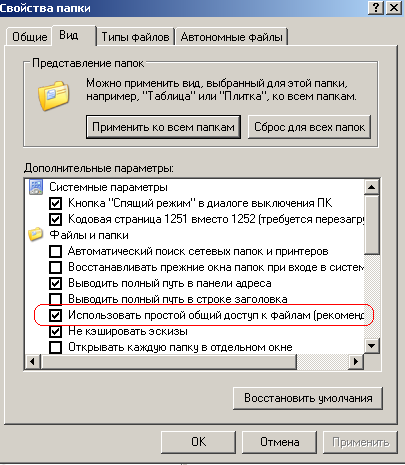

Расширенный общий доступ к файлам

Обычно достаточно режима "Простой общий доступ к файлам", однако, если требуется более серьёзное разграничение прав пользователей, то необходимо включить "Расширенный общий доступ", для этого, в любом окне нужно выбрать: Сервис-Свойства папки-Вид, и убрать галочку с параметра "Использовать простой общий доступ к файлам" (рис. 16.3).

Рис. 16.3. Задаем Расширенный общий доступ

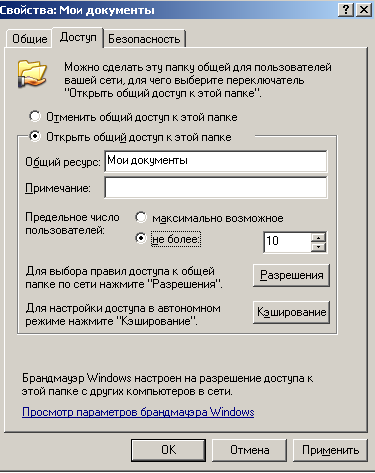

Снова для папки Мои документы выполняем команду Свойства – Доступ (рис. 16.4).

Рис. 16.4. Активна вкладка Доступ

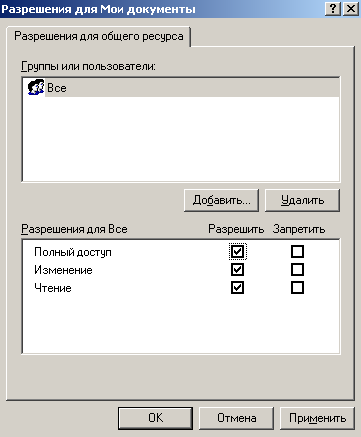

Теперь мы видим новый элемент - кнопку "Разрешения", которая задает пользователей, которым будет доступна данная папка (рис. 16.5).

Рис. 16.5. Разрешено всем все

Возможные проблемы с общим доступом к ресурсам сети

Если создать сетевой доступ к ресурсам не получается, то постарайтесь исправить ситуацию, придерживаясь следующих рекоммендаций:

- Проверьте правильность сетевых настроек антивируса и брандмауэра.

- Не используйте в именах компьютера русские буквы, это может привести к программным ошибкам.

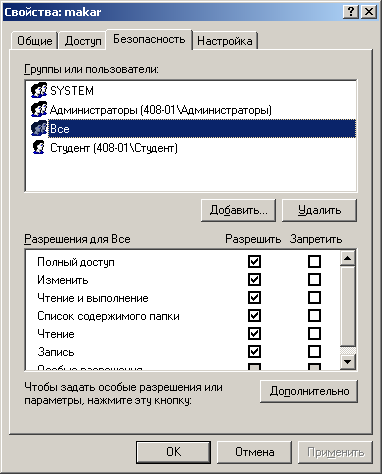

- Измените необходимые разрешения прав пользователя на вкладке Безопасность (рис. 16.6):

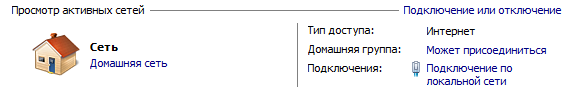

Рис. 16.6. Всем пользователям даны все права - Вместо задания конкретного IP вручную можно установить переключатель на автоматическое определение IP (рис. 16.7).

Рис. 16.7. Переключатель получения IP автоматически - Время и дата на часах всех ПК должны быть одинаковы.

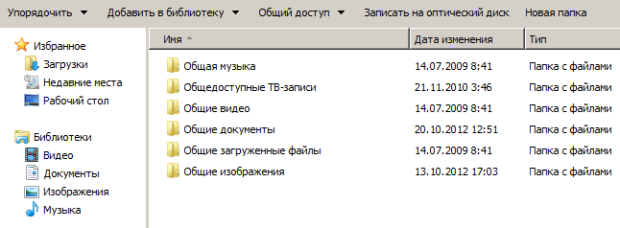

Создаем сетевой диск Z, общий для всех ПК

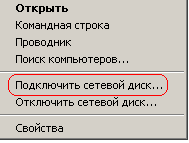

Каждый раз искать общую папку в Сетевом окружении не очень удобно. Имеет смысл подключить ее к вашему компьютеру в качестве сетевого диска. Он будет отображаться в списке дисков окна Мой компьютер, и вы сможете быстро работать с его содержимым. Чтобы подключить общую папку с другого компьютера как сетевой диск выполните команду Пуск - Мой компьютер - Сетевое окружение, затем выберите компьютер локальной сети и находящуюся на нем общую папку, которую вы хотите подключить на свой ПК в качестве сетевого диска. Щелкните по папке правой кнопкой мыши и выберите Подключить сетевой диск (рис. 16.8).

Рис. 16.8. Контекстное меню подключения сетевого диска

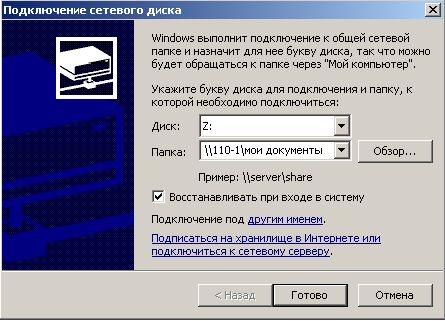

В появившемся окошке выберите букву, под которой сетевой диск будет отображаться в списке дисков вашего компьютера. Также отметьте галочкой пункт "Восстанавливать при входе в систему", чтобы при включении компьютера и загрузке Windows автоматически отображала сетевой диск в списке дисков вашего ПК (рис. 16.9).

Рис. 16.9. Назначаем диску букву Z

Теперь можете просто зайти в Мой компьютер, и вы увидите сетевой диск (рис. 16.10).

Рис. 16.10. В качестве сетевого диска будем использовать общую папку Мои документы, размещенную на ПК 110-1.

Настраиваем доступ к принтеру в локальной сети

Подключение сетевого принтера мы рассмотрим в двух вариантах.

Вариант 1. Принтер подключен к вашему ПК

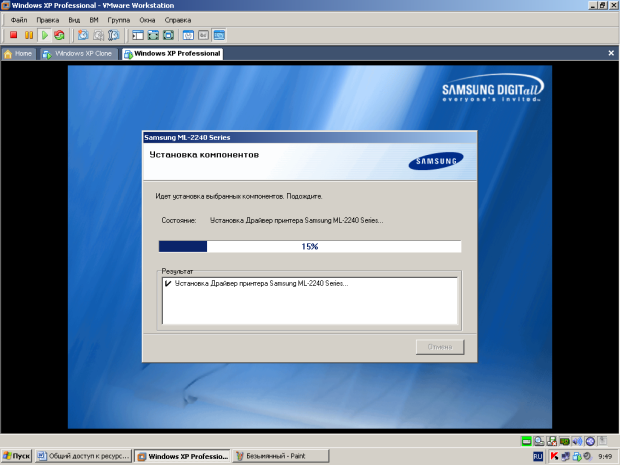

Первым делом подключим к виртуальному ПК физический принтер. Для этого драйвер принтера скопируем в общую папку на диске D, которая нами уже была создана ранее  . Затем произведем установку физического принтера на виртуальный ПК (рис. 16.11 и рис. 16.12).

. Затем произведем установку физического принтера на виртуальный ПК (рис. 16.11 и рис. 16.12).

увеличить изображение

Рис. 16.11. Драйвер принтера размещен в общей папке на диске D

увеличить изображение

Рис. 16.12. Производим установку физического принтера на виртуальный ПК

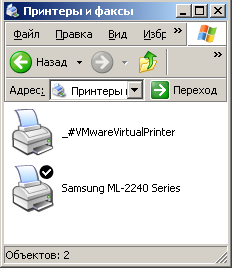

Теперь принтер подключен к вашему компьютеру, и необходимо открыть к нему доступ другим пользователям в локальной сети. Сделать это можно следующим образом. Выберите команду Пуск-Панель управления-Принтеры и другое оборудование-Принтеры и факсы (рис. 16.13)

Рис. 16.13. Физический принтер на виртуальном ПК обнаружен

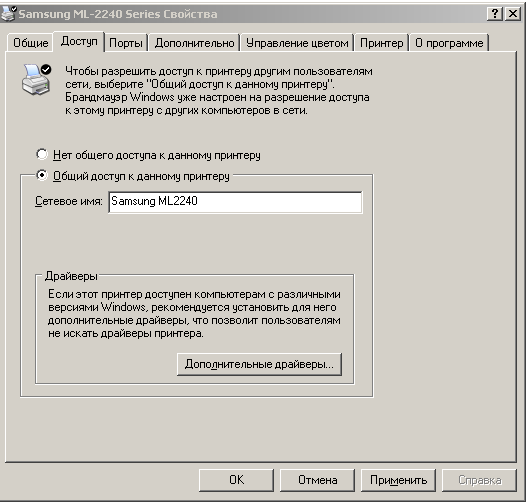

Щелкните на значке подключенного к компьютеру принтера правой кнопкой мыши и выберите команду СвойстваВ диалоговом окне Свойства: Принтер перейдите на вкладку Доступ и выберите переключатель Общий доступ к данному принтеруВведите в поле Сетевое имя название принтера, которое будет отображаться в сети (рис. 16.14).

Рис. 16.14. В свойствах принтера активна вкладка Доступ

Щелкните на кнопке OK, чтобы сохранить произведенные изменения. Теперь в окне Принтеры и факсы значок принтера будет дополнен изображением открытой ладони  .

.

Вариант 2. Принтер подключен не к вашему ПК

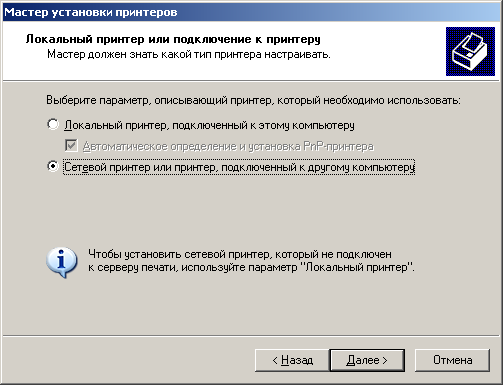

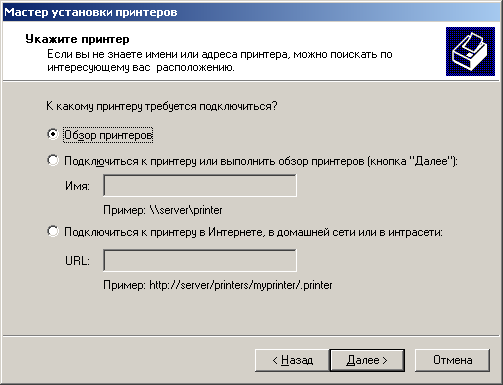

Если принтер подключен не к вашему компьютеру, а к другому компьютеру локальной сети или подключен в сеть через коммутатор, то настроить удаленный доступ к принтеру можно таким образом. Выберите команду Пуск-Панель управления-Принтеры и другое оборудование-Принтеры и факсы Щелкните на ссылке Установка принтера в левом меню Задачи печати В открывшемся окне мастера Установка принтеров щелкните на кнопке Далее. В новом окне выберите вариант Сетевой принтер или принтер, подключенный к другому компьютеру (рис. 16.15).

Рис. 16.15. Мастер установки принтеров

Выберите переключатель Обзор принтеров и щелкните на кнопке Далее (если вы знаете точный адрес принтера, можно указать его вручную) – рис. 16.16.

Рис. 16.16. Указание типа принтера

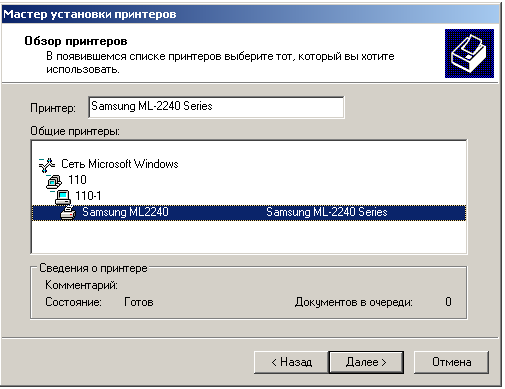

В предложенном списке принтеров, доступных в локальной сети, выберите нужный вариант (рис. 16.17).

Рис. 16.17. Выбираем принтер, подключенный к другому ПК

Чтобы принтер использовался в системе по умолчанию, выберите переключатель Да и щелкните на кнопке Далее (рис. 16.18). На этом настройка доступа к сетевому принтеру завершена.

Рис. 16.18. Будем использовать этот принтер по умолчанию

Щелкните на кнопке Готово, и окно мастера Установка принтеров будет закрыто. Теперь печать любых документов из любых программ MS Windows XP будет передаваться на указанный принтер.

Краткие итоги

В лекции мы изучили, как создать общий доступ к сетевым ресурсам (файлам, папкам, принтерам), а также, как настраить доступ к принтеру по сети. По теме лекции имеется скринкаст.

Лекция 17. Общий доступ к ресурсам

Лекция 18. Безопасность сети

Лекция 19. Обеспечение безопасности локальной сети

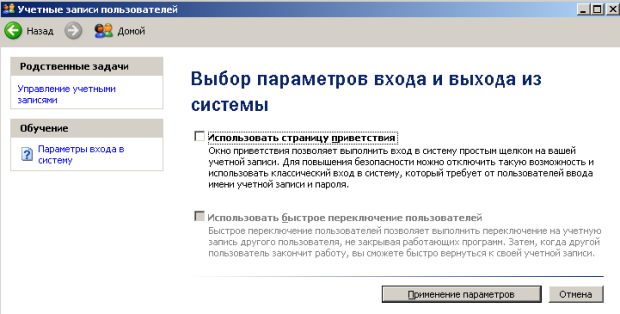

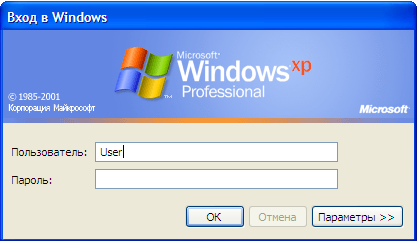

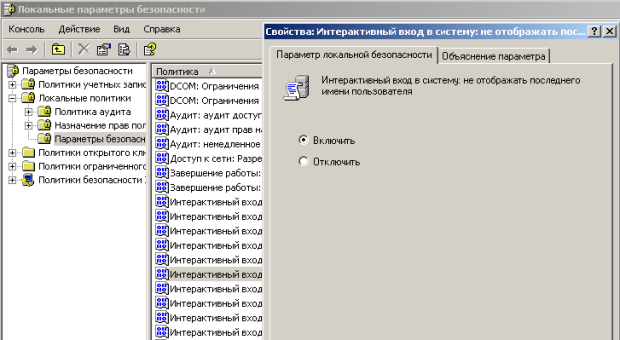

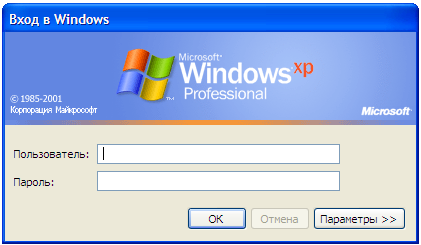

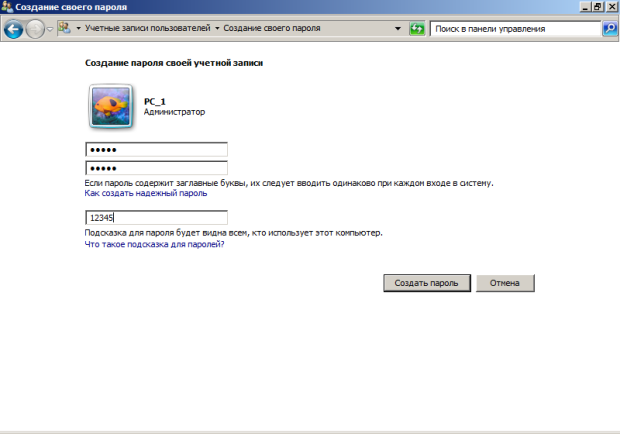

Шаг 1. Меняем учетную запись администратора (Пользователь Администратор с пустым паролем - это уязвимость)

Часто при установке Windows пароль администратора пустой и этим может воспользоваться злоумышленник. Иначе говоря, при установке Windows XP в автоматическом режиме с настройками по умолчанию мы имеем пользователя Администратор с пустым паролем и любой User может войти в такой ПК с правами администратора. Чтобы решить проблему выполним команду Мой компьютер-Панель управление-Администрирование-Управление компьютером-Локальные пользователи-Пользователи (рис. 19.1).

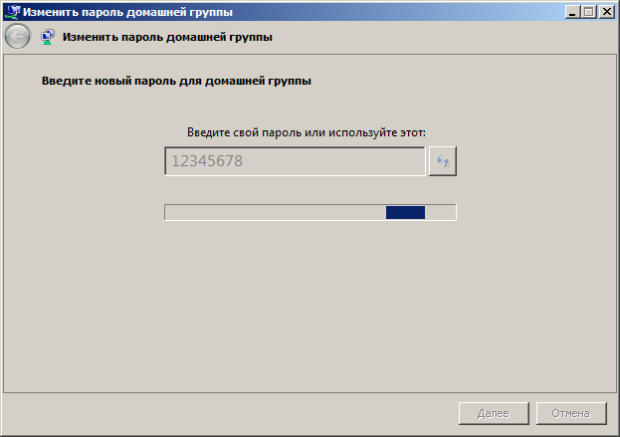

Рис. 19.1. Окно Управление компьютером

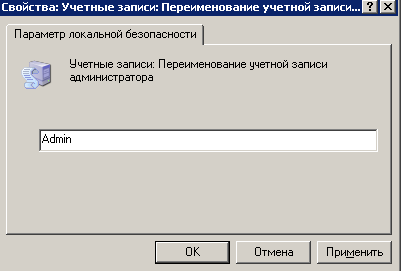

Здесь по щелчку правой кнопкой мыши на Администраторы зададим администратору пароль, например, 12345. Это плохой пароль, но лучше, чем ничего. Теперь в окне Администрирование зайдем в Локальную политику безопасности. Далее идем по веткам дерева: Локальные политики-Параметры безопасности-Учетные записи: Переименование учетной записи Администратор (рис. 19.2).

Рис. 19.2. Находим в системном реестре запись Переименование учетной записи Администратор

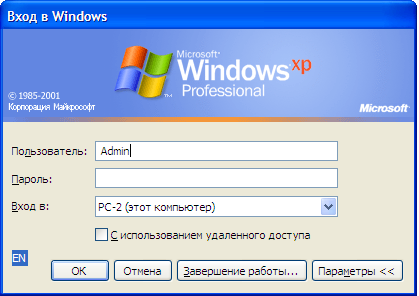

Здесь пользователя Администратор заменим на Admin (рис. 19.3).

Рис. 19.3. Пользователю Администратор присваиваем новое имя

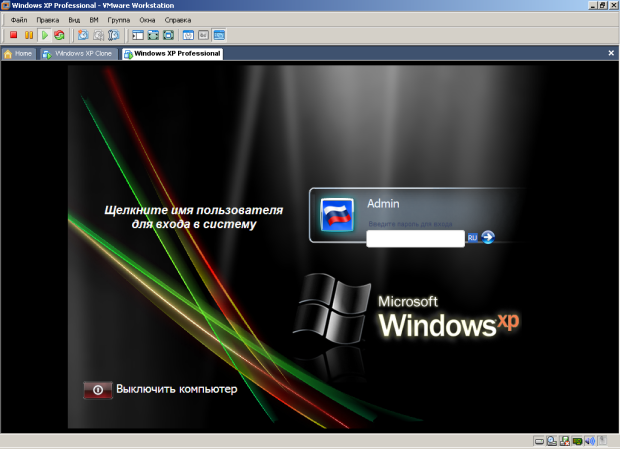

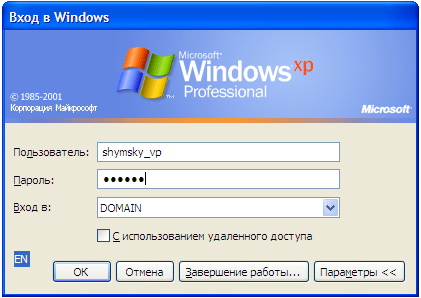

Перезагружаем ОС. После наших действий у нас получилась учетная запись Admin с паролем 12345 и правами администратора (рис. 19.4).

Рис. 19.4. Окно входа в ОС Windows XP

Все, теперь мы имеем пользователя Администратор с паролем, одна из уязвимостей системы устранена.

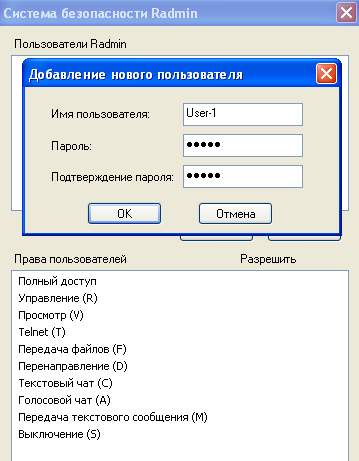

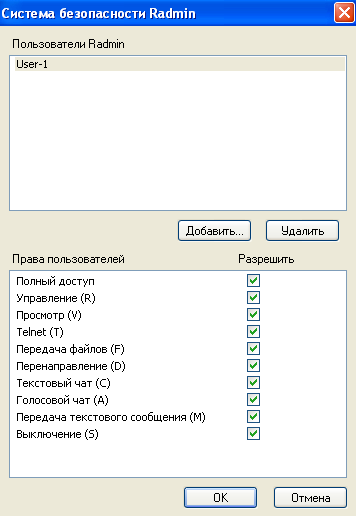

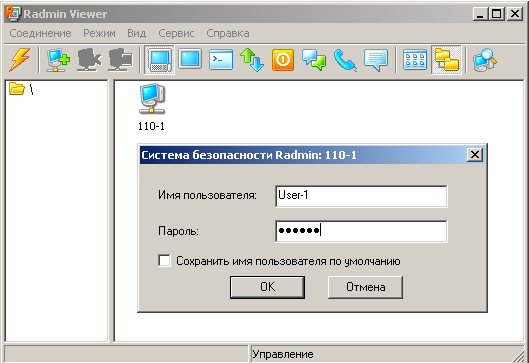

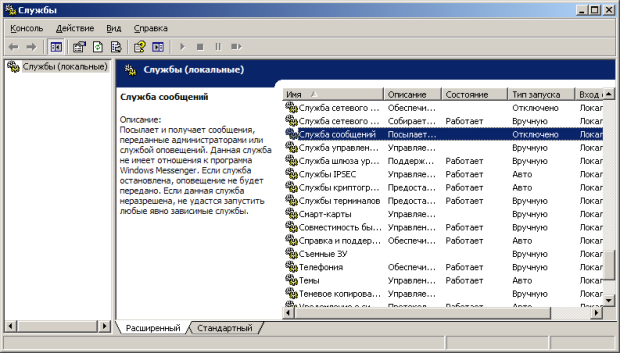

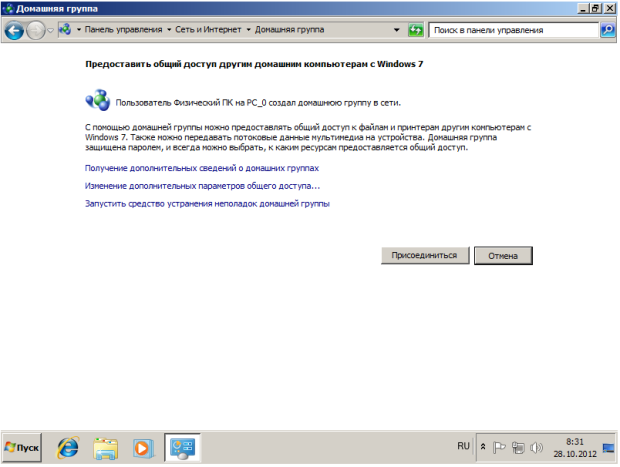

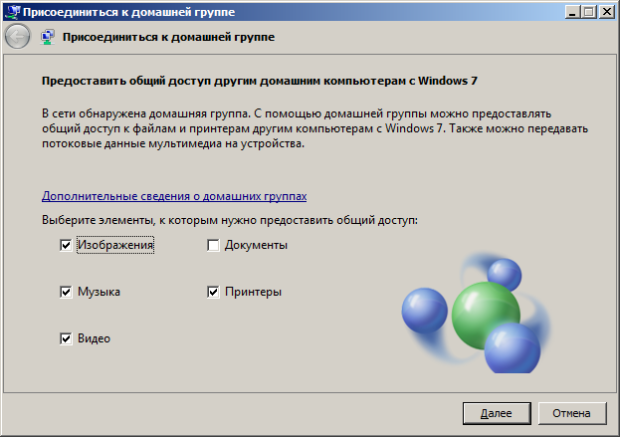

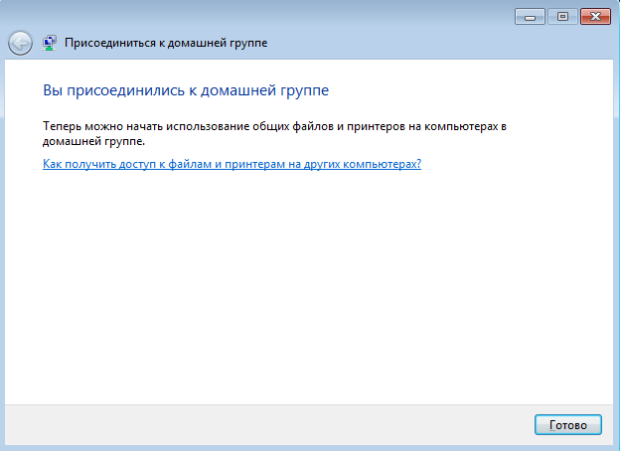

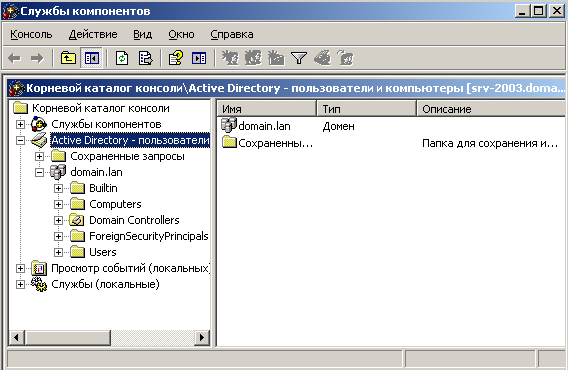

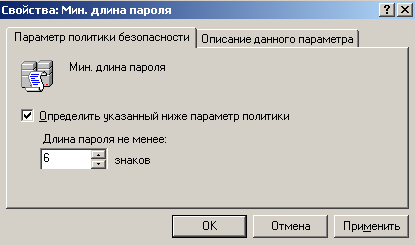

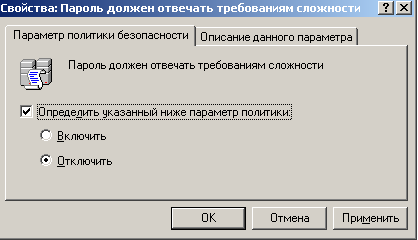

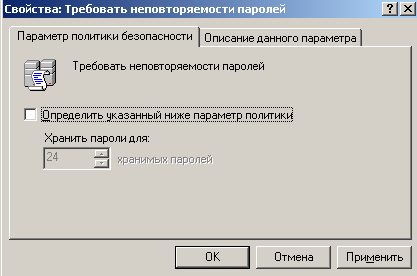

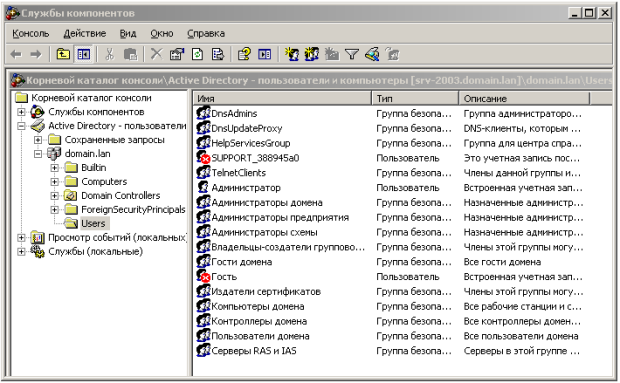

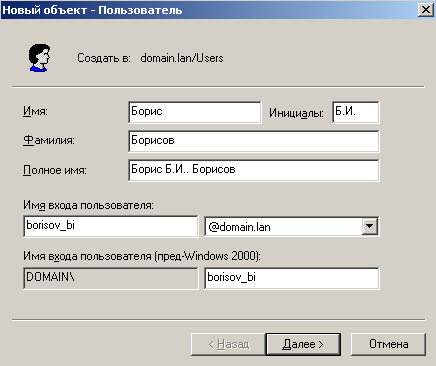

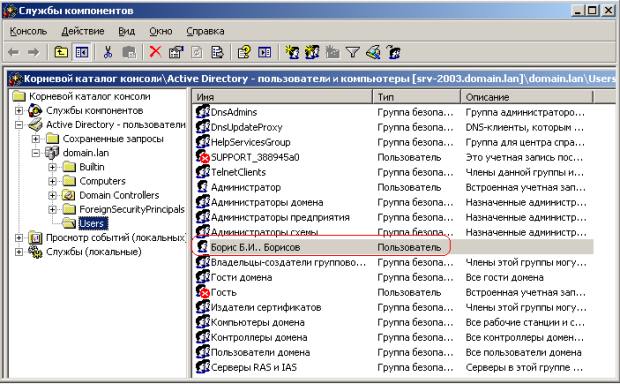

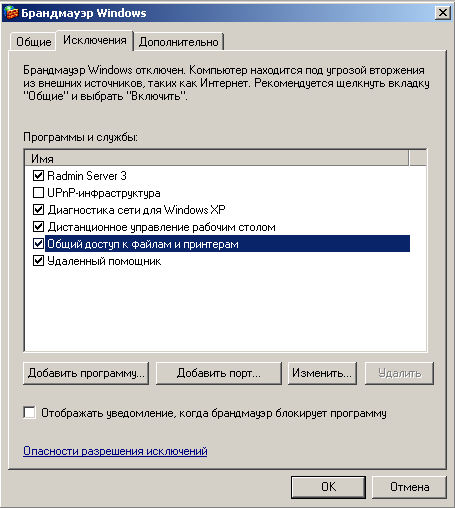

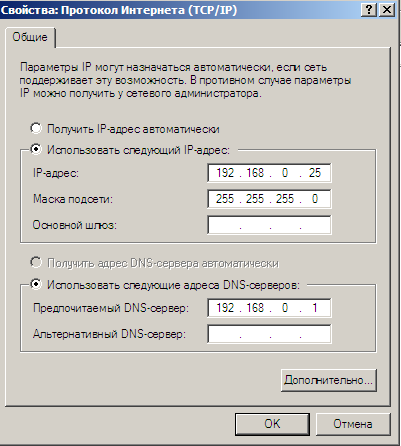

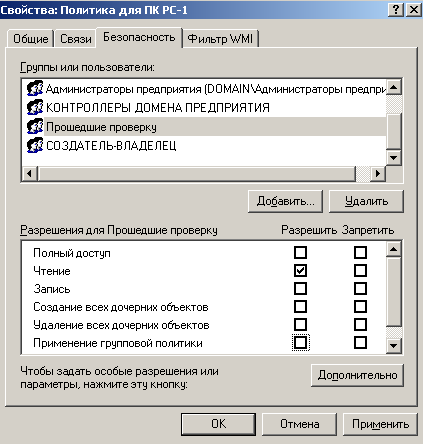

Примечание